O Google confirmou que hackers conseguiram criar uma conta fraudulenta em seu sistema LERS (Law Enforcement Request System), usado por autoridades policiais do mundo todo para solicitar dados de usuários. Embora a empresa assegure que nenhum dado foi acessado, o episódio levanta sérias preocupações sobre a segurança LERS Google e expõe vulnerabilidades em um dos canais mais sensíveis da companhia.

Neste artigo, vamos detalhar o que é o portal LERS do Google, o que os hackers alegaram, qual foi a resposta oficial da empresa e por que esse incidente serve como um alerta para todo o ecossistema de cibersegurança.

Mesmo sem consequências imediatas, a tentativa bem-sucedida de criação de uma conta mostra como grupos como o Scattered Lapsus$ Hunters exploram brechas críticas para desafiar grandes corporações.

O que é o LERS do Google e por que ele é tão crítico?

O Law Enforcement Request System (LERS) é a plataforma oficial do Google para o envio de solicitações legais de informações de usuários. Por meio dela, autoridades podem requisitar dados como e-mails, histórico de localização, registros de contas e até conteúdo armazenado em serviços como o Drive e o Gmail.

Esse portal é considerado altamente sensível porque centraliza informações que podem afetar investigações criminais e processos judiciais.

Um acesso não autorizado ao LERS poderia permitir que hackers fabricassem solicitações falsas, abrindo a possibilidade de vigilância clandestina contra jornalistas, ativistas ou cidadãos comuns. Em termos de impacto, trata-se de um risco que vai muito além do acesso a uma conta de usuário comum.

A invasão anunciada: o que o grupo ‘Scattered Lapsus$ Hunters’ alegou?

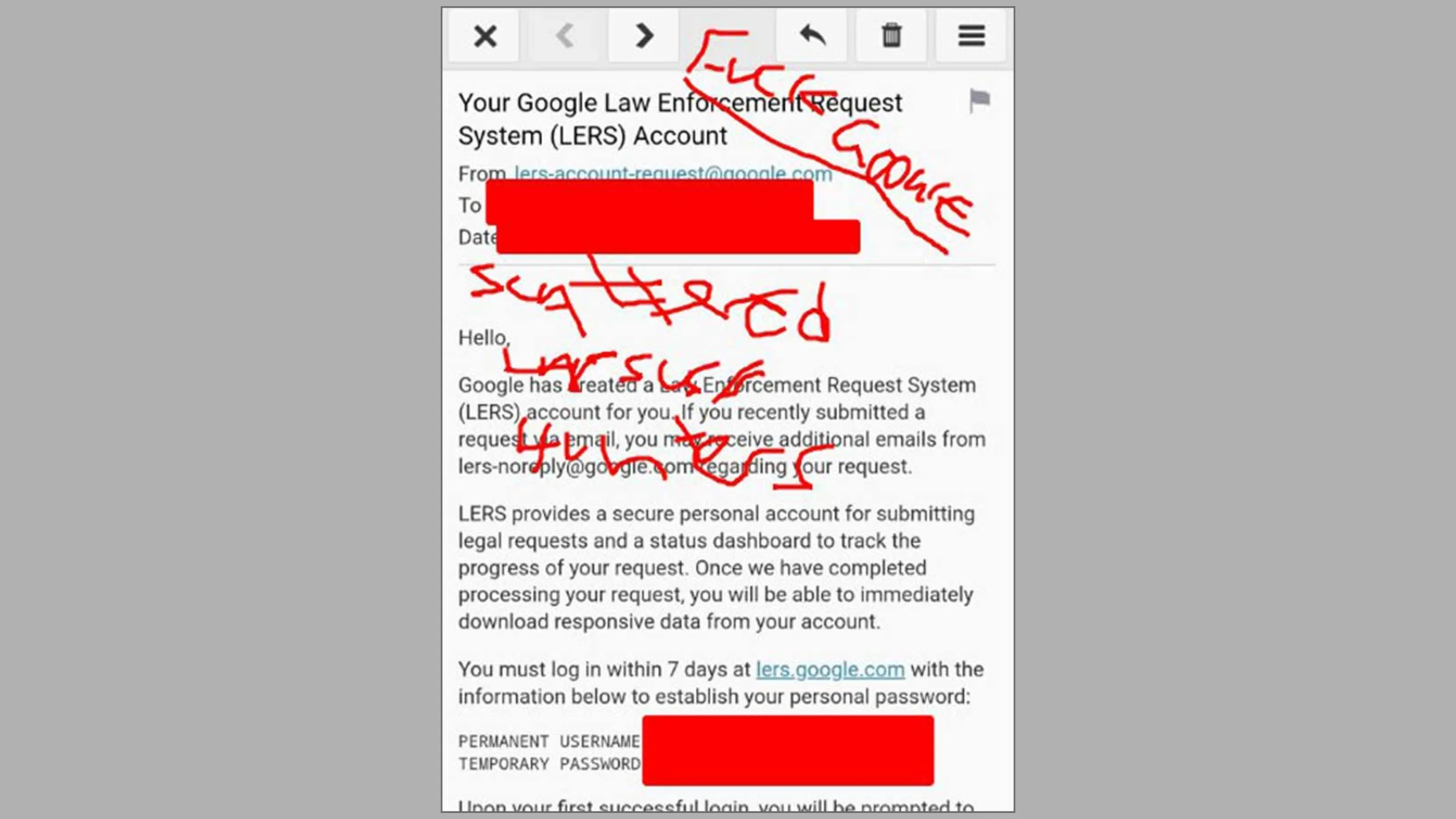

O grupo Scattered Lapsus$ Hunters afirmou ter criado uma conta dentro do LERS e divulgou capturas de tela para reforçar suas alegações. Eles também disseram ter conseguido acesso ao sistema eCheck do FBI, o que ampliou a gravidade das acusações.

Esse coletivo é associado a nomes como Lapsus$, Shiny Hunters e Scattered Spider, todos grupos conhecidos por ataques ousados contra grandes corporações. O histórico dessas conexões confere um alto grau de credibilidade às alegações, mesmo que ainda dependam de verificação independente.

A audácia da ação está justamente no alvo escolhido: comprometer um sistema usado por governos, não apenas empresas privadas. Isso coloca o incidente em outro patamar de risco para a privacidade global.

A resposta do Google: incidente contido ou sorte grande?

Em declaração ao site BleepingComputer, o Google afirmou que a conta fraudulenta foi rapidamente identificada e desativada. Segundo a empresa, nenhuma solicitação foi enviada a partir dessa conta e, mais importante, nenhum dado de usuário foi comprometido.

Embora essa resposta traga alívio imediato, também evidencia um problema estrutural: como uma conta não autorizada conseguiu ser criada em um sistema tão sensível? A situação levanta dúvidas sobre os mecanismos de verificação da empresa e sobre a capacidade de conter futuros ataques mais sofisticados.

O incidente pode até ter sido “contido”, mas foi, ao mesmo tempo, um alerta claro de que a falha de segurança no LERS não deve ser subestimada.

O histórico de um grupo notório

O Scattered Lapsus$ Hunters não é um grupo qualquer. Ele já esteve por trás de ataques que exploraram plataformas como Salesforce e Salesloft para roubar dados de organizações de alto perfil. Entre as vítimas, estão gigantes como Cloudflare, Palo Alto Networks, Cisco e até marcas de luxo.

Esse histórico demonstra a sofisticação das técnicas empregadas e reforça que a criação de uma conta no LERS não foi apenas sorte. O grupo tem experiência em engenharia social, exploração de credenciais e ataques direcionados a sistemas corporativos e governamentais.

O ataque ao Google se soma a uma lista de incidentes que mostram como grupos com essa mentalidade operam com alcance global e objetivos ousados.

Conclusão: um alerta sobre a segurança de sistemas críticos

O episódio envolvendo a segurança LERS Google deixa claro que, embora nenhum dado tenha sido comprometido desta vez, a vulnerabilidade exposta é real e perigosa. O simples fato de hackers conseguirem criar uma conta dentro do sistema já representa uma ameaça séria para a integridade do processo de solicitação de dados.

Esse caso deve ser visto como um lembrete de que sistemas críticos, especialmente aqueles usados por governos e empresas de tecnologia, são alvos prioritários para cibercriminosos. A engenharia social e a falsificação de identidades continuam sendo armas eficazes contra barreiras de segurança digitais.

Para usuários comuns e profissionais de cibersegurança, a lição é clara: manter a vigilância constante, compreender os riscos de exposição de dados e adotar práticas seguras no dia a dia são medidas indispensáveis.

O Google pode ter contido o incidente, mas a batalha pela segurança da informação está longe de terminar.