Uma ameaça que parecia esquecida está de volta — e mais poderosa do que nunca. O malware XWorm, conhecido por sua versatilidade e modularidade, ressurgiu em novas versões com capacidades ampliadas, incluindo um módulo de ransomware capaz de criptografar arquivos e exigir resgate das vítimas.

Pesquisadores da Trellix alertam que o XWorm, originalmente um Trojan de Acesso Remoto (RAT), evoluiu para uma plataforma de ciberataque multifuncional, integrando mais de 35 plugins para espionagem, roubo de dados, controle remoto e sequestro de arquivos.

Neste artigo, você vai entender o que é o XWorm, como ele se transformou em uma ameaça mais perigosa, o que há de novo nas versões mais recentes (6.x) e, principalmente, como se proteger contra esse tipo de malware.

O que é o XWorm e por que ele é tão perigoso?

O XWorm é um Trojan de Acesso Remoto (RAT) — um tipo de malware que permite que criminosos controlem dispositivos infectados à distância. Isso significa que, uma vez comprometido, o sistema pode ser monitorado, manipulado e explorado sem que o usuário perceba.

A força do XWorm está em sua arquitetura modular. Ele funciona por meio de plugins que adicionam novas capacidades, desde a captura de senhas até o controle da webcam. Essa estrutura faz com que o malware seja extremamente adaptável e personalizável, permitindo que diferentes grupos criminosos o moldem de acordo com seus objetivos.

O XWorm surgiu originalmente em 2022, criado por um desenvolvedor conhecido como XCoder. Inicialmente vendido em fóruns clandestinos, o projeto ganhou notoriedade pela facilidade de uso e ampla documentação. Quando XCoder abandonou o desenvolvimento, o código passou a circular livremente, sendo modificado e redistribuído por outros criminosos. Esse “vazamento” resultou em várias versões independentes, tornando o XWorm uma ameaça persistente e em constante mutação.

A nova encarnação: As versões 6.x e o poder de fogo dos plugins

As versões mais recentes — XWorm 6.0, 6.4 e 6.5 — trouxeram um salto considerável nas capacidades ofensivas do malware. Além de melhorias em estabilidade e comunicação com servidores de comando e controle (C2), os criminosos adicionaram um módulo de ransomware e dezenas de novos plugins especializados.

O módulo de ransomware: Uma ameaça dentro da ameaça

Entre as adições mais alarmantes está o plugin Ransomware.dll, responsável por transformar o XWorm em um verdadeiro ransomware híbrido.

Esse módulo criptografa os arquivos das vítimas, alterando suas extensões para .ENC. Após a criptografia, o sistema exibe uma nota de resgate em HTML e muda automaticamente o papel de parede do computador, instruindo o usuário a pagar para recuperar seus dados.

Análises da Trellix mostraram que o código do Ransomware.dll compartilha semelhanças significativas com o ransomware NoCry, sugerindo que os desenvolvedores reaproveitaram trechos de código existentes — uma prática comum no submundo do cibercrime. Essa integração torna o XWorm ainda mais perigoso, pois combina as funções de RAT e ransomware em um único pacote malicioso.

Um arsenal para todos os gostos: Outros plugins notáveis

O XWorm 6.x inclui mais de 35 plugins, cada um com funções específicas que ampliam seu potencial de ataque. Entre os mais notáveis estão:

- RemoteDesktop.dll – permite acesso remoto completo ao sistema, simulando o comportamento do Remote Desktop Protocol (RDP).

- Stealer.dll – coleta credenciais, cookies e tokens de autenticação de navegadores.

- Shell.dll – executa comandos arbitrários do invasor diretamente no sistema infectado.

- Webcam.dll – ativa a câmera da vítima para espionagem em tempo real.

- Clipper.dll – substitui endereços de carteiras de criptomoedas na área de transferência, desviando transações.

Esses módulos tornam o trojan XWorm uma plataforma multifuncional, capaz de atuar em campanhas de espionagem, roubo financeiro e até sabotagem corporativa.

Como o XWorm chega até você: Vetores de infecção em detalhe

Assim como muitas ameaças modernas, o malware XWorm depende fortemente de técnicas de engenharia social para se espalhar. O phishing continua sendo o método mais comum, com e-mails falsos que induzem o usuário a abrir anexos maliciosos ou clicar em links perigosos.

Os vetores de infecção observados incluem:

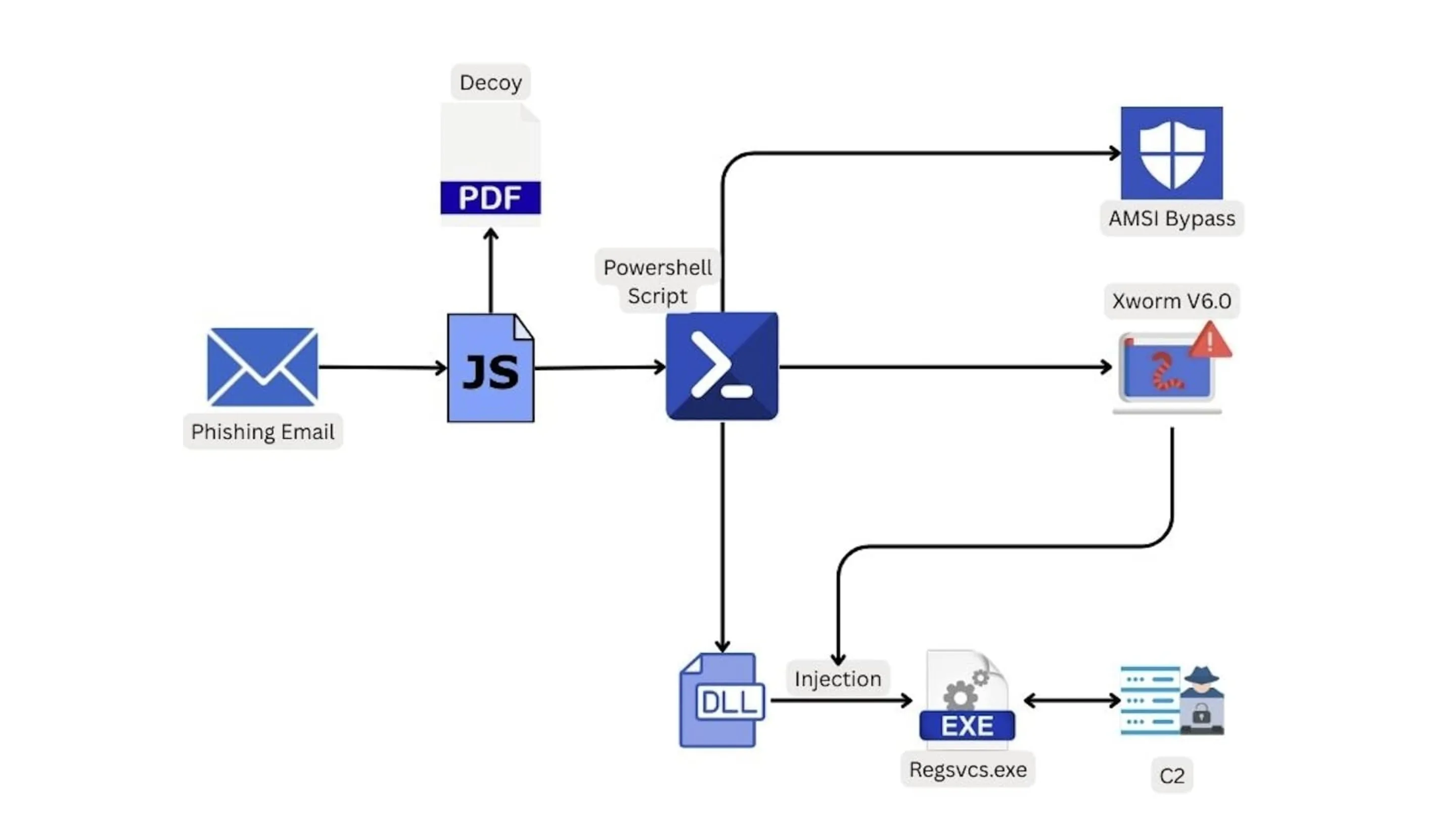

- Arquivos JavaScript maliciosos que executam scripts PowerShell para baixar e instalar o XWorm em segundo plano.

- Atalhos .LNK e documentos do Office (especialmente planilhas Excel com macros ou arquivos XLAM) que contêm shellcode malicioso.

- Executáveis falsos disfarçados de programas legítimos, como atualizações de software, utilitários de sistema ou até aplicativos populares como o Discord.

- Campanhas de e-mail com anexos compactados (ZIP ou RAR) que escondem o payload do XWorm.

Esses métodos exploram a confiança do usuário e as falhas humanas, tornando a conscientização digital um dos pilares da defesa contra essa ameaça.

Como se proteger da ameaça do XWorm e malwares similares

Proteger-se contra o XWorm e outras ameaças semelhantes requer uma combinação de boas práticas de segurança e ferramentas de proteção avançadas. A seguir, estão as medidas mais eficazes:

- Desconfie de e-mails e links suspeitos – a maioria das infecções começa com um clique errado. Desconfie de anexos inesperados, mesmo que pareçam vir de contatos conhecidos.

- Mantenha o sistema operacional e o antivírus atualizados – novas variantes de malware exploram falhas corrigidas em atualizações recentes.

- Evite baixar arquivos de fontes não confiáveis – procure sempre sites oficiais e evite programas piratas ou cracks.

- Use autenticação multifator (MFA) – impede que credenciais roubadas sejam usadas para acesso remoto.

- Implemente uma estratégia de defesa em camadas, conforme recomendado pela Trellix, combinando EDR (Endpoint Detection and Response), proteção de e-mail, monitoramento de rede e backups regulares.

Essas práticas reduzem drasticamente o risco de infecção e minimizam os danos caso o sistema seja comprometido.

Conclusão: Uma ameaça em constante evolução

O malware XWorm representa uma nova fase da evolução dos ciberataques modernos. O que começou como um simples RAT agora se transformou em uma plataforma de ataque completa, equipada com ransomware e dezenas de módulos personalizados.

Sua capacidade de adaptação e o uso extensivo de plugins tornam o XWorm uma ameaça que vai muito além do roubo de dados — ele pode paralisar sistemas inteiros, sequestrar informações sensíveis e comprometer infraestruturas corporativas.

A melhor forma de defesa é a informação. Manter-se atualizado sobre as ameaças e adotar medidas preventivas é essencial para reduzir o impacto dessas campanhas.

Compartilhe este alerta com seus colegas e amigos. Quanto mais pessoas estiverem informadas, menor será o alcance de malwares como o XWorm. Afinal, a melhor defesa começa com o conhecimento.

![Como usar GeoIP no Linux: Bloqueio por país e análise de tráfego [Guia 2026] 3 H0UMzxwm geoip linux](https://uploads.sempreupdate.com.br/2026/01/H0UMzxwm-geoip-linux-615x410.webp)

![Como usar GeoIP no Linux: Bloqueio por país e análise de tráfego [Guia 2026] 5 H0UMzxwm geoip linux](https://uploads.sempreupdate.com.br/2026/01/H0UMzxwm-geoip-linux-330x220.webp)