Nos últimos meses, especialistas em cibersegurança identificaram uma nova ameaça conhecida como Atomic Stealer (AMOS) que está explorando o Editor de Scripts do macOS Tahoe por meio da técnica ClickFix. Este ataque de malware no macOS representa uma evolução preocupante dos golpes anteriores que utilizavam o Terminal, tornando a invasão mais discreta e perigosa. Usuários de todos os níveis devem estar atentos às práticas de segurança, especialmente ao navegar por sites de suporte suspeitos ou ao executar scripts desconhecidos.

O que é o ataque ClickFix e como ele evoluiu

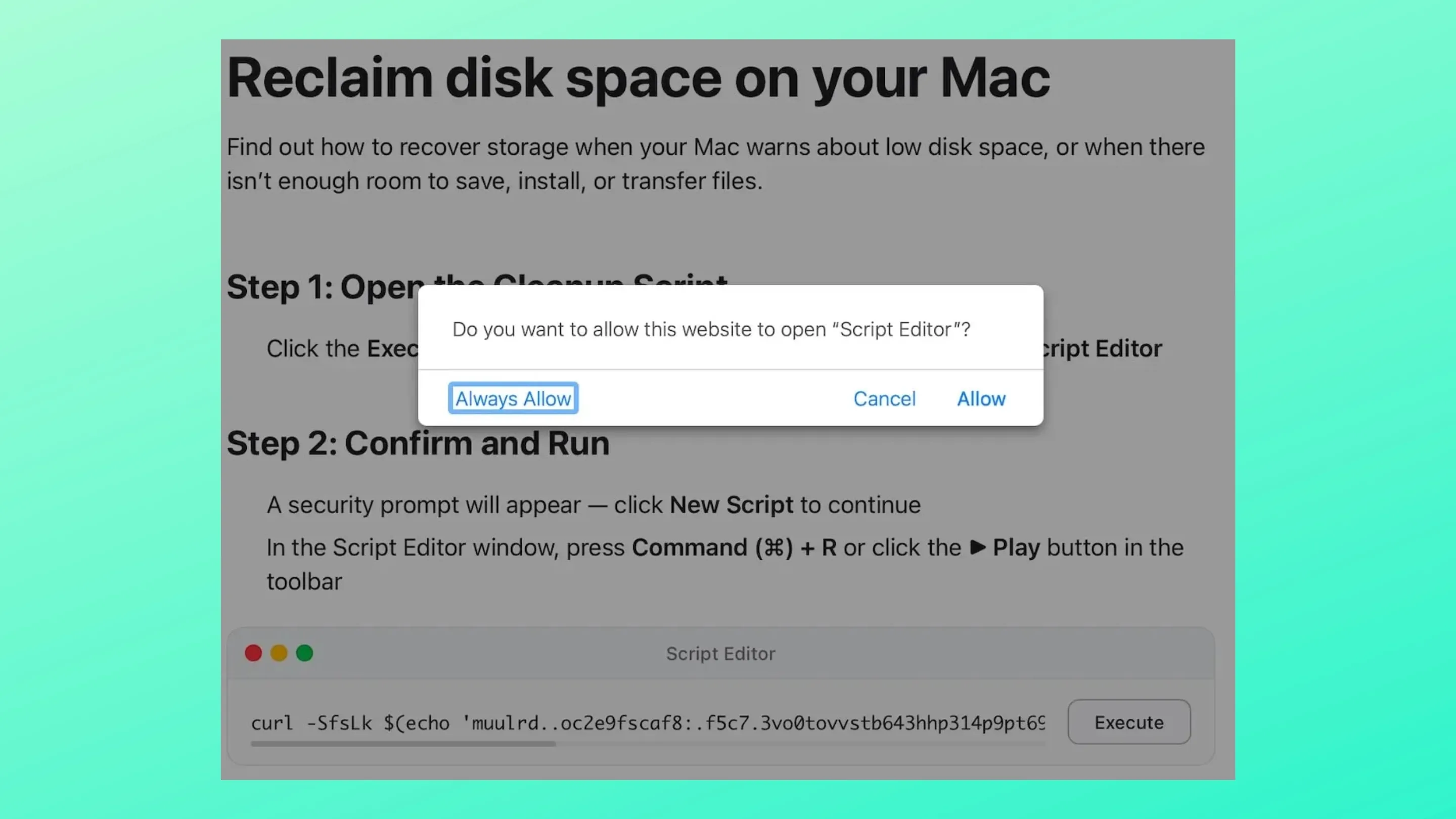

O ClickFix é uma técnica de engenharia social que induz o usuário a clicar em links que executam comandos automaticamente no sistema. Inicialmente, esse método explorava o Terminal, solicitando permissões para rodar scripts maliciosos. Com o macOS Tahoe, a Apple introduziu restrições mais rígidas no Terminal, forçando os criminosos a migrar para o Editor de Scripts, que mantém maior confiança do sistema. Essa mudança permitiu ao Atomic Stealer contornar alertas de segurança e enganar usuários com maior facilidade.

O golpe agora depende da confiança que o sistema deposita no Editor de Scripts, permitindo que comandos potencialmente perigosos sejam executados sem que o usuário perceba os riscos imediatos. Essa evolução reforça a necessidade de atenção redobrada ao abrir arquivos de script e links provenientes de fontes não verificadas.

Imagem: Jamf

Como o golpe funciona na prática

O ataque começa geralmente com o acesso a sites falsos de suporte da Apple, que se apresentam como legítimos e instruem o usuário a executar um script para “resolver problemas do sistema”. Ao clicar em links formatados como applescript://, o navegador dispara o Editor de Scripts, que interpreta e executa automaticamente os comandos do Atomic Stealer, sem solicitar permissões adicionais.

O papel do Editor de Scripts

O Editor de Scripts é uma ferramenta nativa do macOS destinada a automatizar tarefas administrativas e rotinas complexas, oferecendo integração direta com o sistema. Por ser confiável e possuir privilégios de execução, é ideal para administradores, mas também se torna um alvo perfeito para criminosos. O malware se aproveita da ausência de verificações adicionais ao abrir scripts via links applescript://, tornando o ataque mais eficiente e silencioso.

O payload: entendendo o comando curl e zsh

Uma vez acionado, o payload do Atomic Stealer utiliza comandos como curl para baixar scripts adicionais de servidores controlados pelos atacantes. Em seguida, o zsh executa esses scripts localmente. Essa combinação permite coletar dados sensíveis, instalar componentes persistentes e até se comunicar com servidores remotos para exfiltração de informações sem que o usuário perceba.

O que o Atomic Stealer (AMOS) pode roubar?

O Atomic Stealer é capaz de acessar e extrair informações críticas do macOS, incluindo:

- Keychain: senhas armazenadas no sistema, como e-mails e credenciais de aplicativos.

- Carteiras cripto: fundos digitais armazenados em aplicativos e extensões.

- Cookies e histórico de navegador: dados de sessão que podem ser usados em ataques de identidade.

- Senhas de navegador: informações salvas em Safari, Chrome ou outros navegadores compatíveis.

Essa variedade de dados torna o malware particularmente perigoso para usuários comuns e profissionais que dependem do macOS para gestão financeira ou corporativa.

Como se proteger e identificar sites maliciosos

Prevenir um ataque de malware no macOS requer atenção e práticas de segurança consistentes:

- Evite clicar em links suspeitos enviados por e-mail, redes sociais ou mensagens de suporte falsas.

- Use apenas canais oficiais da Apple para downloads, suporte e atualizações.

- Verifique URLs e certificados antes de executar qualquer ação recomendada por sites desconhecidos.

- Desative a execução automática de scripts sempre que possível, exigindo confirmação do usuário.

- Atualize o sistema regularmente, garantindo que correções de segurança sejam aplicadas.

- Considere soluções de segurança confiáveis, como antivírus específicos para macOS, que podem detectar atividades suspeitas em tempo real.

Conclusão/impacto

O surgimento do Atomic Stealer (AMOS) e o uso da técnica ClickFix reforçam que mesmo sistemas considerados seguros, como o macOS, podem ser alvo de ataques sofisticados. A migração do Terminal para o Editor de Scripts evidencia a criatividade dos criminosos e a necessidade de atenção constante dos usuários. Adotar boas práticas de segurança, desconfiar de links não oficiais e monitorar comportamentos suspeitos é essencial para proteger dados pessoais e profissionais. Compartilhar informações sobre essas ameaças ajuda a comunidade a se manter alerta e a reduzir o impacto de ataques futuros.