Cuidado com e-mails alarmantes sobre seu gerenciador de senhas. Uma nova e sofisticada campanha de phishing está tentando enganar usuários de LastPass e Bitwarden, induzindo-os a instalar supostas atualizações de segurança que, na verdade, comprometem completamente seus computadores.

Este alerta de phishing LastPass visa informar e capacitar você a reconhecer essa ameaça. Neste artigo, vamos explicar como o golpe funciona, quais ferramentas os criminosos usam para obter acesso remoto ao seu sistema e, principalmente, como identificar e se proteger contra esses ataques cada vez mais realistas.

Os gerenciadores de senhas como LastPass, Bitwarden e 1Password são pilares da segurança digital moderna — eles armazenam credenciais de forma criptografada e reduzem o risco de senhas fracas. Exatamente por isso, esses serviços se tornaram alvos valiosos de campanhas de engenharia social. Agora, hackers estão explorando o medo de vazamentos para tomar o controle de computadores inteiros.

O golpe em detalhes: a isca da falsa segurança

A nova campanha de phishing direcionada a usuários de LastPass e Bitwarden é um exemplo refinado de engenharia social combinada com ferramentas legítimas de acesso remoto. A seguir, veja como ela opera.

Os e-mails de phishing: criando um senso de urgência

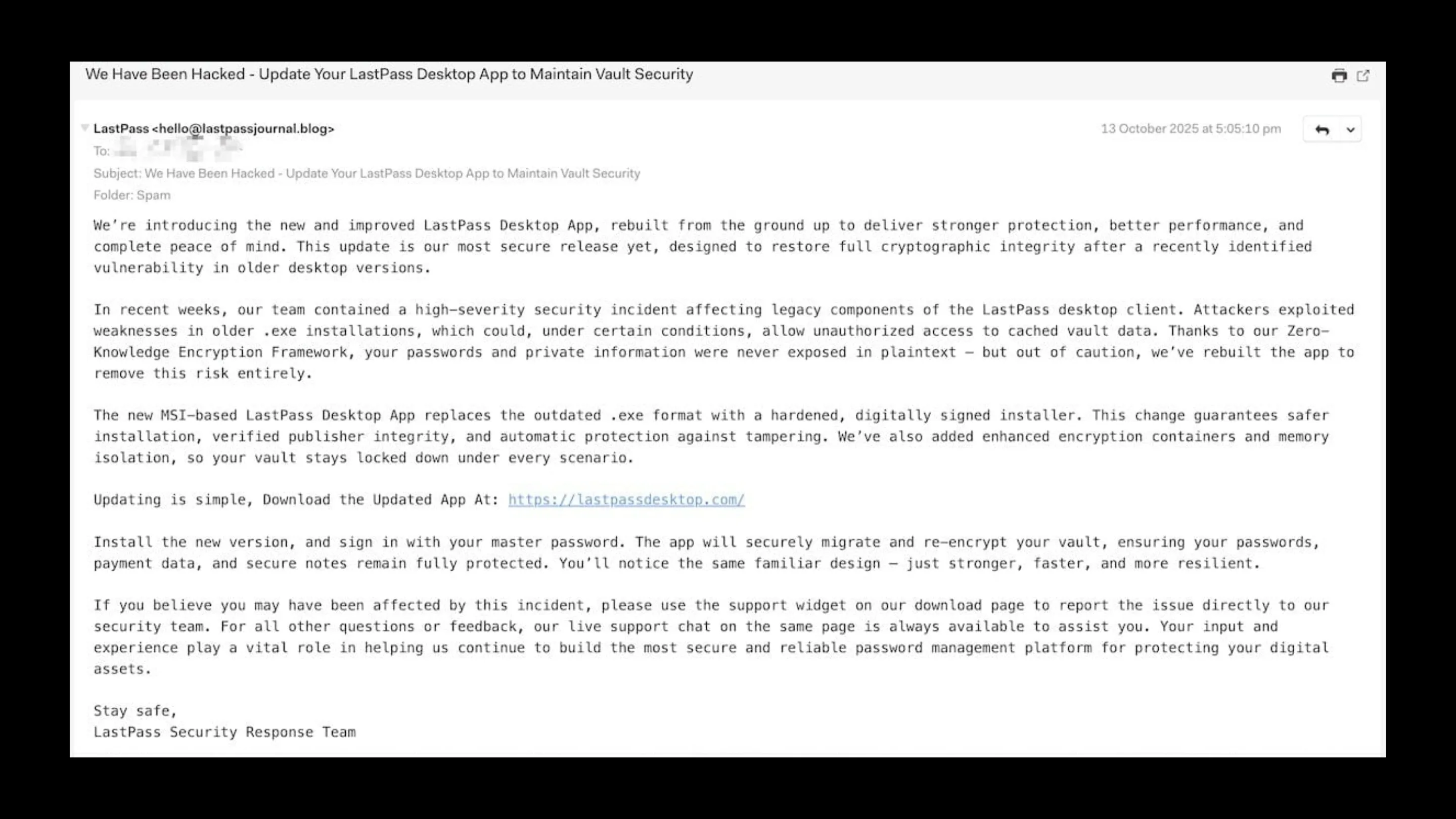

O golpe começa com e-mails falsos que parecem comunicações oficiais dos gerenciadores de senha. O texto alega que houve uma violação de segurança grave e que o usuário precisa “atualizar imediatamente” o aplicativo de desktop para uma versão mais segura.

Essas mensagens frequentemente utilizam domínios falsos muito parecidos com os oficiais, como lastpasspulse[.]blog e bitwardenbroadcast.blog, em vez dos legítimos lastpass.com e bitwarden.com. Essa sutileza é suficiente para enganar muitos usuários desatentos.

Para aumentar a credibilidade, o e-mail cita uma suposta vulnerabilidade em versões antigas (.exe) e reforça a necessidade de agir “antes que dados sejam expostos”. É uma estratégia clássica de criar pânico e urgência, levando o usuário a clicar rapidamente no link — sem verificar a autenticidade da mensagem.

O download perigoso: o que realmente é instalado?

Ao clicar no link, a vítima não baixa nenhuma atualização real. Em vez disso, o site falso oferece o download de um arquivo malicioso que instala o Syncro, uma ferramenta legítima de Monitoramento e Gerenciamento Remoto (RMM).

Essas ferramentas, usadas por equipes de suporte técnico para manutenção remota, permitem acesso completo ao computador. No entanto, nas mãos erradas, tornam-se armas poderosas. Após o Syncro ser instalado, ele baixa automaticamente o ScreenConnect, outro software legítimo, mas amplamente explorado por hackers para controle remoto e espionagem.

Com isso, os cibercriminosos passam a ter controle total sobre o PC, podendo roubar dados, instalar mais malwares, capturar senhas e até bloquear o sistema para exigir resgate. É uma tática especialmente perigosa porque o usuário acredita estar reforçando sua segurança, quando na verdade está entregando o controle do computador.

Não é um caso isolado: 1Password também na mira

A campanha não se limita ao LastPass e Bitwarden. Nos últimos meses, usuários do 1Password também foram alvo de e-mails falsos de violação de dados com o mesmo propósito: induzir o download de uma falsa atualização.

Esse padrão mostra que os criminosos estão mirando todo o ecossistema de gerenciadores de senhas, sabendo que seus usuários costumam ter acesso a informações altamente sensíveis. Portanto, não importa qual serviço você use — a vigilância precisa ser constante.

Guia prático: como identificar e se proteger deste ataque de phishing

A boa notícia é que é possível evitar completamente esse tipo de golpe com algumas práticas simples, mas eficazes. Veja o que você deve fazer.

Verifique sempre o remetente e os domínios

Antes de clicar em qualquer link, observe o endereço de e-mail do remetente.

Empresas legítimas usam domínios oficiais como @lastpass.com ou @bitwarden.com.

Se o domínio for algo como @lastpasspulse.blog ou @bitwardenalert.info, trata-se de uma fraude.

Uma diferença sutil — um ponto, hífen ou domínio secundário — é o suficiente para denunciar o golpe. Verifique também o endereço real do link passando o mouse sobre ele antes de clicar.

Desconfie da urgência e de downloads inesperados

Uma das técnicas mais eficazes da engenharia social é criar pressão psicológica.

Mensagens com expressões como “sua conta será desativada” ou “houve uma violação grave” devem ser tratadas com extrema desconfiança.

Empresas de segurança raramente pedem para instalar atualizações via e-mail.

Se houver uma atualização importante, ela aparecerá dentro do próprio aplicativo ou será comunicada por meio de canais oficiais.

Acesse os canais oficiais para confirmação

Esta é a regra de ouro da segurança digital:

nunca clique em links de e-mails suspeitos — mesmo que pareçam legítimos.

Em vez disso, feche o e-mail e abra manualmente o navegador.

Digite o endereço oficial (lastpass.com, bitwarden.com) e faça login para verificar se há realmente uma notificação de segurança.

Você também pode verificar as redes sociais oficiais das empresas, que sempre divulgam alertas de segurança por lá.

Essa simples etapa pode impedir completamente a infecção e manter seu sistema protegido.

Conclusão: a vigilância é a sua melhor senha

Os ataques de phishing evoluíram — e agora exploram até a confiança em ferramentas de segurança.

Os criminosos sabem que os usuários de gerenciadores de senhas são mais conscientes e tendem a reagir rápido diante de alertas de segurança. Essa rapidez é justamente o que o golpe explora.

A melhor defesa é cultivar uma desconfiança saudável: verifique sempre o domínio, questione a urgência e confirme as informações diretamente nas fontes oficiais.

Revise seus e-mails recentes com atenção e compartilhe este alerta com amigos e familiares que utilizam LastPass, Bitwarden ou outros gerenciadores de senha.

A informação é a primeira linha de defesa contra o cibercrime.