A inteligência artificial já escreve e-mails, cria imagens e automatiza tarefas complexas. Agora, ela também está sendo usada para codificar malwares em tempo recorde. O Arkanix Stealer é um exemplo emblemático dessa nova fase do cibercrime, em que ferramentas baseadas em LLM aceleram o desenvolvimento de ameaças altamente sofisticadas.

O surgimento e o desaparecimento rápido do Arkanix Stealer chamaram a atenção da comunidade de segurança. Promovido em fóruns clandestinos e divulgado como um projeto em constante evolução, o malware se destacou por incorporar técnicas modernas de evasão e roubo de dados, muitas delas possivelmente assistidas por inteligência artificial.

Mais preocupante do que a existência do malware em si é sua natureza efêmera. Projetos como o Arkanix Stealer aparecem, ganham tração e desaparecem rapidamente, dificultando a criação de assinaturas tradicionais de detecção. Para usuários de Linux, entusiastas de tecnologia, profissionais de segurança e investidores de criptomoedas, esse novo cenário exige atenção redobrada.

O que é o Arkanix Stealer e como ele surgiu

O Arkanix Stealer é classificado como um infostealer, um tipo de malware projetado para coletar credenciais, cookies, tokens de autenticação e dados sensíveis armazenados no sistema da vítima. Diferentemente de ransomwares, que bloqueiam dados para exigir pagamento, o foco aqui é a coleta silenciosa de informações valiosas.

O malware foi promovido em fóruns da dark web com uma estrutura de comercialização em níveis. A versão “Base” oferecia funcionalidades essenciais de roubo de dados, enquanto a versão “Premium” prometia recursos adicionais, como bypass de proteções, suporte prioritário e atualizações frequentes.

Esse modelo de negócios reforça a tendência de Malware as a Service (MaaS), em que desenvolvedores criam a ferramenta e afiliados a distribuem. A combinação com LLM pode reduzir drasticamente o tempo de desenvolvimento, facilitando a criação de variantes quase sob demanda.

Imagem: Kaspersky

A estratégia do servidor no Discord e o marketing de indicações

Uma das estratégias atribuídas ao Arkanix Stealer envolvia a utilização de servidores no Discord para centralizar suporte, divulgação e recrutamento de afiliados. Esse tipo de abordagem cria uma aparência de “startup” do crime digital, com canais organizados, atualizações frequentes e sistema de indicações.

O marketing por referência ampliava o alcance do malware, incentivando usuários a promover o serviço em troca de benefícios ou descontos. Essa profissionalização do cibercrime demonstra como a barreira de entrada para operadores maliciosos está cada vez menor.

Anatomia de um roubo: O que o Arkanix Stealer consegue extrair

O principal objetivo do Arkanix Stealer era a extração massiva de dados armazenados localmente e em sessões ativas. Entre os alvos mais comuns estavam navegadores baseados em Chromium e Firefox, de onde o malware podia capturar:

- Senhas salvas

- Cookies de sessão

- Histórico de navegação

- Dados de preenchimento automático

Além disso, o foco em carteiras de criptomoedas torna a ameaça particularmente relevante para investidores. Extensões de wallets populares e arquivos locais associados a ativos digitais estavam entre os principais alvos.

Outro ponto crítico é a coleta de tokens OAuth2, que podem permitir o sequestro de contas sem necessidade de senha, explorando sessões autenticadas.

Ameaça aos gamers e usuários de VPN

Gamers e usuários de VPN também figuravam como alvos estratégicos. Contas de plataformas de jogos frequentemente possuem valor financeiro, seja por skins raras, itens exclusivos ou saldo armazenado.

Já serviços de VPN podem conter dados de autenticação reutilizados em outras plataformas. O roubo dessas credenciais amplia o impacto do ataque, facilitando invasões subsequentes.

O perigo do ChromElevator e o bypass da criptografia do Google

Um dos aspectos técnicos mais discutidos foi a possível integração de ferramentas como ChromElevator, projetadas para contornar mecanismos de proteção de navegadores baseados em Chromium.

O Google implementa criptografia para proteger senhas armazenadas localmente. No entanto, técnicas que exploram privilégios elevados ou manipulam APIs internas podem permitir a extração desses dados em texto claro.

Se combinado com automação assistida por LLM, esse tipo de recurso pode ser rapidamente adaptado para novas versões do navegador, reduzindo a eficácia de correções pontuais.

O papel da inteligência artificial no desenvolvimento do Arkanix Stealer

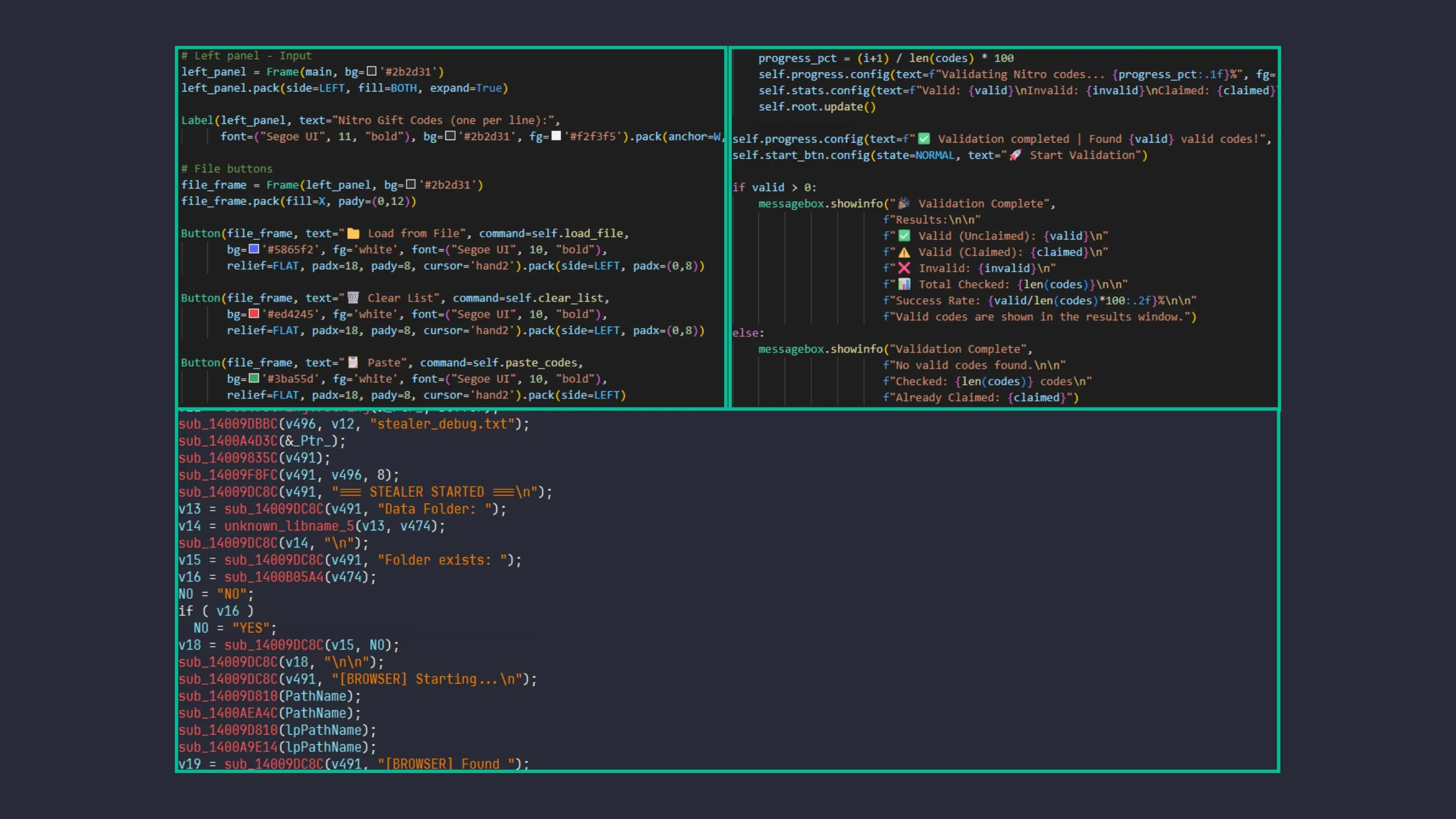

Pesquisadores da Kaspersky identificaram indícios de que partes do código e da documentação associadas ao Arkanix Stealer podem ter sido geradas ou otimizadas com auxílio de LLM.

Isso não significa que a IA “criou sozinha” o malware. Em vez disso, ela teria sido usada para acelerar tarefas como:

- Geração de funções de coleta de dados

- Criação de rotinas anti-análise

- Ofuscação de código

- Documentação técnica e scripts de instalação

A principal mudança trazida pela inteligência artificial é a redução de custo e tempo. Recursos que antes exigiam semanas de desenvolvimento podem ser prototipados em horas. Para operadores maliciosos, isso significa testar rapidamente novas técnicas de evasão e lançar versões atualizadas antes que antivírus e EDRs consigam reagir.

Outro fator crítico é a personalização. Com apoio de LLM, é possível adaptar rapidamente o malware para diferentes campanhas, idiomas e públicos-alvo, aumentando a taxa de sucesso.

Como se proteger de infostealers modernos como o Arkanix Stealer

Diante da evolução dos infostealers, a defesa também precisa evoluir. Algumas medidas práticas podem reduzir significativamente o risco:

Utilize autenticação de dois fatores sempre que possível. Mesmo que tokens OAuth2 possam ser roubados, o uso de múltiplas camadas de proteção dificulta ataques persistentes.

Prefira gerenciadores de senhas que não dependam exclusivamente do armazenamento no navegador. Soluções offline ou com arquitetura de segurança robusta oferecem proteção adicional.

Revise extensões instaladas no navegador. Extensões maliciosas continuam sendo um dos vetores mais comuns de infecção.

Mantenha o sistema operacional e navegadores atualizados. Usuários de Linux também devem aplicar patches regularmente e evitar executar scripts de origem duvidosa.

Para investidores de criptomoedas, o uso de hardware wallets e a segmentação de dispositivos para transações financeiras podem reduzir drasticamente o impacto de um infostealer.

Conclusão: O futuro do cibercrime na era da IA

O caso do Arkanix Stealer funciona como um experimento que antecipa tendências para 2026. Malwares mais rápidos de desenvolver, mais difíceis de rastrear e constantemente adaptáveis representam um novo desafio para a segurança digital.

A combinação entre modelos de Malware as a Service (MaaS) e ferramentas baseadas em LLM pode transformar o ecossistema de ameaças, tornando campanhas maliciosas mais frequentes e personalizadas.

Para profissionais de segurança, isso exige monitoramento contínuo e inteligência de ameaças atualizada. Para usuários finais, significa adotar uma postura preventiva e revisar periodicamente permissões de aplicativos e tokens OAuth2 ativos.

O Arkanix Stealer pode ter sido removido ou reformulado, mas o modelo que ele representa está apenas começando. Verifique hoje mesmo as permissões concedidas às suas contas, revise sessões ativas e mantenha seu sistema atualizado. Na era da inteligência artificial, a segurança precisa evoluir na mesma velocidade.