Artigos

Análises, guias, opiniões e conteúdos exclusivos sobre tecnologia, inovação, internet, gadgets e softwares.

Saiba quais são os erros comuns na formatação de documentos digitais

Como evitar problemas de leitura, compatibilidade e organização de arquivos no ambiente digital!

Destaques

Nossas redes

Guia completo das caixas misteriosas para quem quer ganhar um iPhone online

Ganhar iPhone em uma caixa misteriosa pode parecer um sonho distante, mas em 2025 isso já é uma realidade acessível…

Anúncios falsos da Kling AI espalham malware e ameaçam milhões

Como cibercriminosos exploram a popularidade da inteligência artificial para roubar dados de usuários

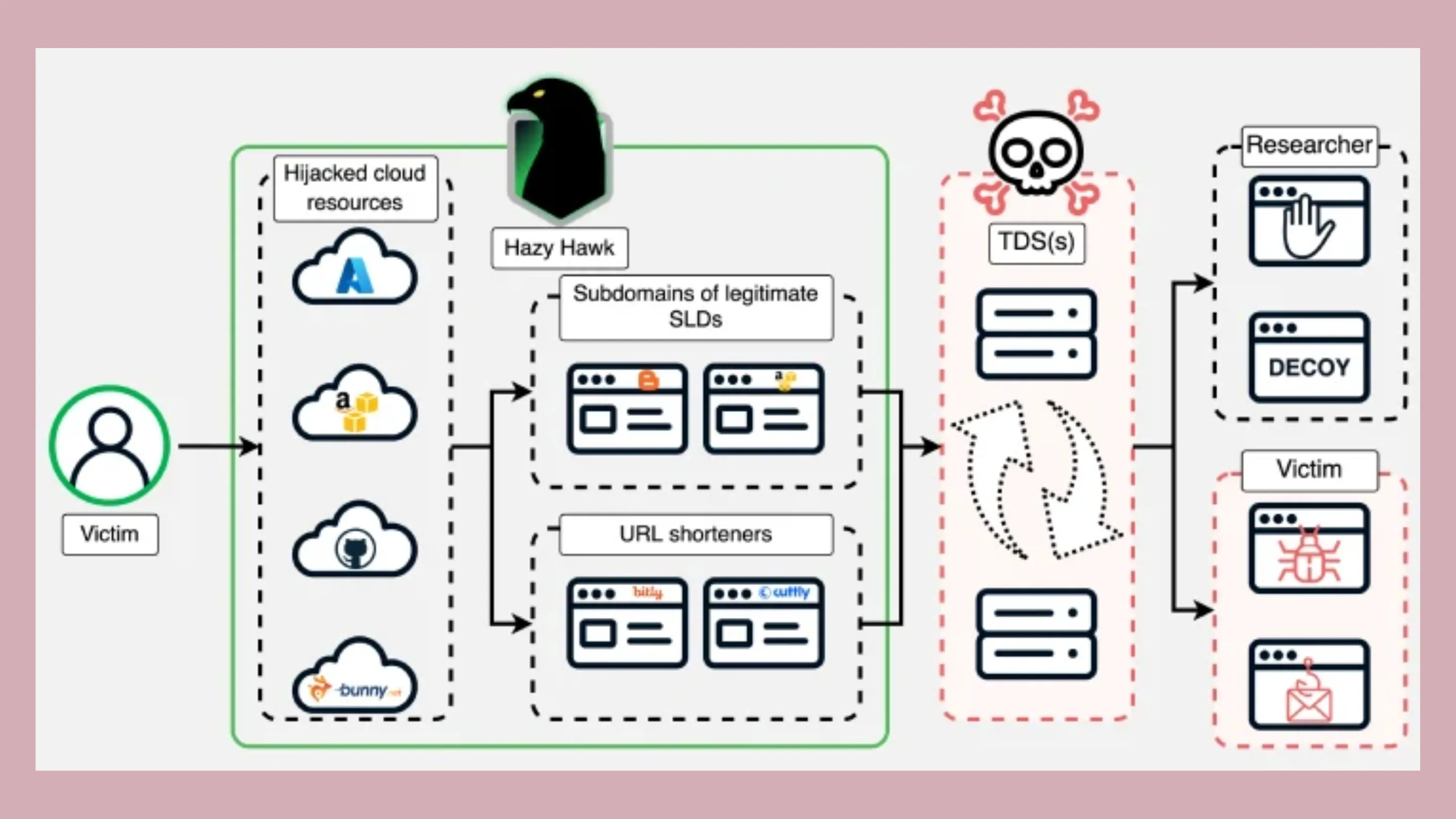

Hazy Hawk: como a falha em registros DNS sequestra domínios para golpes e malware

Entenda a técnica do "pending CNAME" e as táticas do Hazy Hawk para subverter a confiança em domínios legítimos

Vazamento do construtor de ransomware VanHelsing: Implicações e o futuro da cibersegurança

Uma análise detalhada do vazamento do construtor de ransomware VanHelsing e suas consequências para o panorama da cibersegurança global

Pacotes maliciosos no PyPI usam APIs para validar e-mails de redes sociais

Hackers usam bibliotecas falsas para validar contas e espionar usuários nas redes sociais

Comprar caixa misteriosa em 2025: Descubra onde o seu dinheiro rende mais ao apostar na tendência

Comprar caixa misteriosa se tornou uma verdadeira febre no Brasil e no mundo nos últimos anos. Movidas pela curiosidade e…

Instalador do RVTools é usado para espalhar malware Bumblebee em ataque sofisticado

RVTools hackeado é usado para espalhar malware Bumblebee

KeePass falso espalha malware e culmina em ataque de ransomware ESXi

KeePass falso espalha malware e culmina em ataque de ransomware ESXi

Usuários do Galaxy relatam queda persistente na bateria após One UI 7

Apesar das melhorias visuais e funcionais trazidas pela One UI 7 baseada no Android 15, usuários de diversos modelos Galaxy…