Artigos

Análises, guias, opiniões e conteúdos exclusivos sobre tecnologia, inovação, internet, gadgets e softwares.

Saiba quais são os erros comuns na formatação de documentos digitais

Como evitar problemas de leitura, compatibilidade e organização de arquivos no ambiente digital!

Destaques

Nossas redes

Google Wallet reforça privacidade exigindo autenticação para abrir o app

O Google Wallet, que há tempos solicita autenticação para aprovar pagamentos após um breve período de inatividade, começou a aplicar…

Descubra o Mac Themes Garden: um tesouro de personalizações vintage do Mac OS

Se você usou um Mac durante os anos 90 e começo dos 2000, talvez a palavra Kaleidoscope desperte lembranças vívidas.…

Game Booster+ chega à Galaxy Store com recursos avançados na One UI 7

A Samsung expandiu a disponibilidade do Game Booster+, sua ferramenta avançada para otimização de jogos, que agora pode ser baixada…

Atualização de maio do Windows 10 aciona recuperação do BitLocker em alguns PCs

Usuários do Windows 10 enfrentam problemas críticos após instalar a atualização de segurança KB5058379, lançada em 13 de maio de…

Unicode invisível esconde malware em pacote NPM popular

Um novo pacote malicioso disponível no repositório do Node Package Manager (NPM) tem preocupado especialistas em segurança digital. Batizado de…

Golpes com IA falsa no Facebook espalham malware e afetam milhares

Cibercriminosos estão explorando o crescimento das tecnologias de inteligência artificial para aplicar golpes com foco em roubo de dados. Em…

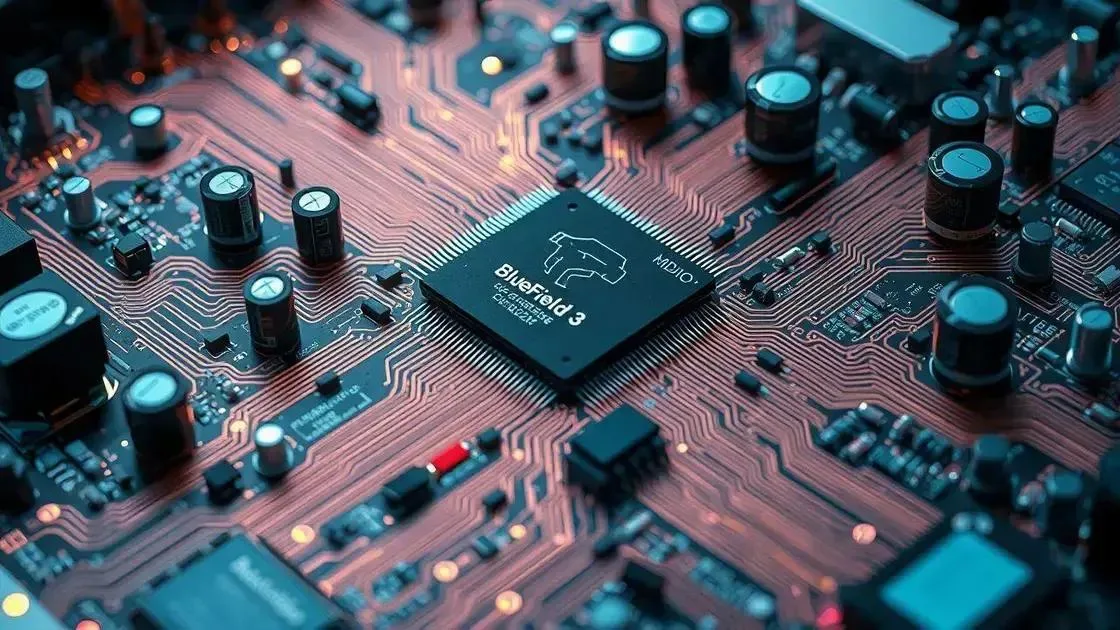

Como o MDIO Influencia a Durabilidade do Hardware em BlueField-3

MDIO é crucial para a operação do hardware. Descubra como isso pode aumentar a durabilidade e eficiência do seu sistema!

LockBit sofre novo golpe com vazamento de banco de dados e mensagens com vítimas

A temida gangue de ransomware LockBit voltou às manchetes após sofrer uma nova invasão cibernética, resultando na exposição pública de…

Hackers usam falhas críticas em dispositivos IoT antigos para espalhar botnet Mirai

Pesquisadores da Akamai identificaram uma campanha ativa de ciberataques que explora brechas em dispositivos IoT descontinuados, particularmente da marca GeoVision,…