Artigos

Análises, guias, opiniões e conteúdos exclusivos sobre tecnologia, inovação, internet, gadgets e softwares.

Saiba quais são os erros comuns na formatação de documentos digitais

Como evitar problemas de leitura, compatibilidade e organização de arquivos no ambiente digital!

Destaques

Nossas redes

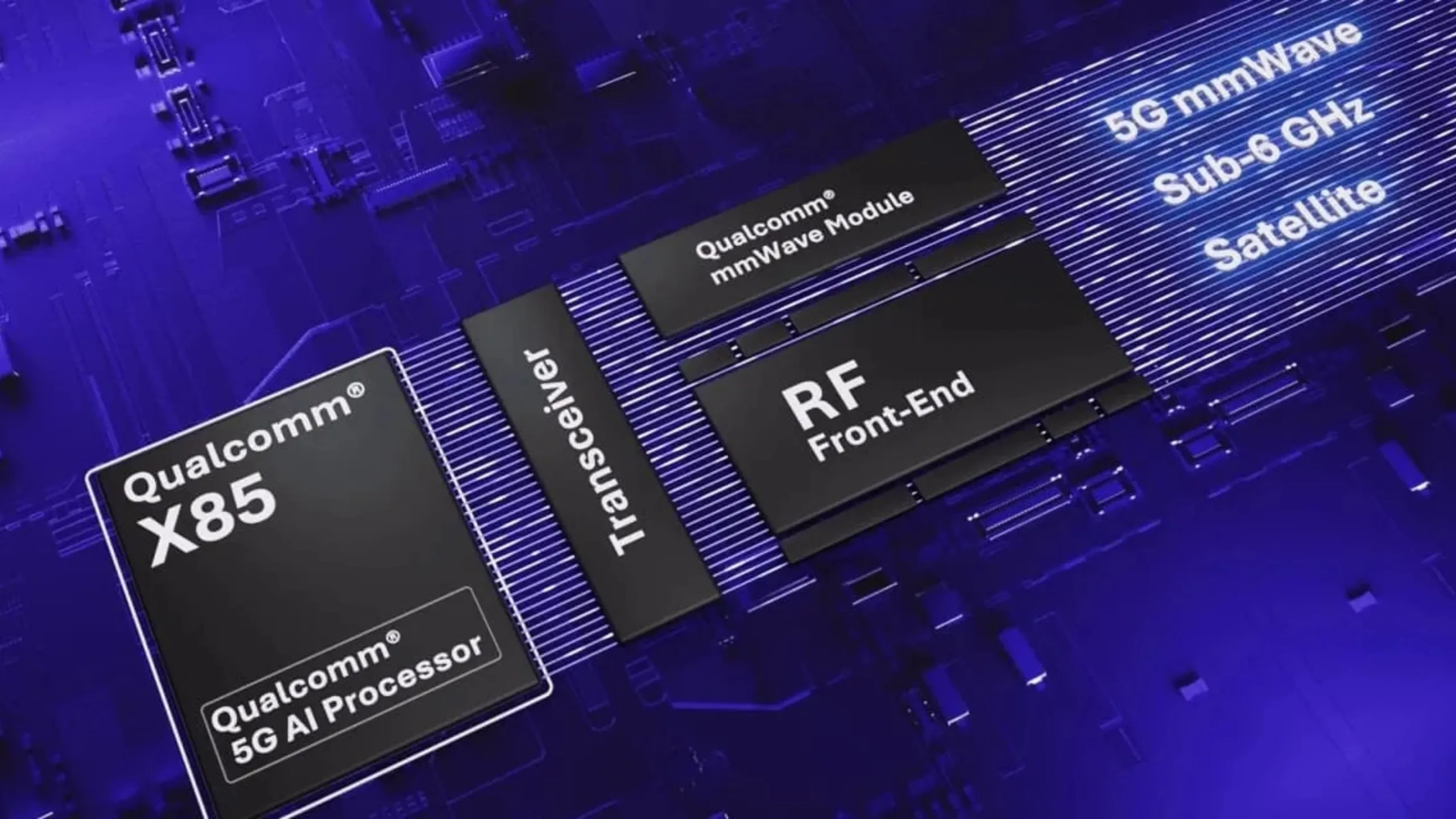

Qualcomm revela modem X85 5G com velocidades de até 12,5 Gbps

Qualcomm anunciou o modem X85 5G, com velocidades de download de até 12,5 Gbps e 3,7 Gbps de upload. O…

O avanço da botnet Vo1d: mais de 1,59 milhão de TVs Android infectadas em 226 países

A botnet Vo1d atinge um pico de mais de 1,59 milhão de dispositivos Android TV infectados globalmente. Com novos métodos…

Gangues de ransomware exploram falha no Paragon Partition Manager em ataques BYOVD

Hackers exploram uma vulnerabilidade crítica no Paragon Partition Manager para obter privilégios de SISTEMA no Windows. O ataque BYOVD permite…

Botnet Vo1d infecta 1,6 milhão de Android TVs globalmente

A botnet Vo1d atingiu 1,6 milhão de dispositivos Android TV em 226 países, transformando-os em servidores proxy anônimos. Pesquisadores alertam…

Hackers norte-coreanos roubam US$ 1,5 bilhão da Bybit em maior assalto cripto da história

O FBI confirmou que hackers do Lazarus Group, patrocinados pelo governo norte-coreano, roubaram US$ 1,5 bilhão da Bybit. O grupo…

Golpe GrassCall: Entrevistas falsas roubam criptomoedas

Uma nova campanha de malware, conhecida como GrassCall, utiliza entrevistas de emprego falsas para atrair vítimas e drenar carteiras de…

Vazamento de chats revela segredos internos do Black Basta

Um vazamento massivo de registros de bate-papo do grupo de ransomware Black Basta revelou detalhes sobre suas operações, disputas internas…

Google e Qualcomm garantirão 8 anos de atualizações para dispositivos com chips mais recentes

Google e Qualcomm anunciaram um programa que garante até oito anos de atualizações do Android para dispositivos com chips Snapdragon…

Nova campanha usa software pirateado para espalhar Lumma e ACR Stealer

Uma nova campanha de malware usa softwares pirateados para distribuir Lumma e ACR Stealer. Criminosos exploram vulnerabilidades e plataformas legítimas…