Na última semana, a Amazon anunciou ter interrompido uma sofisticada campanha de espionagem cibernética realizada pelo notório grupo APT29, também conhecido como Cozy Bear. O ataque tinha como alvo contas de usuários da Microsoft, explorando uma combinação de técnicas engenhosas que incluíam ataques do tipo Watering Hole e o abuso do fluxo de autenticação de código de dispositivo da Microsoft. Essa ação evidencia a crescente importância da colaboração entre grandes provedores de nuvem e empresas de tecnologia para proteger dados corporativos e pessoais de ameaças patrocinadas por estados.

A operação do APT29 é conhecida por sua sofisticação e paciência, muitas vezes permanecendo despercebida por meses enquanto coleta informações estratégicas. A campanha desmantelada pela Amazon ilustra a evolução das táticas desse grupo, que agora combina engenharia social, vulnerabilidades de autenticação e comprometimento de sites legítimos para alcançar suas vítimas. Neste artigo, vamos detalhar como o ataque funcionava, o histórico do grupo e como profissionais e usuários podem se proteger de ameaças similares.

O desdobramento desta ação não apenas revela a engenhosidade do APT29, mas também destaca a necessidade contínua de vigilância ativa por parte de empresas e indivíduos. Com o aumento da dependência de serviços na nuvem e autenticações remotas, compreender a mecânica desses ataques se torna essencial para qualquer profissional de TI, estudante de segurança da informação ou usuário corporativo atento à proteção de suas contas.

O que é o APT29? Um velho conhecido no cenário global

O APT29, apelidado também de Cozy Bear ou Midnight Blizzard, é um grupo de ameaças cibernéticas amplamente associado ao Serviço de Inteligência Estrangeira da Rússia (SVR). Reconhecido por sua sofisticação e capacidade de planejamento a longo prazo, o grupo se especializa em ataques direcionados a governos, organizações internacionais e grandes empresas, com o objetivo de espionagem política e corporativa.

Entre os incidentes mais notórios atribuídos ao APT29, destaca-se o ataque à cadeia de suprimentos da SolarWinds, que comprometeu sistemas governamentais e corporativos em escala global. Outro exemplo emblemático foi a invasão ao Comitê Nacional Democrata dos EUA, realizada durante as eleições de 2016, evidenciando a habilidade do grupo em combinar técnicas de engenharia social e exploração de vulnerabilidades para infiltrar redes altamente protegidas. Essa reputação reforça a necessidade de atenção contínua aos sinais de atividades suspeitas ligadas ao grupo.

Além disso, o APT29 é conhecido por sua abordagem metódica: o grupo não busca apenas ganhos imediatos, mas sim a coleta persistente de informações confidenciais, muitas vezes permanecendo oculto por meses ou anos. Esse histórico faz com que qualquer operação identificada seja considerada uma ameaça crítica à segurança global.

Entendendo o ataque: Como funcionava a campanha multifacetada

A campanha do APT29 visava principalmente a coleta de informações estratégicas e o roubo de credenciais de contas Microsoft 365, permitindo que os hackers acessassem e-mails, arquivos e dados corporativos sensíveis. O ataque combinava dois elementos principais: a isca digital Watering Hole e o abuso do fluxo de autenticação de código de dispositivo da Microsoft.

Passo 1: A isca digital com a técnica Watering Hole

Um ataque do tipo Watering Hole consiste em comprometer sites que são frequentemente visitados pelas vítimas, inserindo neles códigos maliciosos que redirecionam os usuários para infraestrutura controlada pelos atacantes. No caso da operação do APT29, os hackers injetaram scripts em sites legítimos, garantindo que visitantes selecionados fossem encaminhados para páginas maliciosas sem perceber.

Esse método se diferencia de campanhas tradicionais de phishing, pois a vítima não precisa clicar em links suspeitos enviados por e-mail; basta acessar um site que já utiliza em sua rotina. A sofisticação do APT29 se revela na escolha criteriosa dos sites e na forma de execução, que evita levantar suspeitas ao mascarar o código malicioso dentro de conteúdo legítimo.

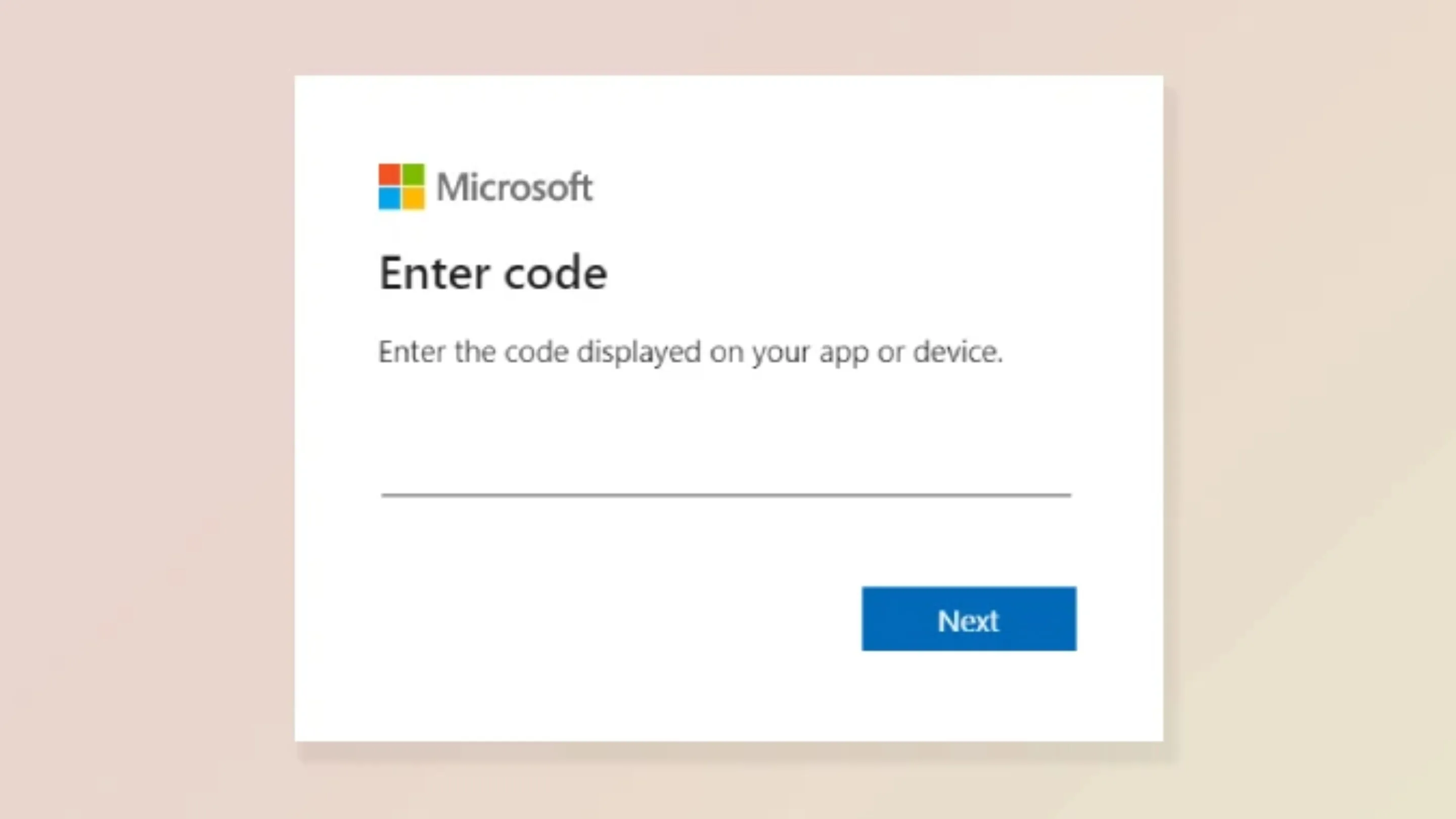

Passo 2: O abuso do fluxo de autenticação de código de dispositivo da Microsoft

O segundo vetor de ataque explorava o fluxo de autenticação de código de dispositivo da Microsoft, uma funcionalidade legítima usada para fazer login em dispositivos sem teclado, como smart TVs e consoles. Normalmente, o usuário insere um código exibido em outro dispositivo para autorizar o acesso de forma segura.

No ataque do APT29, os hackers induziam a vítima a inserir um código gerado pelo atacante em sua própria página de login da Microsoft. Com essa ação, o grupo conseguia que o dispositivo do hacker fosse autorizado a acessar a conta, mesmo sem conhecer a senha do usuário. Essa técnica de engenharia social, conhecida como phishing de código de dispositivo, é altamente eficaz porque explora a confiança do usuário em processos legítimos de autenticação.

O papel da Amazon na interrupção e as táticas de evasão dos hackers

A equipe de inteligência de ameaças da Amazon desempenhou um papel fundamental na interrupção da campanha do APT29. Ao identificar padrões suspeitos de redirecionamento e autenticação, os especialistas conseguiram desmantelar a infraestrutura maliciosa antes que a operação se expandisse para novos alvos.

O grupo, no entanto, utilizava técnicas avançadas de evasão, como codificação Base64 para mascarar scripts e o uso de cookies de sessão para evitar que a vítima percebesse múltiplos redirecionamentos. Tais estratégias demonstram a capacidade do APT29 em adaptar suas operações para permanecer indetectável, reforçando a importância de monitoramento contínuo e análise de tráfego por equipes de segurança corporativa.

Além disso, a ação da Amazon destaca como a colaboração entre provedores de serviços de nuvem e fabricantes de software é essencial para impedir ataques patrocinados por estados, que muitas vezes possuem recursos sofisticados e podem permanecer ativos por longos períodos sem serem detectados.

Conclusão: Implicações e como se proteger de ataques semelhantes

O ataque do APT29 serve como um alerta claro de que as ameaças cibernéticas continuam evoluindo em complexidade e sofisticação. A combinação de ataques Watering Hole com exploração de mecanismos legítimos de autenticação mostra que, além de proteger senhas, é crucial monitorar comportamentos suspeitos, revisar permissões e manter sistemas atualizados.

Profissionais de TI, administradores de sistemas e usuários corporativos devem adotar medidas robustas, como:

- Revisar as permissões de aplicativos em contas Microsoft e Google para garantir que apenas dispositivos e serviços autorizados tenham acesso.

- Implementar autenticação multifator (MFA) resistente a phishing, evitando depender apenas de códigos inseridos manualmente ou recebidos por SMS.

- Desconfiar de solicitações de login inesperadas, especialmente em dispositivos ou horários incomuns.

A ação da Amazon demonstra que a cooperação entre grandes provedores e a vigilância ativa são essenciais para mitigar ameaças globais. No entanto, a responsabilidade também recai sobre usuários e administradores, que precisam manter práticas de segurança sólidas para reduzir riscos e proteger informações críticas.

O APT29 permanece um ator persistente e sofisticado no cenário global de cibersegurança, e incidentes como esse reforçam a necessidade de conscientização e preparação constantes. Com conhecimento das táticas empregadas, é possível reduzir significativamente as chances de comprometimento e fortalecer a defesa contra operações avançadas de espionagem cibernética.