A ESET, uma empresa líder em detecção proativa de ameaças, está analisando o ataque de negação de serviço distribuído (DDoS) que afetou o ChatGPT e outros serviços. A OpenAI, a empresa de inteligência artificial responsável pelo desenvolvimento do ChatGPT, confirmou que seus serviços foram impactados por um ataque DDoS. Desde o início de novembro de 2023, eles vinham experimentando interrupções intermitentes em sua API (Interface de Programação de Aplicações) e no chatbot. Essas interrupções, inicialmente inexplicadas, mais tarde foram confirmadas como resultado de um ataque DDoS. A análise da ESET visa entender melhor a natureza do ataque e como ele conseguiu afetar os serviços.

Esse tipo de ataque se baseia no envio de solicitações de várias fontes e em grande quantidade para um servidor ou serviço web. O objetivo é sobrecarregar a capacidade de processamento desses sistemas, causando a queda do serviço atacado. É como uma inundação de tráfego que o servidor ou serviço não consegue lidar, levando a falhas e interrupções. Este é um método comum usado por cibercriminosos para interromper serviços online.

Dificuldades na Defesa contra Ataques DDoS

Sendo um ataque distribuído, a ESET ressalta o uso de vários flancos, dificultando a identificação da origem das solicitações destinadas a sobrecarregar o servidor. Isso significa que um ataque DDoS tem uma maior probabilidade de contornar bloqueios em comparação com ataques provenientes de uma única fonte, que seriam mais eficazes. A natureza distribuída do ataque torna difícil para os sistemas de defesa identificar e bloquear todas as fontes de tráfego malicioso.

O que é e como funciona um ataque DDoS, sofrido pelo OpenAI?

Um ataque de negação de serviço distribuído (DDoS) é uma tentativa maliciosa de interromper o tráfego normal de um servidor, serviço ou rede alvo, sobrecarregando o alvo ou sua infraestrutura circundante com uma enxurrada de tráfego da Internet. Os ataques DDoS são eficazes ao utilizar vários sistemas de computador comprometidos como fontes de tráfego de ataque.

Os ataques DDoS são realizados com redes de máquinas conectadas à Internet. Essas redes consistem em computadores e outros dispositivos (como dispositivos IoT) que foram infectados com malware, permitindo que sejam controlados remotamente por um invasor. Esses dispositivos individuais são chamados de bots (ou zumbis), e um grupo de bots é chamado de botnet.

Quando um servidor ou rede da vítima é alvo do botnet, cada bot envia solicitações para o endereço IP da vítima, potencialmente fazendo com que o servidor ou a rede fiquem sobrecarregados, resultando em uma negação de serviço ao tráfego normal. Como cada bot é um dispositivo legítimo da Internet, separar o tráfego de ataque do tráfego normal pode ser difícil.

O que é um botnet?

Um botnet é uma rede de computadores ou dispositivos conectados à Internet que foram infectados por malware e estão sob o controle de uma única parte atacante. Os atores mal-intencionados usam botnets para várias atividades cibernéticas, como envio de spam, ataques DDoS, ransomware e ataques IoT.

Cada máquina infectada, conhecida como bot, trabalha em uníssono com as outras dentro do botnet. O controlador do botnet, conhecido como “bot-herder”, orquestra a interconexão desses computadores comprometidos, utilizando-os para realizar várias atividades cibernéticas, como executar scripts automatizados em toda a rede.

Os botnets podem ser usados para realizar uma variedade de tarefas maliciosas, incluindo o envio de spam para milhões de usuários da Internet, a realização de ataques DDoS que podem sobrecarregar e derrubar sites, a geração de tráfego falso na Internet para ganho financeiro, e a distribuição de malware para infectar ainda mais máquinas.

Embora os botnets sejam frequentemente usados para fins maliciosos, eles também podem ser usados de maneira legítima. Por exemplo, os botnets podem ser usados para realizar tarefas repetitivas em grande escala, como rastrear e indexar o conteúdo da web para motores de busca.

Para se proteger contra botnets, é importante manter todos os seus dispositivos atualizados com as últimas atualizações de segurança, usar um software antivírus confiável e evitar clicar em links suspeitos ou visitar sites não confiáveis.

Medidas Tomadas pela OpenAI

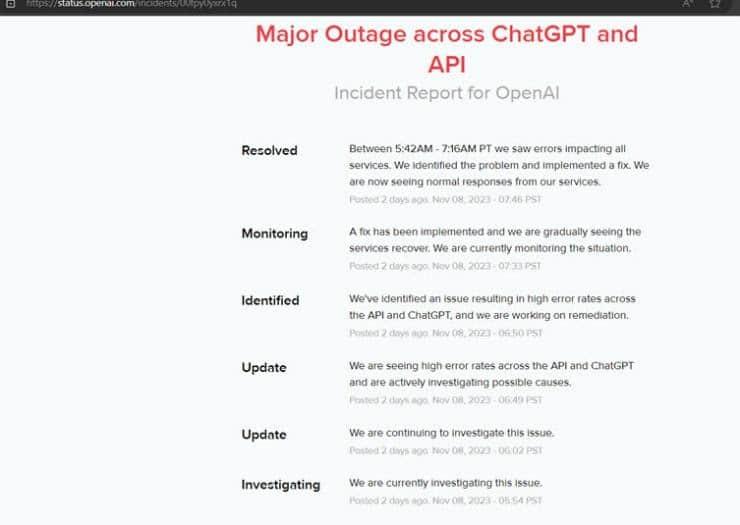

“Ao experimentar cortes periódicos devido a um padrão de tráfego anormal que reflete um ataque DDoS, estamos trabalhando para mitigá-lo”, alertou a empresa em seu registro de incidentes. Isso indica que a OpenAI está ciente do problema e está tomando medidas para resolver a situação. A mitigação de um ataque DDoS geralmente envolve a identificação e o bloqueio das fontes de tráfego malicioso, bem como o aumento da capacidade do servidor para lidar com o aumento do tráfego. A OpenAI está comprometida em resolver o problema e restaurar a funcionalidade completa de seus serviços o mais rápido possível.

Resolução do Ataque DDoS ao ChatGPT

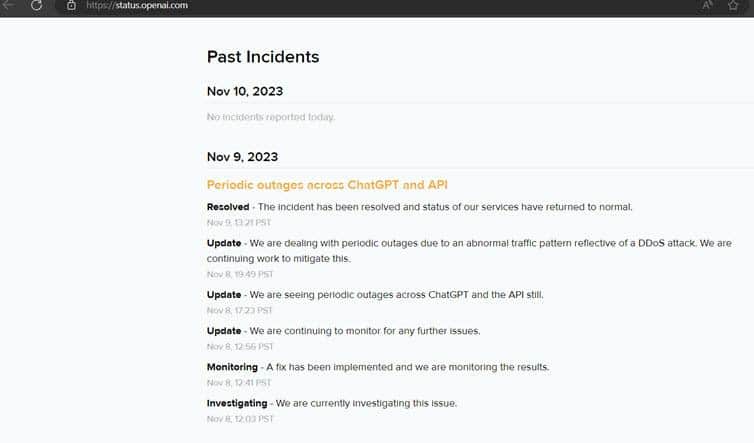

Desde quinta-feira, 9 de novembro, a plataforma assegura que os serviços voltaram ao normal e que o incidente de segurança foi resolvido. O ataque ao ChatGPT começou na terça-feira anterior com problemas enfrentados pelos usuários do chatbot da OpenAI, inicialmente atribuídos a uma “alta demanda excepcional do serviço”. No entanto, os problemas se intensificaram no dia seguinte, e a OpenAI determinou que estavam sofrendo um ataque DDoS que os deixou fora do ar por várias horas.

Motivações por trás de um Ataque DDoS ao ChatGPT

O site BleepingComputer relatou que o grupo que assumiu a responsabilidade pelo ataque seria o Anonymous Sudan, que no passado já havia reivindicado ataques desse tipo contra o OneDrive, Outlook e Azure Portal. No entanto, não há confirmação oficial de que tenha sido este grupo; há apenas divulgações no Telegram sobre essa atribuição.

A Utilização de Ataques DDoS

“Esse tipo de ataques é muito utilizado por chamados hacktivistas, que pressionam organizações motivadas por uma dissidência ideológica ou política. Nos últimos anos, o cibercrime também tem se voltado para obter ganhos econômicos, através de extorsões e pedidos de resgate em troca de não realizar esse tipo de ataques, algo conhecido como Ransom DDoS, ao mesmo tempo que a prática, ou ameaça de um DDoS, tornou-se parte do conjunto de coerções que os grupos de Ransom exercem sobre suas vítimas”, comentou Camilo Gutiérrez Amaya, Chefe do Laboratório de Pesquisa da ESET Latinoamérica.

Recursos de Segurança da Informação

Para saber mais sobre segurança da informação, visite o portal de notícias ESET. A ESET também convida a conhecer o Conexão Segura, seu podcast para descobrir o que está acontecendo no mundo da segurança da informação. Para ouvir, acesse este link.