Imagine ser convidado para uma entrevista de emprego e, ao tentar demonstrar suas habilidades em Next.js, acabar entregando o controle total da sua máquina para cibercriminosos. Essa é a realidade de uma nova campanha de ataques identificada recentemente pela Microsoft, que mira diretamente desenvolvedores de software em processos seletivos. O perigo? Repositórios falsos de Next.js que parecem testes legítimos, mas escondem backdoors sofisticados.

O objetivo deste artigo é detalhar como essa campanha funciona, mostrando os gatilhos que ativam o código malicioso em ambientes como VS Code e Node.js, além de fornecer orientações práticas de mitigação. Se você é desenvolvedor, especialista em segurança ou recrutador de TI, entender esses riscos é crucial para proteger seus sistemas e dados confidenciais.

O Next.js é uma das ferramentas mais populares para desenvolvimento front-end, mas essa confiança está sendo explorada. Cibercriminosos criam repositórios que se passam por exercícios técnicos, aproveitando a familiaridade dos desenvolvedores com a ferramenta. O resultado é uma vulnerabilidade crítica que transforma a curiosidade em risco real de RCE e exfiltração de dados.

Anatomia do ataque: Como o código malicioso é executado

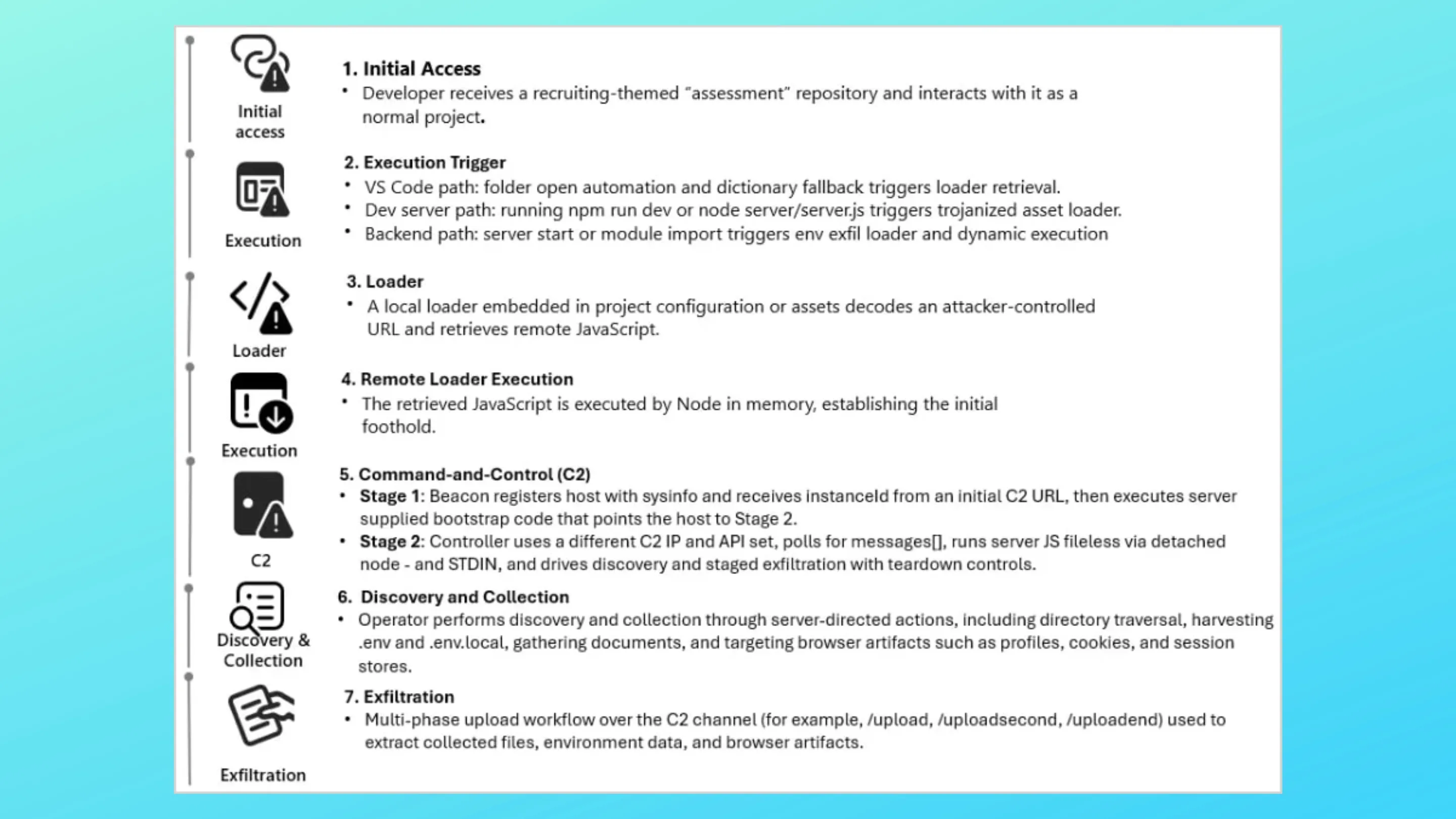

A campanha se baseia na criação de repositórios falsos hospedados em plataformas como Bitbucket. Os desenvolvedores são atraídos por vagas ou testes técnicos, fazendo clone desses repositórios sem desconfiar do conteúdo. Estruturas de projetos aparentemente legítimas escondem scripts e arquivos de configuração que acionam o ataque automaticamente.

Imagem: Microsoft

O perigo do arquivo tasks.json no VS Code

Um dos principais gatilhos é o arquivo tasks.json do VS Code, configurado com runOn: "folderOpen". Isso significa que, ao abrir a pasta do projeto, o editor executa automaticamente tarefas pré-definidas. No contexto da campanha, essas tarefas acionam scripts maliciosos em JavaScript que iniciam a instalação de componentes do backdoor sem interação do usuário. Esse mecanismo explora a confiança natural dos desenvolvedores no ambiente de trabalho, tornando o ataque praticamente invisível.

Injeção via npm run dev e variáveis de ambiente

Outra camada do ataque ocorre quando o desenvolvedor executa comandos padrão de desenvolvimento, como npm run dev. Os scripts do projeto podem injetar código malicioso que lê variáveis de ambiente locais, como tokens de acesso, chaves de API ou credenciais de banco de dados. Essa abordagem transforma o Node.js em um vetor de ataque, permitindo que o invasor colete dados sensíveis e mantenha persistência no sistema da vítima.

O impacto técnico: RCE e exfiltração de dados

A campanha segue um modelo de infecção em dois estágios. No Estágio 1, o código malicioso é carregado na memória, aproveitando tarefas automáticas do VS Code e scripts do npm. Ele não deixa rastros imediatos em disco, dificultando a detecção por antivírus tradicionais.

No Estágio 2, o backdoor estabelece comunicação com servidores C2 (Command and Control), permitindo que atacantes executem RCE, coletem arquivos locais, capturem credenciais e realizem outras ações remotas. Essa execução em memória torna a ameaça altamente persistente e perigosa, especialmente para desenvolvedores que trabalham com dados sensíveis ou infraestrutura crítica.

Como se proteger: Guia de segurança para desenvolvedores

Para reduzir os riscos desse tipo de ataque, algumas práticas são essenciais:

- Modo restrito do VS Code: Ative para que tarefas automáticas e extensões não sejam executadas sem permissão.

- Ambientes isolados: Use Docker, VMs ou sandboxes para abrir projetos desconhecidos, evitando contaminação do sistema principal.

- Minimização de segredos locais: Nunca armazene tokens, credenciais ou variáveis sensíveis em projetos de teste ou repositórios públicos.

- Verificação de repositórios: Antes de clonar, confirme a autenticidade do projeto e a reputação do autor. Prefira sempre links oficiais de empresas ou contatos conhecidos.

- Monitoramento e antivírus atualizado: Ferramentas como Microsoft Defender ajudam a detectar comportamentos suspeitos, mesmo em códigos aparentemente inofensivos.

Conclusão: A segurança deve fazer parte do fluxo de trabalho

A sofisticação dessa campanha demonstra que ataques focados em desenvolvedores são cada vez mais comuns e baseados em engenharia social. A familiaridade com Next.js e o desejo de demonstrar habilidades técnicas podem se tornar vulnerabilidades críticas se não houver cautela. Integrar práticas de segurança no dia a dia, como ambientes isolados, revisão de código e atenção a arquivos automáticos do VS Code, é a melhor forma de se proteger.

Compartilhe este alerta com colegas e revisite suas configurações de confiança no editor de código. Prevenir é sempre melhor que remediar, especialmente quando o alvo é o cérebro por trás do teclado: você, o desenvolvedor.