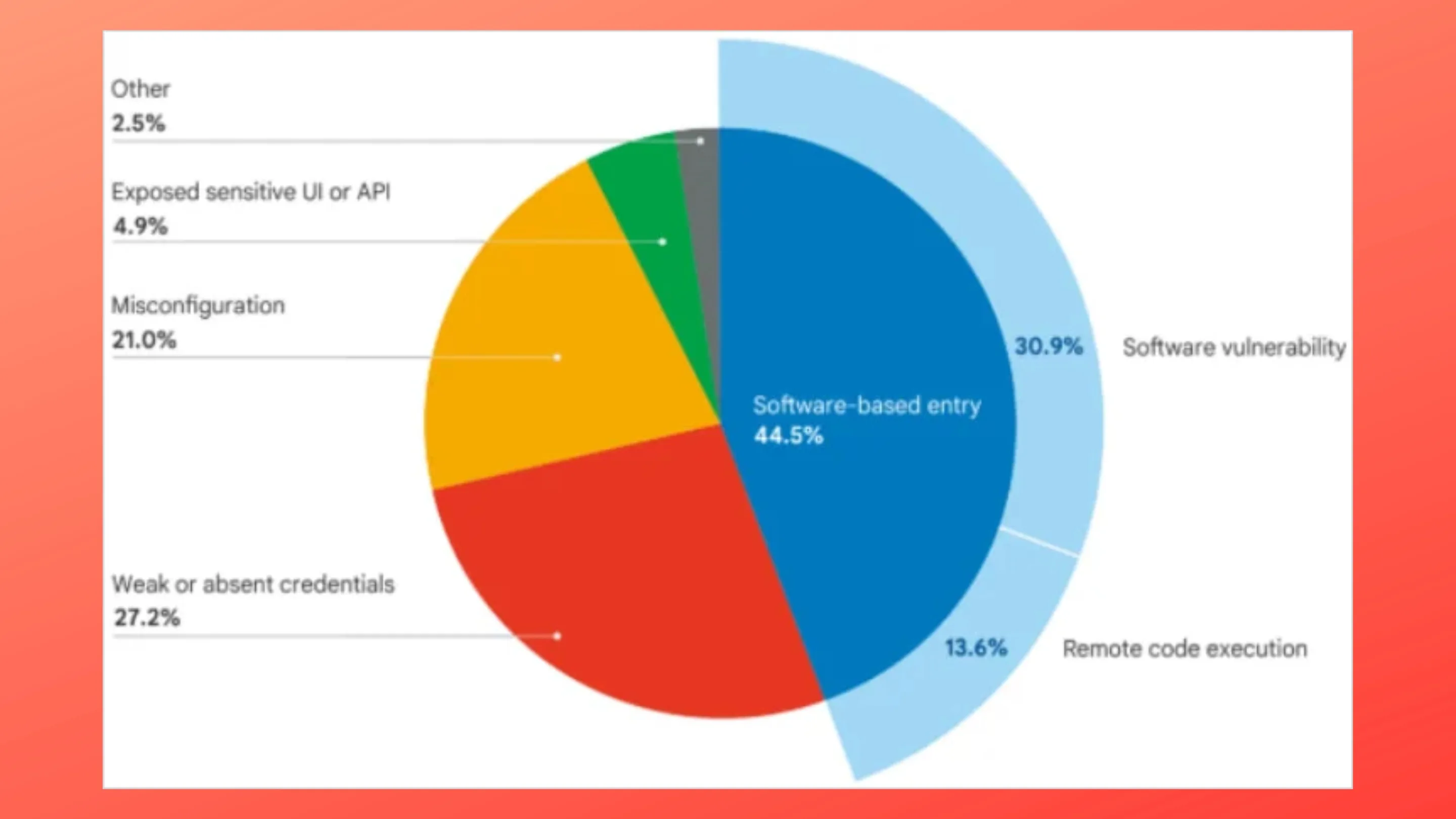

O mais recente relatório de ameaças da Google Cloud de março de 2026 revela uma mudança significativa no cenário global de cibersegurança. Durante muitos anos, grande parte das invasões em ambientes corporativos começou com senhas fracas, credenciais vazadas ou ataques de phishing. Agora, segundo a análise divulgada pela própria Google, os criminosos estão mudando de estratégia e priorizando a exploração direta de vulnerabilidades de software, principalmente aquelas que permitem execução remota de código (RCE).

Essa transformação tem um impacto direto no trabalho de administradores de sistemas, equipes de DevOps e profissionais de segurança. O tempo de reação entre a divulgação pública de uma falha e sua exploração ativa caiu drasticamente. Em alguns casos analisados no relatório de ameaças da Google Cloud, ataques começaram poucas horas depois que vulnerabilidades críticas se tornaram públicas.

Esse novo comportamento indica que muitas práticas modernas de segurança por padrão (secure-by-default) estão funcionando ao reduzir ataques baseados apenas em credenciais. Porém, como consequência, os hackers estão se tornando mais rápidos, automatizados e focados em explorar vulnerabilidades em nuvem antes que as empresas tenham tempo de aplicar correções.

Para organizações que dependem de infraestrutura em nuvem, a nova realidade exige vigilância constante, respostas automatizadas e uma abordagem muito mais agressiva de segurança.

A era da exploração rápida: o fim da janela de semanas

Uma das conclusões mais preocupantes do relatório de segurança da Google Cloud é a velocidade com que novos ataques estão sendo executados. No passado, equipes de segurança frequentemente tinham dias ou até semanas para aplicar correções após a divulgação de uma vulnerabilidade crítica.

Hoje, essa janela praticamente desapareceu.

De acordo com os pesquisadores da Google, muitos invasores estão automatizando completamente a exploração de falhas recém-divulgadas. Em diversos incidentes analisados, cryptominers foram implantados em servidores comprometidos menos de 48 horas após a divulgação de vulnerabilidades.

Entre os exemplos citados estão falhas críticas exploradas em plataformas populares, incluindo vulnerabilidades apelidadas de React2Shell e problemas graves identificados em sistemas baseados no XWiki.

Essas falhas permitiram que invasores executassem código remotamente em servidores vulneráveis. Após obter acesso inicial, scripts automatizados instalaram mineradores de criptomoedas, criaram novos containers maliciosos e passaram a utilizar a infraestrutura comprometida para gerar lucro ilegal.

Esse tipo de exploração rápida mostra como o cenário de ameaças em ambientes de nuvem está evoluindo. Em vez de esperar por oportunidades lentas, os atacantes estão reagindo quase em tempo real a novas falhas divulgadas publicamente.

Para administradores de sistemas, isso significa que atualizações manuais e monitoramento básico já não são suficientes. Ferramentas de detecção automática e resposta rápida tornaram-se essenciais.

Imagem: Google

Ataques sofisticados e o papel da inteligência artificial

Outro ponto alarmante destacado no relatório envolve o uso crescente de inteligência artificial em ataques cibernéticos.

Um caso analisado pelos pesquisadores envolve o grupo de ameaças conhecido como UNC4899, responsável por uma campanha sofisticada contra ambientes baseados em Kubernetes. Nesse ataque, os invasores conseguiram comprometer clusters corporativos e utilizar os recursos computacionais para roubo de criptomoedas.

O grupo explorou uma combinação de credenciais temporárias, falhas de configuração e vulnerabilidades em containers para ganhar acesso inicial. Depois de entrar no ambiente, os invasores escalaram privilégios rapidamente e implantaram cargas maliciosas dentro da infraestrutura.

Outro exemplo citado no relatório envolve uma operação conhecida como QuietVault, associada ao grupo s1ngularity.

Nesse caso, ferramentas baseadas em IA generativa foram usadas para analisar grandes volumes de código e logs corporativos em busca de chaves de API expostas. A inteligência artificial permitiu acelerar o processo de descoberta de credenciais, algo que antes poderia levar dias ou semanas.

Com essas informações, os atacantes conseguiram acessar serviços em nuvem, automatizar chamadas de API e extrair dados sensíveis sem levantar suspeitas imediatas.

Esse tipo de ataque demonstra como a IA está sendo incorporada ao arsenal ofensivo de grupos cibernéticos, aumentando a velocidade e a escala das invasões.

O abuso de OIDC e novas técnicas de comprometimento

Outro vetor de ataque crescente envolve o abuso de OIDC (OpenID Connect), um protocolo amplamente utilizado em sistemas modernos de autenticação.

O OIDC é muito comum em pipelines de CI/CD, integrações entre serviços e sistemas de autenticação federada usados em ambientes de nuvem.

O problema surge quando essas integrações são configuradas de forma inadequada.

Segundo o relatório de ameaças da Google Cloud, alguns invasores estão explorando falhas de configuração em integrações OIDC para obter tokens temporários de autenticação. Esses tokens podem ser usados para assumir identidades de serviços legítimos dentro da infraestrutura.

Com esse acesso, os atacantes conseguem interagir com recursos críticos, incluindo repositórios de código, bancos de dados e sistemas de automação de infraestrutura.

Esse tipo de ataque é especialmente perigoso porque utiliza tokens válidos emitidos por sistemas legítimos, o que dificulta sua detecção por ferramentas tradicionais de segurança.

Por isso, especialistas recomendam auditorias frequentes em integrações de identidade e políticas mais restritivas de autenticação em ambientes de nuvem.

O novo perigo interno e o abuso de nuvem para exfiltração

O relatório também chama atenção para uma mudança importante nas chamadas ameaças internas, ou insider threats.

Historicamente, funcionários mal-intencionados costumavam usar e-mails pessoais, pendrives ou outros dispositivos físicos para retirar dados sensíveis de empresas.

Agora, a tendência mudou.

Segundo a análise da Google, muitos casos recentes de roubo de dados envolveram o uso de serviços de armazenamento em nuvem, como iCloud, Google Drive e plataformas semelhantes.

Esses serviços são frequentemente permitidos dentro das redes corporativas, o que facilita o envio silencioso de arquivos confidenciais para contas pessoais.

Essa técnica de exfiltração de dados via nuvem é difícil de detectar, pois o tráfego parece legítimo e não levanta alertas imediatos em sistemas de segurança tradicionais.

Para empresas que utilizam múltiplos ambientes de computação em nuvem, o desafio agora é identificar comportamentos anormais no uso desses serviços.

Ferramentas de análise comportamental, políticas de Zero Trust e monitoramento detalhado de acessos tornam-se fundamentais para reduzir esse risco.

Conclusão: automação defensiva é a única saída

O novo relatório de ameaças da Google Cloud deixa claro que o cenário de cibersegurança está passando por uma transformação rápida.

Ataques baseados em credenciais roubadas continuam existindo, mas estão sendo gradualmente substituídos por campanhas focadas na exploração imediata de vulnerabilidades de software.

Os invasores estão cada vez mais rápidos, automatizados e sofisticados, utilizando inteligência artificial, exploração de RCE, abuso de OIDC e compromissos em infraestruturas Kubernetes para invadir ambientes corporativos.

Para organizações modernas, a conclusão é clara: a defesa precisa se tornar tão automatizada quanto os ataques.

Isso significa investir em detecção em tempo real, monitoramento contínuo de infraestrutura, auditorias frequentes em pipelines de CI/CD e controle rigoroso de acessos e identidades.

Administradores de sistemas e equipes de segurança também devem revisar constantemente políticas de acesso em clusters Kubernetes, monitorar integrações com provedores de identidade e garantir que vulnerabilidades críticas sejam corrigidas o mais rápido possível.

Em um cenário onde invasores conseguem explorar falhas em poucas horas, a automação e a resposta rápida deixam de ser uma vantagem competitiva e passam a ser uma necessidade para a sobrevivência digital das organizações.