Emanuel Negromonte

Posts do autor

As principais bibliotecas de animação Next.js em 2023

Aplicações web modernas exigem interfaces de usuário cativantes que utilizam animações e transições para envolver os usuários. Os desenvolvedores estão…

C-LEVELS: O que são e qual a sua Importância

Os C-Levels são executivos de alto escalão em uma organização, cada um com responsabilidades específicas e um papel crucial no…

Conheça o BBS, bulletin board system

BBS, abreviação de Bulletin Board System (ou Sistema de Quadro de Avisos em português), é uma forma de comunicação pré-internet…

Saiba o que é BAM, a Metodologia Business Activity Monitoring!

A metodologia Business Activity Monitoring (BAM), traduzida como Monitoramento de Atividades de Negócios, é um processo de monitoramento em tempo…

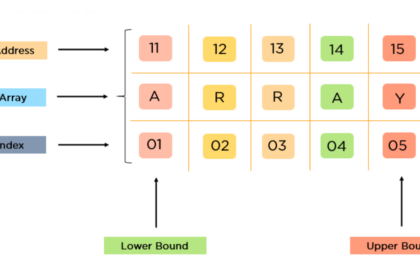

O que é ARRAY?

Um array é uma estrutura de dados amplamente utilizada em programação. Ele é composto por uma coleção ordenada de elementos,…

A História da ARPANET

A ARPANET, Advanced Research Projects Agency Network, foi uma rede de computadores pioneira e revolucionária que desempenhou um papel fundamental…

O que é TIER? Conheça a classificação utilizada em Data Centers!

Quando se trata de data centers, a classificação TIER é fundamental para determinar a confiabilidade e a disponibilidade de um…

Vulnerabilidade Intel Downfall que afeta AVX2/AVX-512 atinge o Linux

Após a descoberta de vulnerabilidades como Spectre e Meltdown em 2018, os processadores Intel têm enfrentado mais vulnerabilidades com os…

WordPress 6.3 “Lionel” foi oficialmente lançado

A Automattic e a Comunidade WordPress lançaram o WordPress 6.3 “Lionel”. WordPress é uma plataforma de gerenciamento de conteúdo (CMS…

Wordfence vs Cloudflare: Qual escolher?

Quando se trata de garantir a segurança do seu website, duas opções populares são o Wordfence e o Cloudflare. Ambas…

O que é Benchmark?

Benchmark é um termo muito utilizado no mundo dos negócios, principalmente no âmbito do marketing e da gestão. Trata-se de…

O que é Hash?

Em ciência da computação, um hash é uma função matemática que transforma qualquer tamanho de dado em um valor fixo…