A funcionalidade de busca com inteligência artificial do Microsoft Bing acabou recomendando um repositório falso do OpenClaw no GitHub, que distribuía malware capaz de roubar informações dos usuários.

A campanha foi descoberta por pesquisadores da Huntress, empresa especializada em detecção e resposta a incidentes de segurança.

Como o ataque funcionava

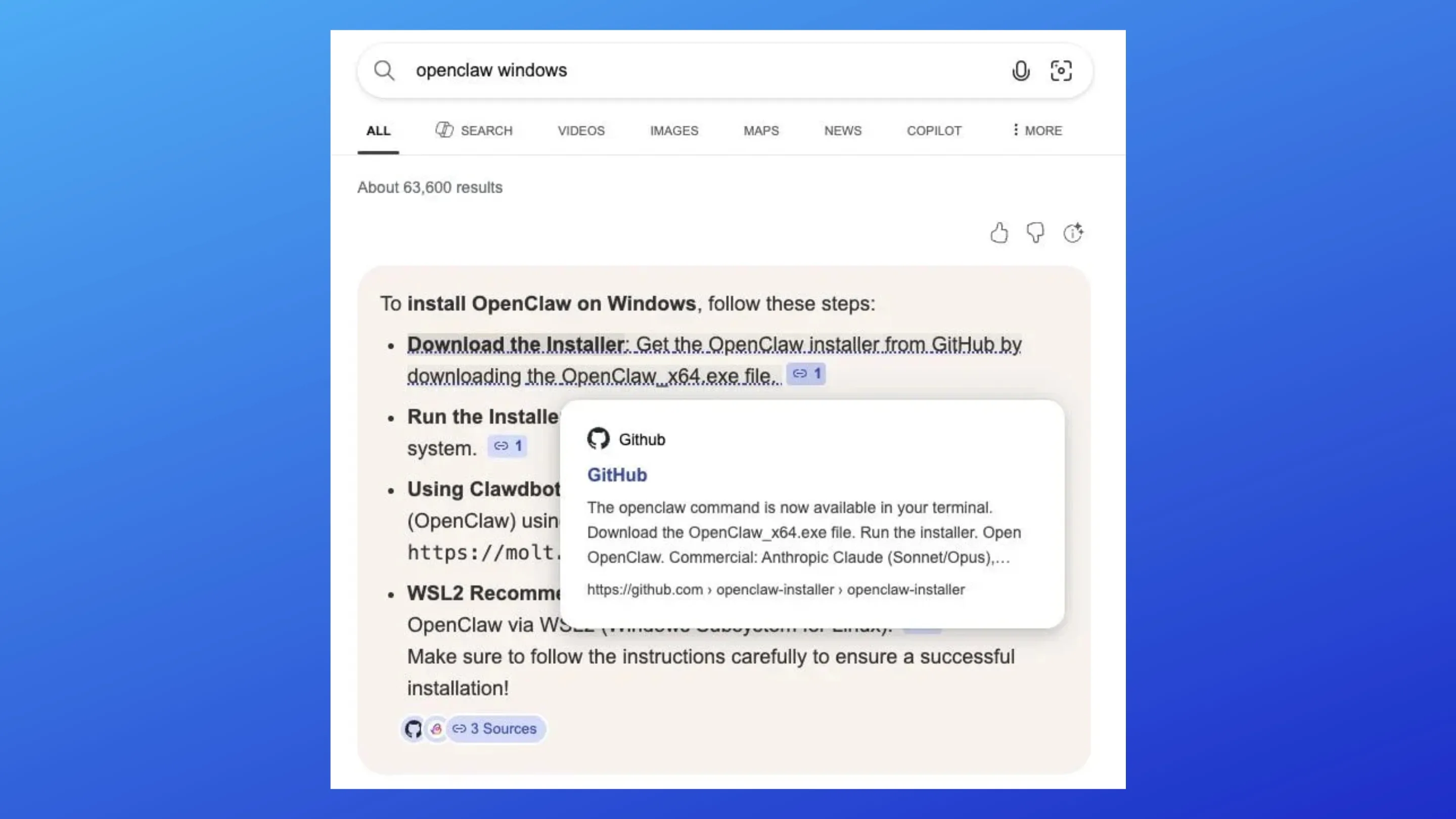

Os atacantes criaram repositórios falsos no GitHub que simulavam ser instaladores legítimos do OpenClaw. Como o conteúdo parecia autêntico, a busca com IA do Bing acabou sugerindo esses links como resultado para usuários que procuravam instalar o software.

Os criminosos também tentaram aumentar a credibilidade dos repositórios:

- Criaram uma organização chamada “openclaw-installer” no GitHub

- Copiaram partes de código legítimo de projetos reais da Cloudflare

- Publicaram instruções de instalação aparentemente normais

Na prática, as instruções levavam os usuários a executar comandos maliciosos.

Imagem: Huntress

O que acontecia após a instalação

Dependendo do sistema operacional, diferentes malwares eram instalados.

macOS

Os usuários eram instruídos a executar um comando bash no terminal que baixava malware hospedado em outro repositório.

O pacote incluía o Atomic Stealer, conhecido por roubar:

- credenciais de navegador

- carteiras de criptomoedas

- dados de aplicativos

Windows

Para usuários do Windows, os repositórios distribuíam um instalador chamado OpenClaw_x64.exe, que implantava várias cargas maliciosas:

- Vidar — ladrão de informações que coleta dados do sistema e credenciais

- GhostSocks — malware de proxy que transforma o computador da vítima em um nó de rede usado por criminosos

O Vidar ainda buscava servidores de comando e controle por meio de perfis em Telegram e Steam.

Por que a IA do Bing sugeriu o malware

Segundo a Huntress, bastou hospedar os arquivos no GitHub para que eles fossem indexados pela busca. Como os repositórios pareciam legítimos, a IA os apresentou como recomendação.

Isso evidencia um problema das buscas baseadas em IA:

elas podem priorizar conteúdo aparentemente relevante sem validar sua segurança real.

Situação atual

Os pesquisadores denunciaram todos os repositórios maliciosos ao GitHub, mas ainda não está claro se todos foram removidos.

Como se proteger

Algumas práticas simples ajudam a evitar esse tipo de ataque:

- Baixar softwares apenas de sites oficiais;

- Evitar copiar comandos de instalação de fontes desconhecidas;

- Conferir o repositório oficial antes de instalar ferramentas open source;

- Manter antivírus e proteção de endpoint ativos.