A botnet Aeternum C2 representa uma mudança profunda no modelo tradicional de comando e controle. Em vez de operar a partir de servidores dedicados, domínios ocultos ou redes privadas comprometidas, ela utiliza a blockchain como base estrutural. Mais especificamente, a rede Polygon se tornou o canal onde instruções são publicadas, consultadas e executadas.

Esse modelo de malware em blockchain rompe com décadas de estratégias de mitigação baseadas em derrubada de infraestrutura. Se não existe servidor central, não há datacenter para apreender. Se os comandos estão gravados em contratos inteligentes imutáveis, não há como simplesmente apagá-los.

Neste artigo, vamos analisar de forma técnica e acessível como a botnet Aeternum C2 funciona, por que a Polygon foi escolhida, quais são os custos operacionais para os criminosos e quais desafios esse cenário impõe à segurança cibernética e criptomoedas.

O funcionamento técnico da botnet Aeternum C2

A arquitetura da botnet Aeternum C2 começa com um carregador nativo desenvolvido em C++, compatível com arquiteturas x86 e x64. Esse loader é responsável por três funções principais: persistência no sistema, coleta básica de informações do host e inicialização do módulo de comunicação com a blockchain.

Após a execução inicial, o malware estabelece mecanismos de persistência, que podem incluir tarefas agendadas, alterações em inicialização automática ou serviços ocultos, dependendo do sistema operacional. Em ambientes Linux, isso pode envolver manipulação de crontab, systemd ou scripts de inicialização.

O ponto central, no entanto, não é a persistência local, mas sim a forma como os comandos são recebidos. Em vez de se conectar a um servidor C2 tradicional, o malware consulta dados armazenados em um contrato inteligente na rede Polygon.

Isso elimina um dos principais vetores de interrupção usados por equipes de resposta a incidentes.

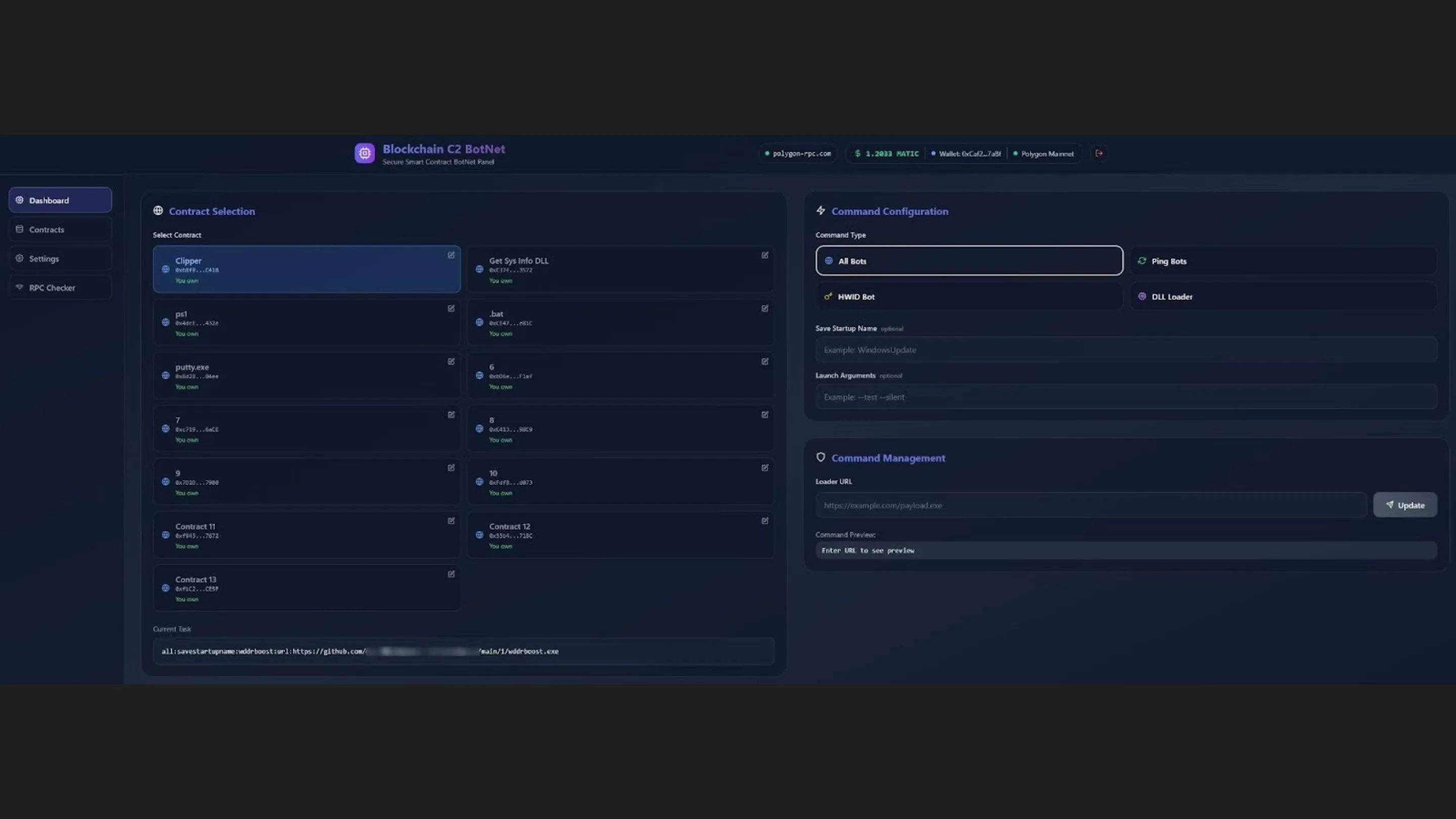

Contratos inteligentes como central de comando na botnet Aeternum C2

No modelo adotado pela botnet Aeternum C2, um contrato inteligente funciona como a central de comando. Esse contrato é implantado na blockchain Polygon e contém funções específicas para registrar e recuperar dados.

Os operadores da botnet enviam transações para esse contrato contendo instruções codificadas. Essas instruções podem incluir URLs adicionais, hashes de payloads, chaves de descriptografia ou parâmetros de execução.

Uma vez confirmada, a transação se torna parte permanente da blockchain. Essa é a característica mais crítica do modelo: a imutabilidade.

Diferentemente de um servidor tradicional, que pode ser desligado ou ter seus dados apagados, um contrato inteligente confirmado na blockchain pública não pode ser removido. Mesmo que o endereço seja amplamente conhecido, ele continuará acessível enquanto a rede existir.

Na prática, isso cria um sistema de comando e controle na Polygon que é público, descentralizado e resistente a desativações.

Consultas via RPC: como os bots leem os comandos

As máquinas infectadas realizam consultas periódicas ao contrato inteligente utilizando chamadas RPC (Remote Procedure Call) para nós da rede Polygon.

Essas consultas são feitas por meio de endpoints públicos ou provedores de infraestrutura blockchain. O malware solicita o estado atual do contrato e interpreta os dados armazenados como instruções executáveis.

Esse modelo possui três vantagens operacionais para os criminosos:

- Primeiro, o tráfego parece legítimo. Aplicações Web3 também utilizam chamadas RPC para interagir com contratos inteligentes.

- Segundo, não há comunicação direta com um servidor suspeito, o que dificulta bloqueios baseados em listas de IP.

- Terceiro, a descentralização reduz drasticamente os pontos únicos de falha.

Para equipes de segurança, isso complica a detecção. O simples acesso à blockchain não é, por si só, comportamento malicioso.

Por que a Polygon? Custo e resistência estrutural

A escolha da Polygon é estratégica. A rede é conhecida por suas taxas baixas e alta velocidade de confirmação de transações.

Os operadores da botnet Aeternum C2 conseguem registrar centenas de comandos por valores próximos a US$ 1 em taxas acumuladas, dependendo do volume e da complexidade dos dados inseridos.

Esse custo operacional extremamente reduzido torna o modelo escalável. Atualizar instruções para milhares de máquinas infectadas pode custar menos do que manter uma infraestrutura tradicional com servidores alugados e domínios rotativos.

Além do custo, há o fator resistência.

Uma vez que o contrato inteligente é implantado e confirmado, ele não pode ser excluído por uma autoridade central. A blockchain não possui um botão de desligamento.

Isso significa que, mesmo que pesquisadores identifiquem o contrato utilizado pela botnet Aeternum C2, a única forma prática de mitigar a ameaça é neutralizar os dispositivos infectados ou bloquear a execução do malware localmente.

Estamos diante de um cenário onde a infraestrutura pública da Web3 pode ser explorada como base permanente para operações maliciosas.

Recursos anti-análise e o ecossistema associado

A botnet Aeternum C2 também incorpora técnicas clássicas e modernas de anti-análise.

Entre os mecanismos observados estão:

- Verificação de ambientes virtualizados

- Detecção de ferramentas de debugging

- Execução condicional baseada em características do sistema

- Ofuscação de strings e funções

Essas técnicas dificultam a engenharia reversa e atrasam a criação de assinaturas de detecção.

O desenvolvedor associado ao projeto, conhecido como LenAI, também estaria ligado a ferramentas como Kleenscan e ao malware ErrTraffic, indicando a existência de um ecossistema mais amplo.

Esse tipo de estrutura sugere profissionalização. Não se trata de um experimento isolado, mas de uma operação que combina distribuição de malware, monetização e serviços auxiliares.

Para profissionais de TI e administradores Linux, isso reforça a necessidade de monitoramento comportamental e análise de tráfego para endpoints RPC não autorizados.

O desafio para a segurança cibernética na era da Web3

A ascensão da botnet Aeternum C2 sinaliza um ponto de inflexão na segurança cibernética e criptomoedas.

Modelos tradicionais de resposta a incidentes baseados em derrubada de servidores tornam-se menos eficazes quando o comando e controle na Polygon é sustentado por contratos inteligentes imutáveis.

Isso exige novas abordagens, como:

- Monitoramento de interações anômalas com contratos blockchain

- Correlação entre comportamento de host e chamadas RPC

- Análise aprofundada de payloads antes da execução

- Educação contínua sobre riscos de malware em blockchain

A descentralização, um dos pilares da Web3, oferece resiliência contra censura e falhas técnicas. No entanto, essa mesma resiliência pode ser explorada por atores maliciosos.

O caso da botnet Aeternum C2 demonstra que o futuro das ameaças digitais pode estar profundamente integrado às infraestruturas públicas de blockchain.

Se você atua com Linux, DevOps, blockchain ou resposta a incidentes, este é um alerta claro: a próxima geração de botnets não depende mais de servidores escondidos, mas de contratos inteligentes visíveis a todos e removíveis por ninguém.