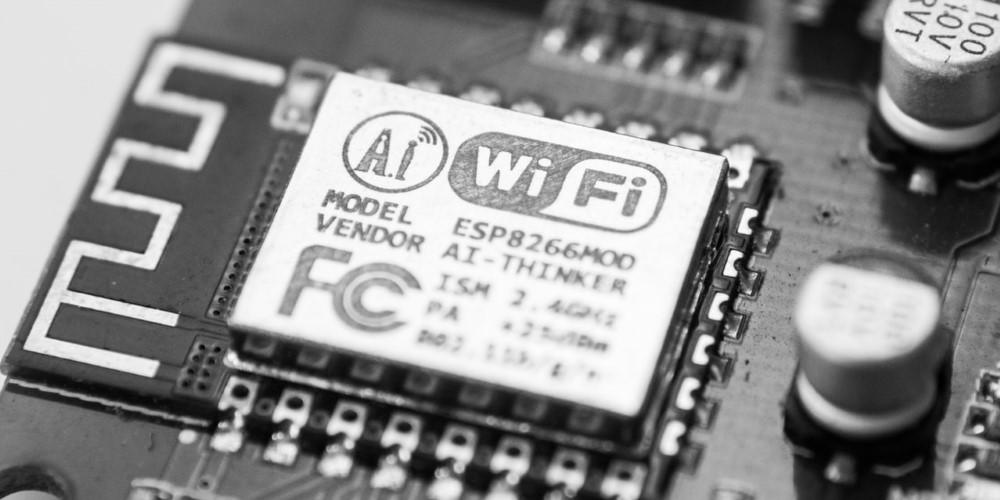

Os chips Wi-Fi fabricados pela Qualcomm e MediaTek são afetados por vulnerabilidades semelhantes ao problema Kr00k divulgado por especialistas da ESET.

A vulnerabilidade Kr00k pode ser explorada por atacantes remotos próximos para interceptar e descriptografar alguns pacotes de rede sem fio transmitidos pelo ar por um dispositivo vulnerável.

O invasor pode explorar o problema Kr00k mesmo quando não está conectado à rede sem fio da vítima. A vulnerabilidade funciona contra dispositivos usando os protocolos WPA2-Personal ou WPA2-Enterprise, com criptografia AES-CCMP. Um invasor pode explorar a vulnerabilidade Kr00k depois de forçar um dispositivo a se desconectar de uma rede Wi-Fi.

Chips Wi-Fi da Qualcomm e da MediaTek são afetados por ataques tipo Kr00k

Especialistas apontaram que a vulnerabilidade não reside no protocolo de criptografia Wi-Fi. Em vez disso, o problema está relacionado à forma como alguns chips implementaram a criptografia. Além disso, a falha não afeta os dispositivos modernos que usam o protocolo WPA3.

Os chips Wi-Fi da Qualcomm, Ralink, Realtek e MediaTek não foram afetados pelo problema Kr00k, mas infelizmente, os especialistas da ESET descobriram que eles são afetados por falhas semelhantes.

Os chips Wi-Fi da Qualcomm são afetados por uma vulnerabilidade: o invasor pode roubar dados confidenciais após desencadear uma desassociação e, ao contrário dos ataques Kr00k, não é capaz de acessar todos os dados criptografados porque o processo não usa uma única chave zero para criptografia.

A Qualcomm solucionou o problema lançando um patch de segurança para seu driver proprietário em julho, mas os especialistas apontaram que alguns dispositivos usam drivers Linux de código aberto e não está claro se eles também serão corrigidos.

Os especialistas descobriram um problema semelhante afetando os chips MediaTek que não usam criptografia. Os chips afetados são usados em roteadores Asus e até mesmo no kit de desenvolvimento Microsoft Azure Sphere. A MediaTek lançou patches em março e abril, enquanto o Azure Sphere OS foi atualizado em julho.

Os especialistas da ESET lançaram um script que pode permitir aos usuários determinar se um dispositivo é vulnerável ao Kr00k ou ataques semelhantes.

Fonte: Security Affairs

Mediatek despachará mais de 80 milhões de chips 5G neste ano

O mais recente processador da MediaTek ajudará a popularizar os telefones 5G dual-SIM