Os principais hackers da China se reuniram neste fim de semana na cidade de Chengdu para competir na Tianfu Cup, a principal competição de hackers do país. Ao longo de dois dias – 16 e 17 de novembro – os pesquisadores de segurança chineses testaram várias falhas, como a Zero Day contra alguns dos aplicativos mais populares do mundo. E os navegadores Chrome, Edge e Safari são invadidos neste concurso hacker na China.

O objetivo é explorar e assumir o controle de um aplicativo usando vulnerabilidades nunca antes vistas. Se os ataques forem bem-sucedidos, os pesquisadores ganham pontos em relação a uma classificação geral, prêmios em dinheiro, mas também a reputação que advém de vencer uma competição respeitável de hackers.

Chrome, Edge e Safari são invadidos em concurso hacker na China

As regras da Taça Tianfu são idênticas às que vemos no Pwn2Own, o maior concurso de hackers do mundo. Os dois eventos estão mais vinculados do que a maioria das pessoas sabe.

Antes de 2018, os pesquisadores de segurança chineses dominavam o Pwn2Own, com diferentes equipes vencendo os anos de competição seguidos. Agora, todo esse talento está indo um contra o outro.

This is literally just, like, a hundred Chinese security researchers testing their 0days in competition against modern software targets. It is probably the densest collection of 0days per sqm in the world, and I’ve seen only one organic tweet about it.

Infosec Twitter, wtf?!? https://t.co/781cepNPy6

— thaddeus e. grugq (@thegrugq) November 15, 2019

Em 2018, o governo chinês impediu que pesquisadores de segurança participassem de concursos de hackers organizados no exterior, como o Pwn2Own. O TianfuCup foi criado alguns meses depois, como uma resposta à proibição. Do mesmo modo, foi uma maneira de os pesquisadores locais manterem suas habilidades afiadas. A primeira edição foi realizada no segundo semestre de 2018 com grande sucesso. Vários pesquisadores invadiram com êxito aplicativos como Edge, Chrome, Safari, iOS, Xiaomi, Vivo, VirtualBox e muito mais.

VÍTIMAS DO PRIMEIRO DIA: CHROME, EDGE, SAFARI, OFFICE 365

Congrats! All the three Edge exploits are confirmed to be success! Teams ddd @ExpSky and 360vulcan @mj0011sec both achieved RCE + sandbox escape, so each earned $55,000. Team .(dot) get $10,000 with RCE.

— TianfuCup (@TianfuCup) November 16, 2019

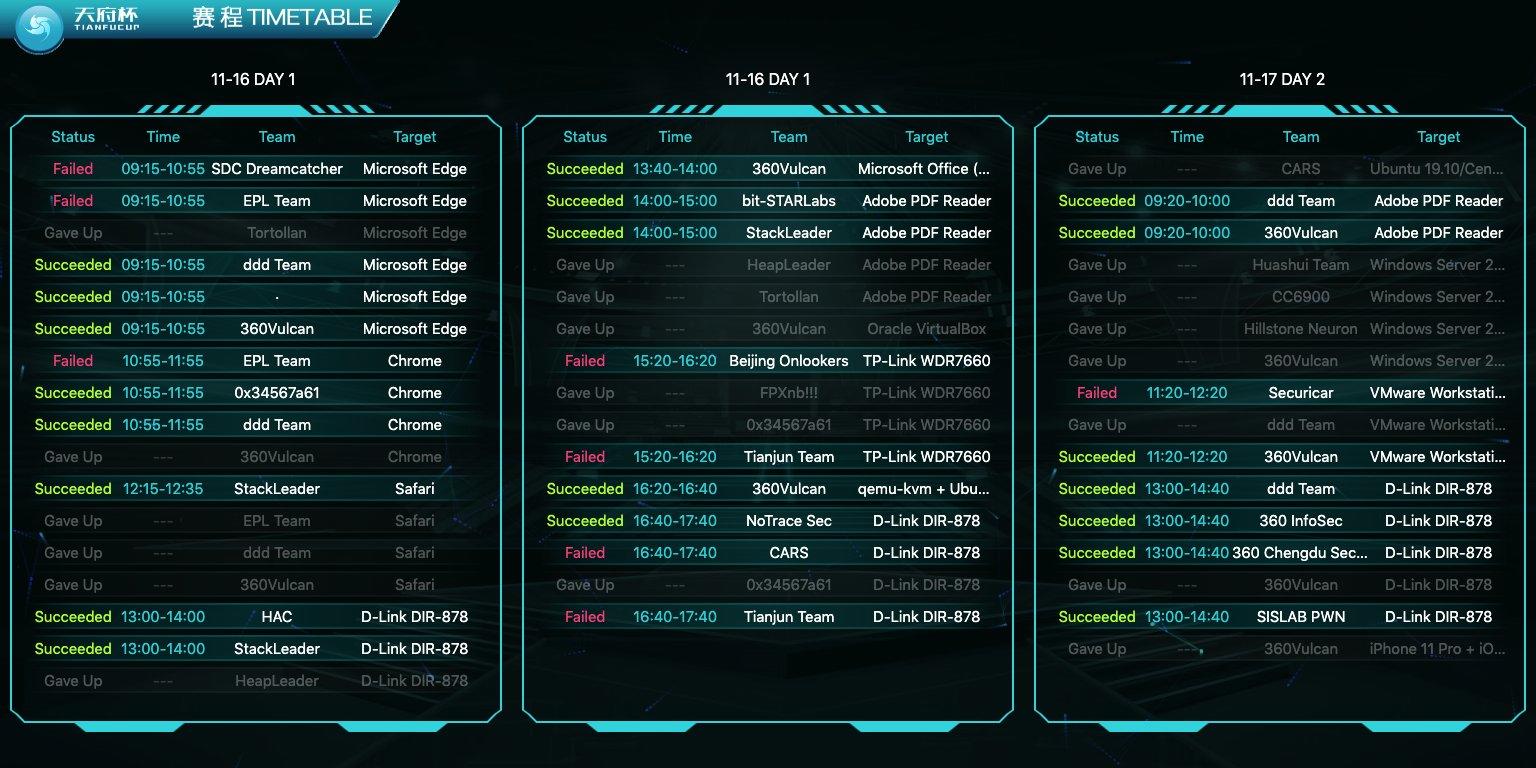

O primeiro dia da competição foi o mais movimentado, com 32 sessões de hackers programadas no sábado. Destes, 13 foram bem-sucedidos, sete sessões de hackers falharam e em 12 sessões os pesquisadores de segurança abandonaram as tentativas de exploração, por várias razões.Das sessões bem-sucedidas, os organizadores da Tianfu Cup relataram:

- (3 explorações bem-sucedidas) Microsoft Edge (a versão antiga baseada no mecanismo EdgeHTML, não a nova versão do Chromium) [tweet]

- (2) hacks do Chrome [tweet]

- (1) Safari [tweet]

- (1) Office 365 [tweet, tweet]

- (2) Adobe PDF Reader [tweet]

- (3) Roteador D-Link DIR-878 [tweet]

- (1) qemu-kvm + Ubuntu [tweet, tweet]

Após o primeiro dia, o Team 360Vulcan, ex-vencedor do Pwn2Own, está na liderança.

Here comes the schedule for #TFC Day 1. Team SDC Dreamcatcher is the first to give it a try on #Edge pic.twitter.com/WnwcBcDdlf

— TianfuCup (@TianfuCup) November 16, 2019

No passado, muitos fornecedores de software começaram a participar de competições de hackers, onde enviavam representantes para coletar relatórios de vulnerabilidade minutos após o término de uma sessão de hackers – com alguns fornecedores enviando patches em poucas horas.

Havia poucos fornecedores na Tianfu Cup; no entanto, com muitas explorações bem-sucedidas de alto nível sendo registradas nas duas primeiras edições da competição, muitas empresas provavelmente começarão a considerar enviar um representante no próximo ano. O Google tinha membros da equipe de segurança do Chrome no local. Um porta-voz da Microsoft reconheceu o nosso email, mas não pôde responder antes da publicação deste artigo.

Um porta-voz da competição disse ao ZDNet hoje que os organizadores planejam relatar todos os bugs descobertos hoje a todos os respectivos fornecedores no final da competição.

DIA 2: TBD

Após o segundo dia de competições, a 360Vulcan se tornou a maior vencedora do TFC 2019, ganhando um bônus total de $ 382.500! Veja mais detalhes a seguir.

Some number reviews for the two-day #TFC 2019 PWN contest:

17 teams delivered 28 on-site demonstrations with 20 successful and 8 failed

11 teams have gained bonus

8 targets been taken down

Total bounty of $545,000 awarded!

Thanks everyone for participating! pic.twitter.com/k9voEyNHlg

— TianfuCup (@TianfuCup) November 17, 2019

Das 16 sessões agendadas para o segundo dia da competição, apenas metade foi realizada conforme planejado, com os pesquisadores desistindo de oito. Da metade bem-sucedida, sete sessões de hackers foram bem-sucedidas, com apenas uma não atingindo sua marca. As sete explorações bem-sucedidas foram direcionadas:

- (4) D-Link DIR-878 [ tweet ]

- (2) Adobe PDF Reader [ tweet ]

- (1) Estação de trabalho VMWare [ tweet , tweet ]

A equipe 360Vulcan desistiu de tentar explorar o iOS em sua tão esperada sessão, que também estava programada para durar, para terminar o torneio.

A equipe 360Vulcan, no entanto, venceu a competição independentemente, ganhando US $ 382.500 por seus esforços de invadir o Microsoft Edge, Microsoft Office 365, qemu + Ubuntu, Adobe PDF Reader e VMWare Workstation.

Um grande papel na vitória da competição foi o exploits VMWare e qemu + Ubuntu, que renderam US $ 200.000 e US $ 80.000, respectivamente.