A vulnerabilidade CVE-2026-29014 está sendo explorada ativamente e acende um alerta urgente para administradores e desenvolvedores que utilizam o MetInfo CMS. De acordo com pesquisadores da VulnCheck, a falha possui pontuação CVSS 9.8, considerada crítica, e permite RCE (execução remota de código) sem autenticação. Isso significa que atacantes podem comprometer servidores inteiros com extrema facilidade, especialmente em ambientes mal configurados.

O cenário é ainda mais preocupante devido à exploração ativa já observada na internet, com campanhas automatizadas buscando alvos vulneráveis. Para quem administra aplicações em PHP, a necessidade de ação imediata não pode ser ignorada.

O que é a CVE-2026-29014 e como ela funciona

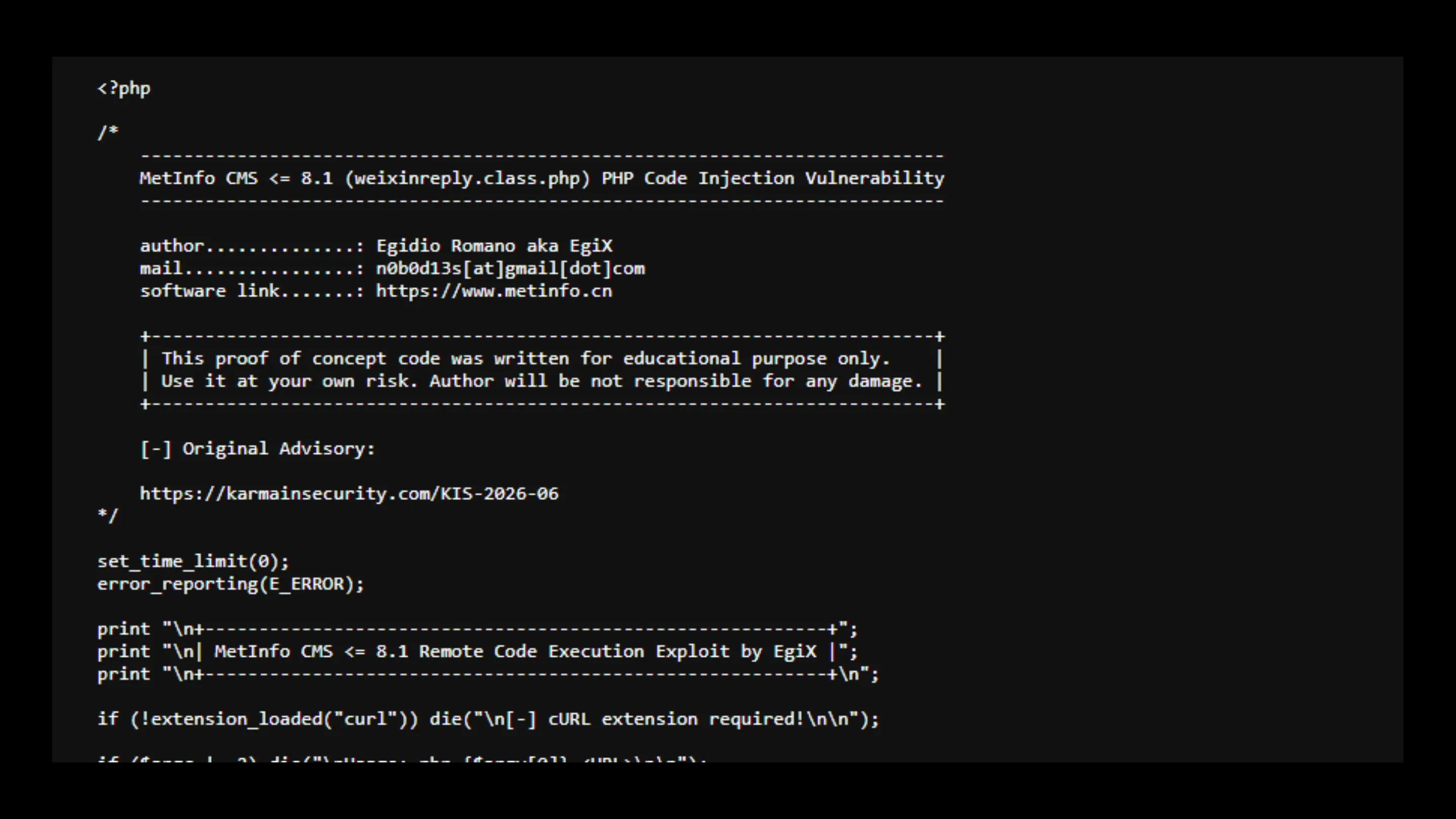

A CVE-2026-29014 é uma falha de injeção de código PHP não autenticada presente no arquivo weixinreply.class.php, componente responsável pela integração com serviços externos dentro do MetInfo CMS.

O problema ocorre porque o sistema não valida corretamente entradas externas antes de processá-las. Isso permite que um invasor envie dados maliciosos especialmente construídos, que acabam sendo interpretados como código executável pelo servidor.

Na prática, o atacante pode injetar comandos diretamente no fluxo da aplicação, resultando em RCE, ou seja, controle total do servidor afetado. Esse tipo de vulnerabilidade é particularmente perigoso porque não exige credenciais válidas, tornando o ataque simples e altamente escalável.

O papel da API do WeChat (Weixin)

Um dos pontos críticos da exploração está na integração com a API do WeChat, também conhecida como Weixin. O script vulnerável recebe dados externos dessa API, porém falha ao realizar a devida higienização.

Essa ausência de validação permite que entradas manipuladas sejam aceitas como legítimas. Em vez de tratar os dados como conteúdo simples, o sistema os executa como código PHP, abrindo caminho para a exploração.

Esse tipo de falha reforça um problema clássico em segurança de aplicações: confiar em dados externos sem validação rigorosa. Mesmo integrações legítimas podem se tornar vetores de ataque quando não há sanitização adequada.

Pré-requisitos para a exploração

Apesar da gravidade, a exploração da CVE-2026-29014 depende de algumas condições específicas.

O principal requisito é a existência do diretório /cache/weixin/ em servidores que não utilizam Windows. Esse diretório precisa estar acessível e configurado de forma permissiva, o que é comum em diversas implementações padrão.

Ambientes Linux são os mais afetados, especialmente quando administradores não revisam permissões de diretórios ou mantêm configurações padrão sem endurecimento de segurança.

Isso não reduz o risco, pelo contrário, indica que muitos sistemas em produção podem estar vulneráveis sem que seus administradores percebam.

O cenário atual de ataques e exploração ativa

Pesquisadores de segurança já identificaram exploração ativa da CVE-2026-29014, com destaque para tráfego malicioso originado de regiões como China e Hong Kong.

Honeypots utilizados para monitoramento de ameaças registraram tentativas automatizadas de exploração, indicando que a vulnerabilidade já foi incorporada em kits de ataque e scanners massivos.

Esse comportamento é típico de falhas críticas com potencial de RCE. Assim que divulgadas, são rapidamente exploradas em larga escala, muitas vezes em questão de horas ou dias.

A automação desses ataques significa que qualquer instância vulnerável exposta à internet pode ser comprometida rapidamente, sem necessidade de um alvo específico.

Além disso, após a exploração inicial, atacantes podem implantar backdoors, mineradores de criptomoedas ou até integrar o servidor comprometido em botnets.

Como se proteger e mitigar o risco

A mitigação da CVE-2026-29014 deve ser tratada como prioridade máxima.

A primeira e mais importante medida é atualizar imediatamente o MetInfo CMS para uma versão corrigida. Desenvolvedores responsáveis já disponibilizaram patches que eliminam a falha de injeção.

Além da atualização, é essencial revisar permissões de diretórios sensíveis, especialmente o caminho /cache/weixin/. Esse diretório não deve permitir execução de código nem escrita irrestrita.

Outras boas práticas incluem:

Manter validação rigorosa de entradas externas em aplicações PHP

Implementar WAF (Web Application Firewall) para bloquear padrões suspeitos

Monitorar logs de acesso em busca de atividades anômalas

Restringir acessos desnecessários a APIs externas

Aplicar o princípio do menor privilégio em todo o ambiente

Para ambientes críticos, recomenda-se também realizar auditorias de segurança e testes de intrusão, garantindo que outras falhas semelhantes não estejam presentes.

Conclusão

A CVE-2026-29014 demonstra mais uma vez como vulnerabilidades em sistemas de código aberto podem se tornar rapidamente uma ameaça global quando não são tratadas com urgência.

Com potencial de RCE e exploração ativa confirmada pela VulnCheck, o risco é imediato e significativo. Administradores e equipes de segurança precisam agir rapidamente para aplicar correções e revisar configurações.

Em um cenário onde ataques automatizados dominam, o tempo de resposta é decisivo. Sistemas desatualizados não são apenas vulneráveis, são alvos fáceis.

Manter aplicações seguras não é apenas uma boa prática, é uma necessidade crítica para garantir integridade, disponibilidade e confiança nos serviços digitais.