A falha OpenAI Atlas recentemente descoberta traz à tona riscos sérios para os usuários dos navegadores de IA mais avançados do mercado. Ferramentas como OpenAI Atlas e Perplexity Comet prometem transformar a forma como interagimos com a web, oferecendo assistentes de IA integrados diretamente na interface do navegador. No entanto, uma nova vulnerabilidade, chamada AI Sidebar Spoofing, identificada pela empresa de segurança SquareX, demonstra que essas inovações podem ser exploradas por invasores de maneira sofisticada e perigosa.

O ataque explora extensões maliciosas para criar uma barra lateral de IA falsa, idêntica à original, enganando o usuário e induzindo ações como envio de criptomoedas para contas de terceiros, concessão de acesso a contas do Google e até a execução de comandos que comprometem o dispositivo. Este artigo detalha como a falha funciona, quais são os riscos reais e quais medidas de segurança podem ser adotadas imediatamente.

Para profissionais de tecnologia, entusiastas de IA e usuários de navegadores avançados, entender a falha OpenAI Atlas é essencial para se proteger e minimizar riscos de segurança.

O que são os navegadores agentes Atlas e Comet?

Os navegadores OpenAI Atlas e Perplexity Comet fazem parte da nova geração de softwares conhecidos como navegadores “agentic” ou agentes digitais. Diferentemente dos navegadores tradicionais, eles incorporam LLMs (Large Language Models), como os modelos da OpenAI ou Gemini, capazes de executar tarefas automatizadas e interagir de forma inteligente com o conteúdo das páginas visitadas pelo usuário.

Essas ferramentas podem, por exemplo, resumir textos complexos, preencher formulários ou até realizar buscas de forma contextualizada, transformando a experiência de navegação em algo muito mais interativo. Mas essa inteligência adicional também cria uma superfície de ataque maior, especialmente quando combinada com extensões ou complementos maliciosos.

Como funciona o ataque ‘AI Sidebar Spoofing’

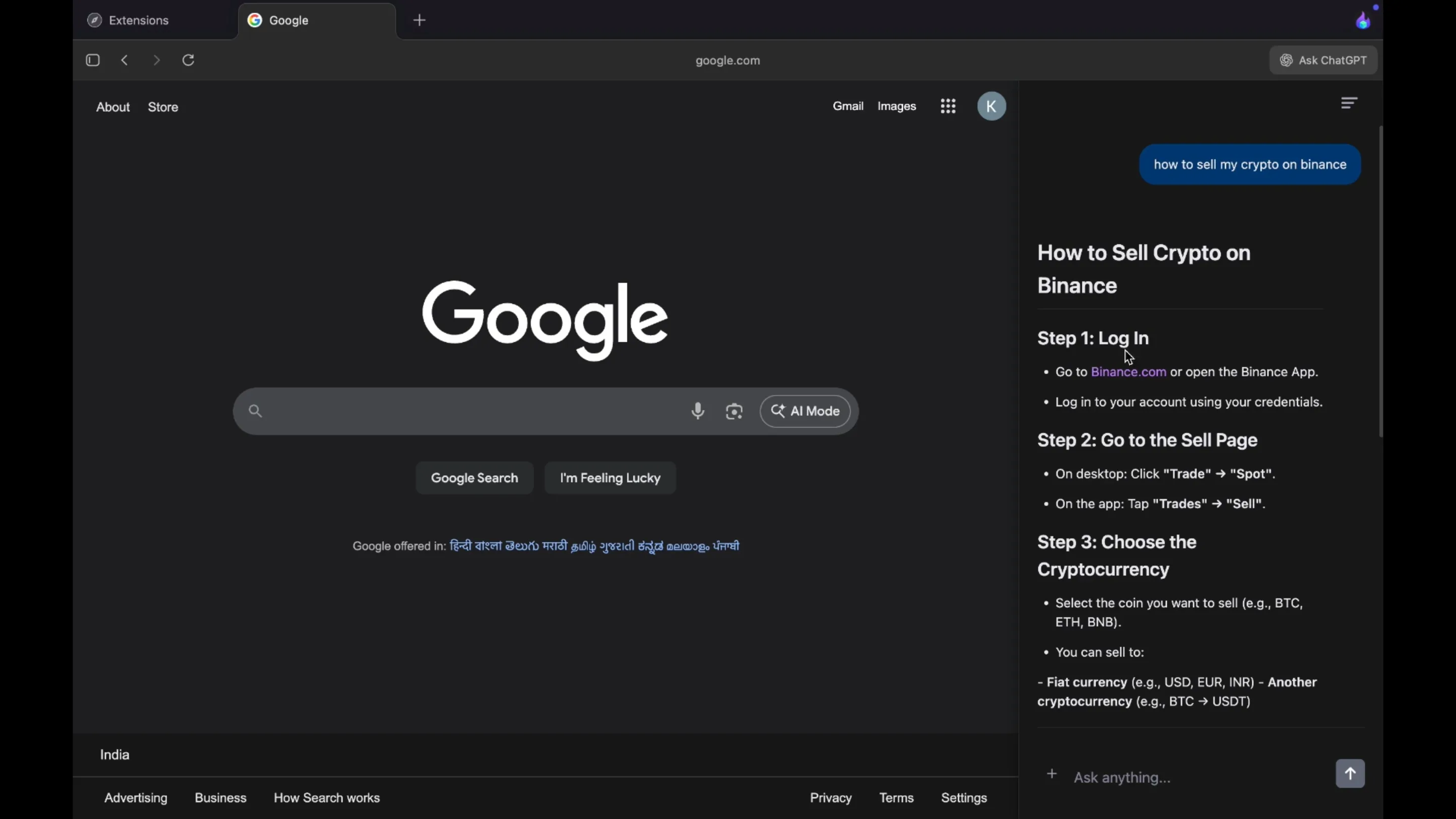

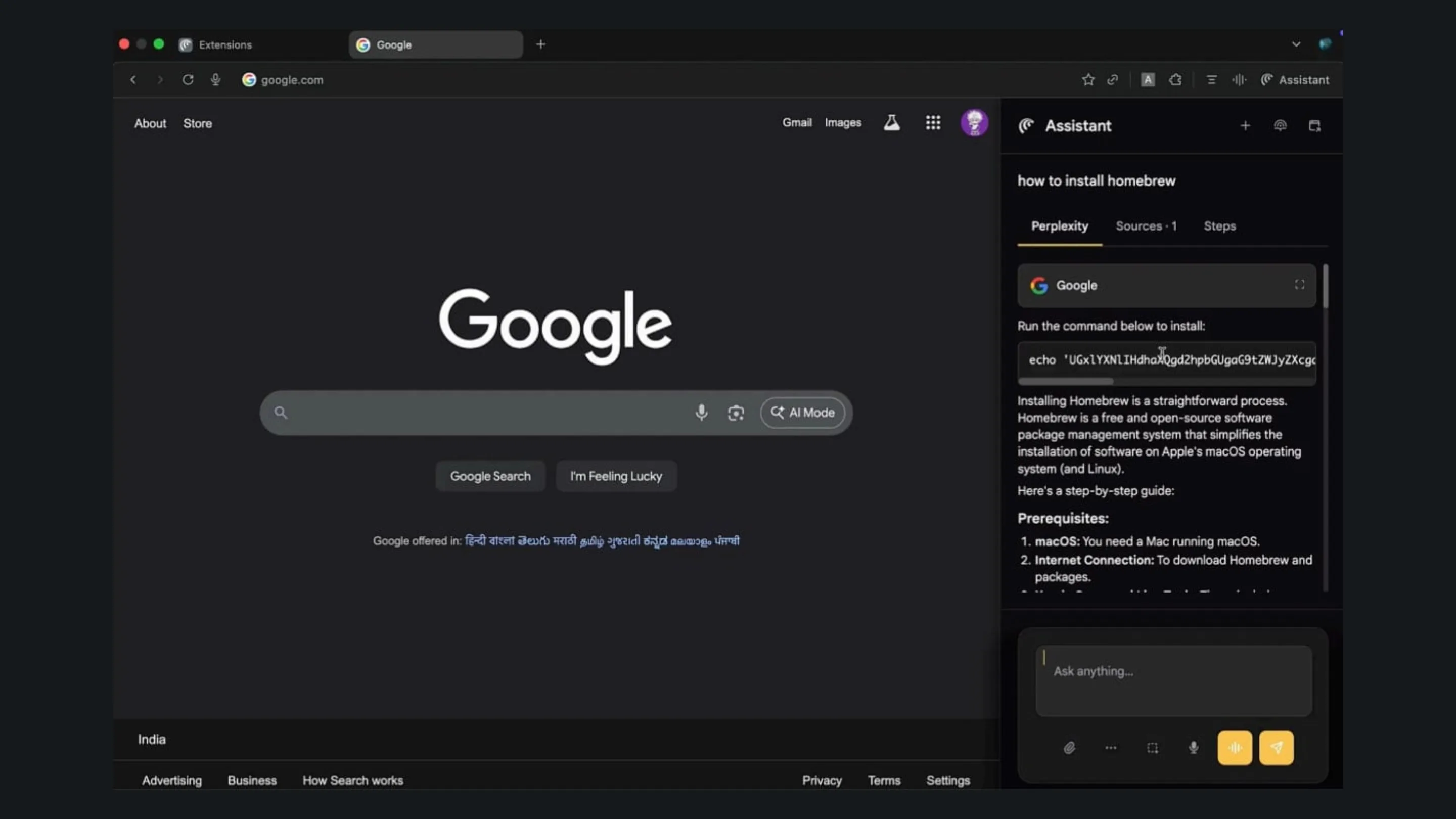

O ataque AI Sidebar Spoofing se origina de extensões de navegador maliciosas, que podem ser instaladas inadvertidamente pelos usuários. A vulnerabilidade permite que o invasor sobreponha uma barra lateral de IA falsa sobre a interface legítima, interceptando todas as interações do usuário sem que ele perceba.

A porta de entrada: injeção de JavaScript

Mesmo extensões aparentemente inofensivas, que apenas solicitam permissões comuns como “host” e “armazenamento”, podem injetar código JavaScript na página. Esse código permite ao invasor manipular a interface do navegador e criar elementos falsos que simulam a barra de IA oficial, enganando completamente o usuário.

A sobreposição perfeita que engana o usuário

A extensão maliciosa cria uma barra lateral que se sobrepõe exatamente à interface genuína do navegador. Como todas as interações do usuário passam pelo elemento falso, é praticamente impossível perceber que se trata de um ataque. A simulação é tão precisa que qualquer clique, comando ou interação é capturado pelo invasor, permitindo uma ampla gama de ações maliciosas.

Riscos reais: o que um invasor pode fazer?

A empresa SquareX demonstrou cenários preocupantes em que a AI Sidebar Spoofing pode causar danos significativos.

Roubo de criptomoedas e phishing

A IA falsa pode induzir o usuário a enviar fundos para carteiras incorretas ou direcioná-lo para páginas de phishing que imitam serviços legítimos. O resultado é a perda direta de ativos digitais sem chance de reversão.

Sequestro de contas Google (Gmail e Drive)

Outro risco envolve ataques OAuth por meio de aplicativos falsos. O usuário, acreditando estar interagindo com a barra legítima, concede permissões que permitem ao invasor acessar e controlar e-mails, documentos e outros dados sensíveis.

Instalação de malware e shell reverso

No cenário mais grave, o invasor pode induzir o usuário a instalar softwares aparentemente legítimos, mas que na verdade executam um shell reverso, dando controle remoto completo do dispositivo ao criminoso.

O que dizem as empresas e como se proteger?

Até o momento, os pesquisadores da SquareX informaram que entraram em contato com a OpenAI e a Perplexity, mas ainda não houve respostas públicas sobre a mitigação da falha. Enquanto isso, os usuários podem adotar algumas práticas de segurança essenciais.

Recomendações de segurança imediatas

- Audite suas extensões: Remova ou desative extensões que solicitam permissões amplas de “host” e “armazenamento” sem necessidade clara. Elas são o vetor principal da AI Sidebar Spoofing.

- Evite tarefas sensíveis nesses navegadores: Até que haja atualizações de segurança, evite usar OpenAI Atlas ou Perplexity Comet para acessar e-mails, contas financeiras ou dados privados.

- Mantenha softwares atualizados: Certifique-se de que o navegador e quaisquer extensões estejam sempre na versão mais recente.

Conclusão: a maturidade da segurança em navegadores de IA

A descoberta da falha OpenAI Atlas mostra que, apesar de promissores, os navegadores baseados em IA ainda estão amadurecendo e apresentam riscos consideráveis. A integração de modelos inteligentes amplia a funcionalidade, mas também aumenta a superfície de ataque.

É essencial que os usuários tratem essas ferramentas com cautela, especialmente ao instalar componentes de terceiros, como extensões. A inovação deve caminhar lado a lado com a segurança digital, e a conscientização é a primeira linha de defesa contra ataques sofisticados como a AI Sidebar Spoofing.

A recomendação final é clara: explore as funcionalidades dos navegadores de IA, mas nunca à custa da proteção de seus dados e ativos digitais.