O Visual Studio Code é hoje um dos editores de código mais populares do mundo, utilizado por milhões de desenvolvedores em diferentes plataformas. Grande parte de sua força vem do vasto ecossistema de extensões, que permitem personalizar e ampliar suas funcionalidades, tornando-o um verdadeiro canivete suíço para programação.

No entanto, uma falha VS Code descoberta recentemente pela ReversingLabs expôs uma vulnerabilidade séria em seu Marketplace. Essa brecha permite que extensões já removidas por motivos de segurança retornem ao repositório, mas desta vez disfarçadas como ferramentas legítimas, quando na verdade carregam códigos maliciosos.

Esse problema não é apenas um erro técnico: trata-se de um típico ataque à cadeia de suprimentos de software (supply chain attack), uma das ameaças mais perigosas da atualidade. Neste artigo, você vai entender em detalhes como a vulnerabilidade funciona, quais são os riscos reais e, principalmente, como se proteger ao utilizar o VS Code.

O que exatamente foi descoberto?

Pesquisadores da ReversingLabs revelaram que o VS Code Marketplace possui uma falha que permite que qualquer pessoa publique novamente uma extensão utilizando o mesmo nome de uma extensão que já foi removida anteriormente pela Microsoft.

Em outras palavras, se uma extensão popular foi retirada por apresentar comportamento malicioso, nada impede que outro usuário crie uma nova conta, publique um projeto com o mesmo nome e volte a distribuir um malware disfarçado.

O caso ‘ahbanC.shiba’: um exemplo prático

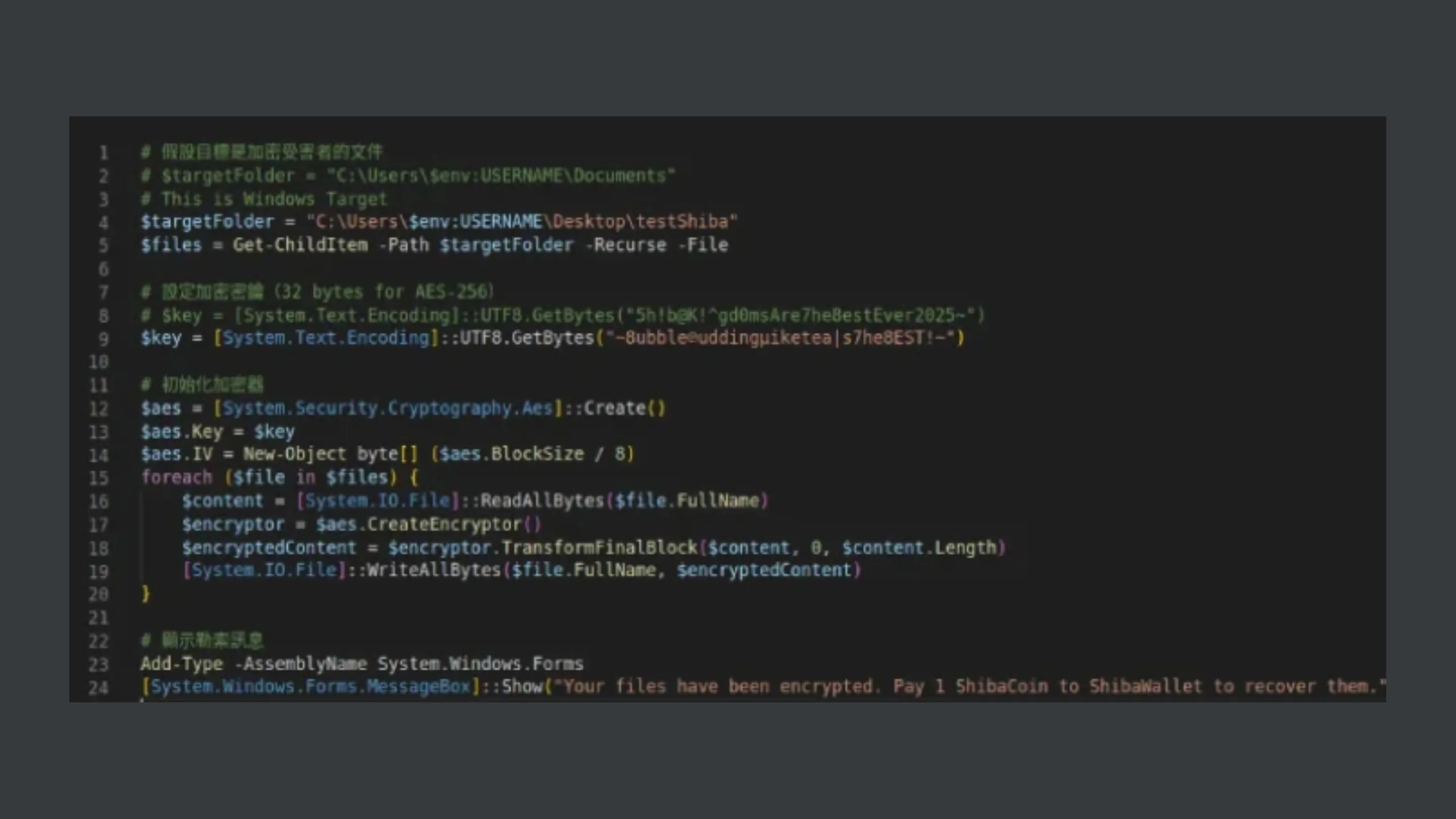

Um dos exemplos analisados pela equipe foi a extensão chamada “ahbanC.shiba”. Esse nome já havia sido utilizado anteriormente em uma extensão maliciosa que espalhava ransomware, criptografando arquivos do usuário. Após ser removida, um novo publicador conseguiu republicar o mesmo nome, agora mascarado como uma ferramenta legítima, mas com potencial de causar o mesmo dano.

Esse caso ilustra bem como a falha pode ser explorada: desenvolvedores que buscam por um nome conhecido podem baixar a extensão acreditando que ela é legítima, quando na verdade estão instalando malware no seu ambiente de trabalho.

A diferença crucial: removido vs. despublicado

É importante entender que a falha só afeta extensões removidas pela Microsoft, geralmente após identificarem violações de segurança. Já extensões despublicadas pelos próprios autores não estão vulneráveis a esse tipo de reutilização de nome. Essa distinção é fundamental para compreender onde está o risco.

Um problema recorrente no ecossistema open source

O caso do VS Code não é isolado. Repositórios de software abertos são alvos constantes de ataques semelhantes.

No PyPI (Python Package Index), por exemplo, já foram identificados pacotes maliciosos que se aproveitavam de falhas de monitoramento para se passar por projetos legítimos. Da mesma forma, o npm, amplamente usado em projetos JavaScript, também já foi explorado em ataques de typosquatting e publicação de bibliotecas maliciosas.

Esses incidentes deixam claro que o problema vai além do VS Code: trata-se de um desafio estrutural no ecossistema open source, que depende da confiança dos desenvolvedores, mas nem sempre possui mecanismos robustos de validação.

Quais os riscos reais para os desenvolvedores?

A vulnerabilidade abre espaço para diferentes estratégias de ataque, comprometendo diretamente a segurança do ambiente de desenvolvimento.

Ataques à cadeia de suprimentos e a confiança cega

Em um supply chain attack, o alvo não é o usuário final, mas sim os instrumentos que ele utiliza. Quando uma extensão maliciosa é instalada, ela pode injetar código malicioso, exfiltrar dados, instalar backdoors ou até comprometer todo o fluxo de desenvolvimento de software.

O risco maior está na confiança cega: desenvolvedores instalam extensões acreditando que, por estarem no Marketplace oficial da Microsoft, elas são seguras.

Typosquatting e engenharia social

Além da simples reutilização de nomes, atacantes podem explorar typosquatting (publicar uma extensão com nome quase idêntico a uma popular, mas com uma pequena variação ortográfica). Somado à vulnerabilidade descoberta, isso aumenta drasticamente as chances de um desenvolvedor instalar um malware disfarçado.

Como se proteger de extensões maliciosas no VS Code

Embora a Microsoft já esteja ciente do problema, é fundamental que desenvolvedores adotem boas práticas de segurança para mitigar os riscos.

Verifique sempre o publicador

Não basta olhar apenas para o nome da extensão. É essencial verificar o publicador e dar preferência a perfis que tenham o selo de verificação do Marketplace.

Analise as permissões e o código-fonte

Muitas extensões do VS Code são open source, o que significa que é possível auditar seu código. Sempre que possível, confira o repositório oficial no GitHub para validar se o que a extensão promete realmente corresponde ao código implementado.

Leia reviews e fique atento ao número de downloads

Comentários de outros usuários e métricas de download podem ser indícios da confiabilidade de uma extensão. Porém, é importante manter senso crítico: extensões novas ou recém-publicadas podem não ter avaliações suficientes, mesmo sendo seguras.

Conclusão: a segurança é uma responsabilidade compartilhada

A falha VS Code no Marketplace expôs um risco sério que afeta diretamente milhões de desenvolvedores. Embora seja responsabilidade da Microsoft reforçar os mecanismos de segurança em sua plataforma, a proteção do ambiente de trabalho também depende de uma postura crítica e vigilante dos próprios usuários.

Se você utiliza o Visual Studio Code, o alerta é claro: revise agora mesmo as extensões instaladas no seu editor e adote uma abordagem mais cuidadosa ao adicionar novas ferramentas. Em um cenário de ataques cada vez mais sofisticados, a segurança do seu código começa pelas escolhas que você faz no dia a dia.