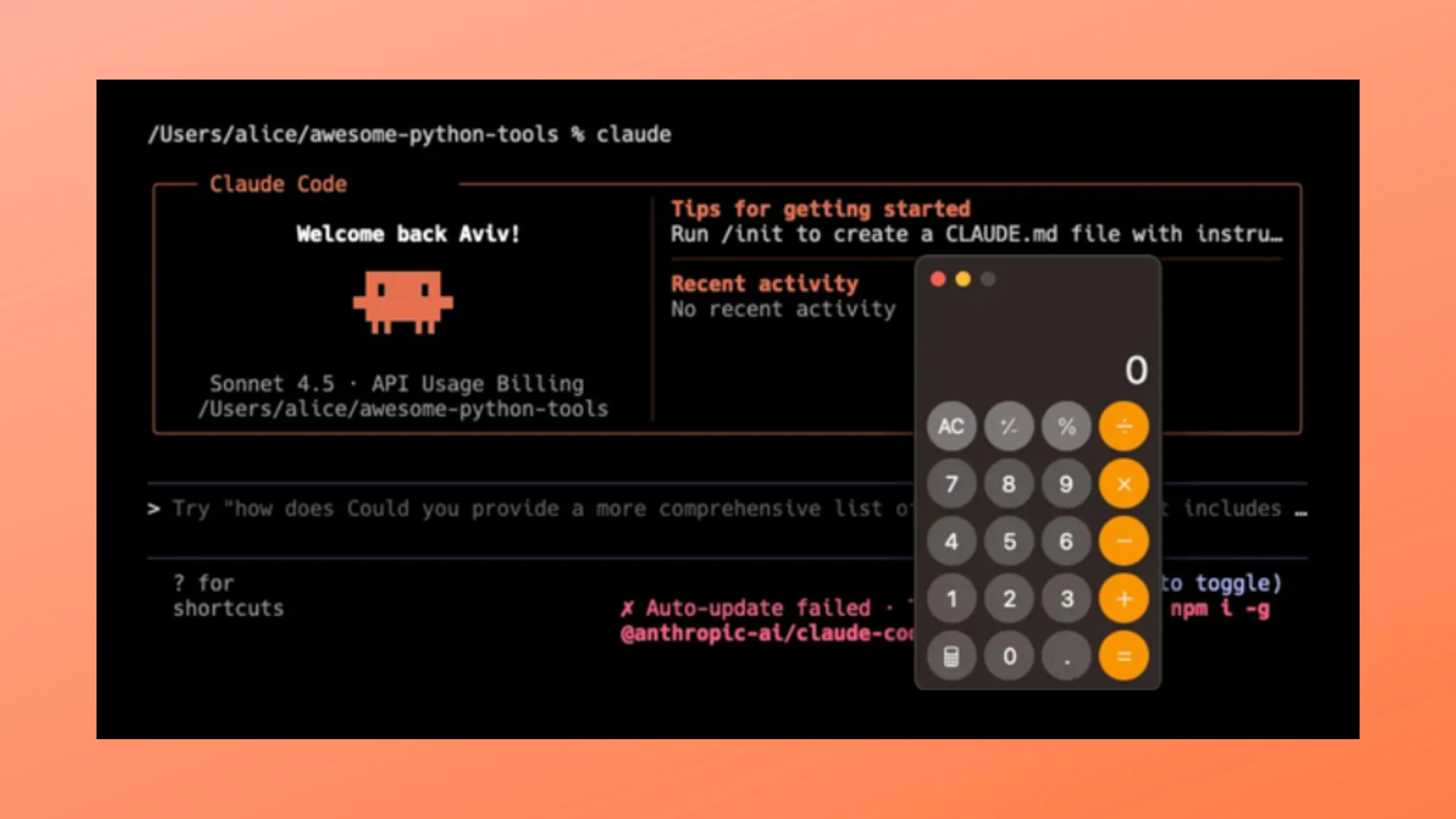

A crescente adoção de ferramentas de IA no terminal trouxe inovação para desenvolvedores e entusiastas de tecnologia, mas também abriu novas frentes de ataque. Recentemente, a Check Point Research revelou falhas no Claude Code que permitem execução remota de código (RCE) e roubo de chaves de API, mostrando que mesmo agentes de IA projetados para produtividade não estão imunes a riscos de segurança. Para desenvolvedores e profissionais de cibersegurança, entender essas vulnerabilidades é crucial para manter sistemas protegidos.

Essas falhas evidenciam que a interação com repositórios não confiáveis pode se tornar um vetor de ataque direto, expondo dados sensíveis e comprometendo a integridade do ambiente de desenvolvimento. A descoberta reforça a necessidade de práticas de segurança proativas, atualizações constantes e atenção às configurações internas de ferramentas de IA como o Claude Code.

O impacto vai além de uma simples falha de software. A capacidade de executar código malicioso remotamente e exfiltrar informações confidenciais, como a ANTHROPIC_API_KEY, posiciona essas vulnerabilidades como uma ameaça de alto risco para qualquer profissional que utilize a ferramenta, especialmente em projetos críticos ou ambientes corporativos.

Entendendo os riscos: O perigo mora no repositório

Um dos vetores de ataque mais preocupantes em falhas no Claude Code é a exploração por meio de repositórios maliciosos. Clonar ou abrir um projeto de fonte desconhecida pode parecer inofensivo, mas o simples ato de carregar arquivos de configuração ou hooks pode desencadear scripts maliciosos no ambiente local.

Arquivos como .mcp.json ou settings.json passaram a ser utilizados como parte da camada de execução do Claude Code. Isso significa que qualquer alteração ou código malicioso presente nesses arquivos pode ser interpretado automaticamente pelo agente de IA, dando ao atacante uma porta de entrada silenciosa e potente. Para desenvolvedores, essa mudança exige atenção redobrada na origem dos repositórios e na revisão de scripts antes da execução.

Além disso, como o Claude Code integra-se ao terminal e pode interagir com arquivos do sistema, ataques via hooks ou scripts embutidos têm potencial de impactar não apenas o projeto, mas também outras aplicações e dados sensíveis no ambiente do usuário.

As três falhas críticas descobertas

A Check Point Research detalhou três vulnerabilidades principais no Claude Code, cada uma com impacto relevante:

- RCE via hooks maliciosos

- CVE: não divulgada publicamente

- CVSS: 9.8/10

- Descrição: Hooks no repositório podem executar comandos arbitrários assim que o projeto é aberto no Claude Code, permitindo controle remoto do sistema.

- Injeção de shell via MCP

- CVE: não divulgada publicamente

- CVSS: 9.5/10

- Descrição: Arquivos

.mcp.jsonpodem ser manipulados para injetar comandos de shell, oferecendo ao invasor a capacidade de executar scripts prejudiciais sem interação direta do usuário.

- Exfiltração de chaves ANTHROPIC_API_KEY

- CVE: não divulgada publicamente

- CVSS: 9.7/10

- Descrição: A vulnerabilidade permite que scripts maliciosos capturem credenciais de API armazenadas localmente, comprometendo dados confidenciais e possibilitando acesso indevido a serviços pagos.

Essas falhas demonstram que, além da execução de código malicioso, existe risco real de comprometimento de credenciais, tornando a mitigação imediata uma prioridade para qualquer usuário do Claude Code.

A mudança no modelo de ameaças na era da IA

A evolução de agentes de IA como o Claude Code alterou significativamente a superfície de ataque. Antes, arquivos de configuração eram apenas parâmetros de execução; agora, eles funcionam como uma camada ativa que pode executar ações automatizadas, processar comandos e interagir com serviços externos.

Essa mudança significa que ataques tradicionais de malware foram adaptados para explorar agentes de IA, transformando elementos como settings.json e .mcp.json em vetores de RCE e exfiltração de dados. Profissionais de segurança devem considerar agentes de IA como endpoints e tratar arquivos de configuração com o mesmo rigor que scripts e binários tradicionais.

Como se proteger e mitigar os riscos

A mitigação das falhas no Claude Code passa por algumas práticas essenciais:

- Atualização imediata: Utilize a versão 2.0.65 ou superior, que corrige as vulnerabilidades conhecidas. Atualizações periódicas reduzem a exposição a exploits recém-descobertos.

- Cautela com repositórios desconhecidos: Evite clonar projetos de fontes não confiáveis e revise arquivos de configuração antes da execução.

- Ambientes isolados: Use contêineres ou máquinas virtuais para testar novos repositórios, minimizando o impacto caso um script malicioso seja acionado.

- Auditoria de chaves e credenciais: Armazene ANTHROPIC_API_KEY e outras credenciais em cofre seguro, evitando que sejam acessadas diretamente por arquivos do projeto.

- Monitoramento de comportamento: Ferramentas de logging e detecção de anomalias podem alertar sobre execuções inesperadas ou tentativas de exfiltração de dados.

Seguir essas práticas cria uma barreira de proteção efetiva contra ataques que exploram a integração de agentes de IA com o sistema local.

Conclusão: O futuro da segurança em ferramentas de IA

As vulnerabilidades no Claude Code revelam que mesmo agentes projetados para aumentar produtividade podem ser alvos de ataques sofisticados. O risco não está apenas na execução de código malicioso, mas na exposição de credenciais sensíveis e na alteração silenciosa de ambientes de desenvolvimento.

A adoção de práticas de segurança proativas, atualizações constantes e o uso de ambientes isolados são medidas fundamentais para proteger profissionais de tecnologia e empresas. Com o avanço da IA, a conscientização sobre segurança precisa acompanhar a inovação, garantindo que agentes como o Claude Code continuem sendo ferramentas de produtividade sem comprometer dados críticos.

Se você já utiliza agentes de IA no dia a dia, vale a reflexão: suas práticas de segurança estão preparadas para a nova era de ameaças automatizadas? Comente suas estratégias e experiências, compartilhando conhecimento com a comunidade de desenvolvedores e profissionais de cibersegurança.