A recente descoberta de falhas Wondershare RepairIt pela Trend Micro trouxe à tona um alerta sério para usuários, desenvolvedores e profissionais de segurança digital. Duas vulnerabilidades críticas, identificadas como CVE-2025-10643 e CVE-2025-10644, permitem não apenas o vazamento de dados sensíveis, mas também criam um vetor de ataque inovador que explora modelos de Inteligência Artificial.

Essas falhas são um exemplo claro de como a pressa em desenvolver soluções compatíveis com IA pode colocar a segurança em segundo plano. No contexto atual, em que softwares de reparo de arquivos se conectam à nuvem e manipulam dados de usuários, a negligência na proteção de tokens de acesso e credenciais pode ter consequências devastadoras.

Neste artigo, analisaremos em profundidade as vulnerabilidades, discutiremos o impacto de um possível ataque à cadeia de suprimentos envolvendo modelos de IA e exploraremos as lições que empresas e usuários podem extrair desse caso preocupante.

Entendendo as vulnerabilidades: o que são a CVE-2025-10643 e a CVE-2025-10644?

As duas falhas Wondershare RepairIt detectadas são classificadas como críticas devido à forma como o software gerencia tokens de acesso à nuvem. Ambas as vulnerabilidades envolvem tokens SAS (Shared Access Signature) com permissões excessivas incorporados diretamente no código do aplicativo.

Um token SAS é uma chave que concede acesso a recursos específicos de armazenamento em nuvem, permitindo leitura, escrita ou exclusão de arquivos. Incorporar esses tokens no código é considerado uma falha grave de DevSecOps, pois qualquer pessoa com acesso ao aplicativo pode explorar essas credenciais sem restrições.

A pontuação CVSS das falhas é alta: 9.1 para a CVE-2025-10643 e 9.4 para a CVE-2025-10644, classificando-as como vulnerabilidades de risco crítico. Isso significa que a exploração dessas falhas é extremamente fácil e tem potencial de causar danos severos aos usuários e à infraestrutura da empresa.

O impacto real: muito além de um simples vazamento de dados

As consequências da exploração dessas falhas Wondershare RepairIt vão muito além da simples exposição de informações pessoais. Elas podem comprometer a privacidade dos usuários, permitir o roubo de dados sensíveis e abrir portas para ataques sofisticados envolvendo Inteligência Artificial.

Roubo de dados e quebra de privacidade

Com acesso indevido aos tokens SAS, um atacante pode navegar pelo armazenamento em nuvem da Wondershare e baixar imagens, vídeos e outros arquivos que os usuários enviaram para reparo. Tudo isso ocorre de forma não criptografada, tornando os dados extremamente vulneráveis.

Essa exposição representa uma ameaça direta à privacidade dos usuários, que confiam no software para lidar com arquivos potencialmente sensíveis. O risco se torna ainda maior quando consideramos que esses dados podem ser usados em campanhas de phishing, engenharia social ou até mesmo para chantagear vítimas.

O pesadelo do ataque à cadeia de suprimentos com IA

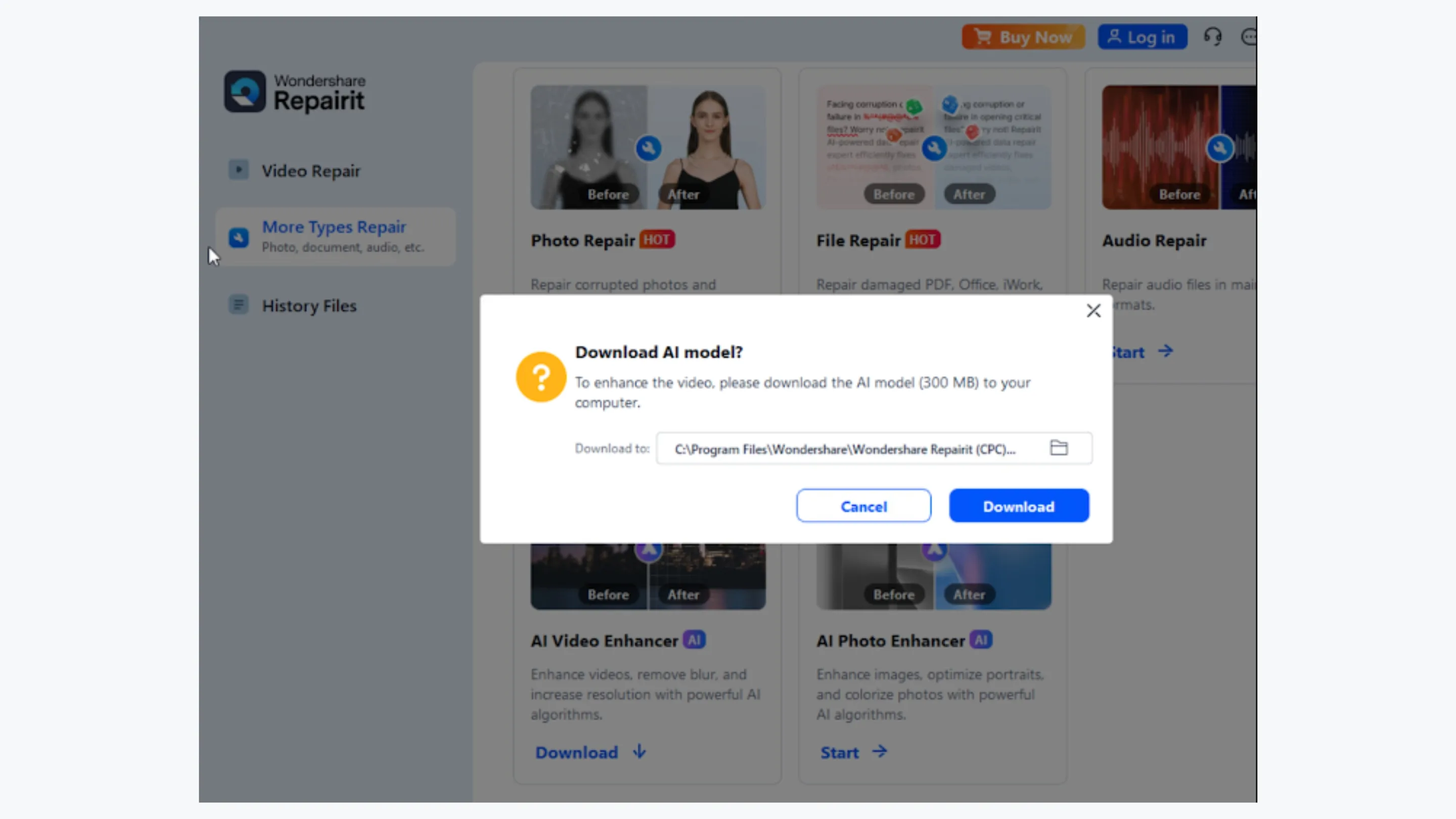

O cenário mais preocupante envolve a possibilidade de um ataque à cadeia de suprimentos. Com permissões de leitura e escrita nos repositórios em nuvem, um atacante poderia adulterar modelos de IA usados pela Wondershare ou distribuídos aos usuários.

Esse tipo de adulteração, conhecido como envenenamento de modelo, permite que um código malicioso seja incorporado aos modelos de IA. Quando esses modelos são atualizados nos dispositivos dos usuários, eles podem executar ações indesejadas ou maliciosas, tudo dentro de uma atualização aparentemente legítima.

O impacto desse ataque é potencialmente devastador: além de comprometer dados pessoais, pode afetar a integridade de sistemas de terceiros e minar a confiança em soluções baseadas em Inteligência Artificial.

Silêncio que preocupa: a falta de resposta da Wondershare

Apesar da gravidade das vulnerabilidades, a Trend Micro, por meio da Zero Day Initiative (ZDI), contatou a Wondershare desde abril de 2025 sem receber resposta da empresa.

A ausência de um patch de segurança expõe todos os usuários do software ao risco contínuo de exploração. A situação destaca a importância da divulgação responsável de vulnerabilidades e da postura proativa das empresas de software em proteger dados de usuários, especialmente em um contexto em que a confiança em aplicativos de nuvem e IA é crescente.

Conclusão: um alerta para a era da inteligência artificial

O caso das falhas Wondershare RepairIt serve como um estudo emblemático dos riscos que surgem quando a inovação é priorizada em detrimento da segurança digital. Tokens SAS mal gerenciados, falta de criptografia e ausência de respostas a relatórios de vulnerabilidade criam um ambiente propício para ataques sofisticados que combinam roubo de dados e manipulação de IA.

Usuários e profissionais de TI devem estar atentos e críticos quanto aos softwares que utilizam, especialmente aqueles que interagem com nuvem e modelos de IA. A responsabilidade das empresas vai além de entregar funcionalidades: garantir a segurança dos dados deve ser prioridade máxima.

Compartilhar experiências, discutir boas práticas de segurança e cobrar transparência das empresas são passos essenciais para reduzir riscos. A era da inteligência artificial exige atenção redobrada — e o caso Wondershare RepairIt é um alerta claro do que está em jogo.