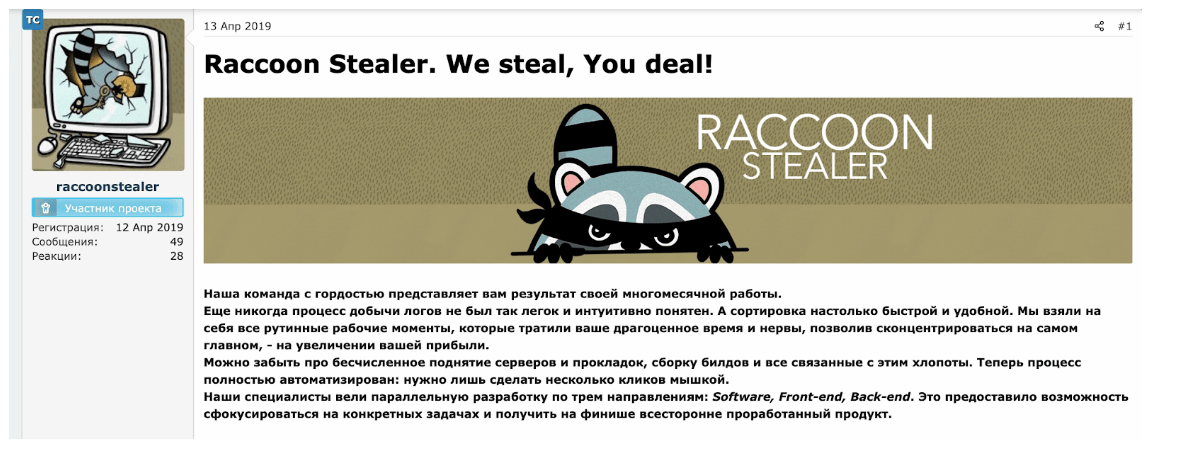

Fique bem atento ao malware Raccoon, ele é um infostealer (ladrão de informações) que apareceu recentemente no cenário de ameaças anunciado em fóruns de hackers.

O malware é barato em comparação com ameaças semelhantes, é capaz de roubar dados confidenciais de cerca de 60 aplicativos, incluindo navegadores, carteiras de criptomoedas, clientes de e-mail e FTP.

Fique atento ao malware Raccoon

O malware foi descoberto pela primeira vez em abril de 2019. Ele foi projetado para roubar dados do cartão de crédito das vítimas, credenciais de e-mail, carteiras de criptomoeda e outros dados confidenciais.

O Raccoon é oferecido para venda como um malware como serviço (MaaS) que implementa um painel de back-end automatizado e fácil de usar. Além disso, os operadores oferecem hospedagem robusta e suporte ao cliente 24/7 em russo e inglês. O preço do Raccoon é de US$ 200 por mês.

O malware é escrito em C++ por desenvolvedores de língua russa que inicialmente o promoveram exclusivamente em fóruns de hackers de língua russa. Todavia, o malware agora é promovido em fóruns de hackers que falam inglês e funciona em sistemas operacionais de 32 e 64 bits.

A análise dos registros à venda na comunidade clandestina permitiu aos especialistas estimar que o Raccoon infectou mais de 100.000 usuários em todo o mundo no momento de sua descoberta.

A lista de aplicativos alvo inclui aplicativos de criptomoeda para as principais moedas (Electrum, Ethereum, Exodus, Jaxx e Monero), navegadores populares (Google Chrome, Mozilla Firefox, Microsoft Edge, Internet Explorer, Opera, Vivaldi, Waterfox, SeaMonkey, UC Browser) e clientes de e-mail como Thunderbird, Outlook e Foxmail.

Como ele infecta as máquinas?

De acordo com um relatório publicado pela empresa de segurança CyberArk, o Raccoon é entregue principalmente por meio de kits de exploração e campanhas de phishing.

Além disso, o malware é capaz de coletar detalhes do sistema (versão e arquitetura do SO, idioma, informações sobre hardware e enumerar aplicativos instalados).

Os invasores podem personalizar sua instância do Raccoon para fazer capturas de tela ou fornecer cargas maliciosas adicionais.

O relatório publicado pela CyberArk diz:

Como a maioria dos ladrões de credenciais, o cliente (ou seja, o invasor) pode personalizar sua própria configuração para a funcionalidade do ladrão, que pode ser salva no binário criado pelo malware ou no servidor C&C e enviada de volta ao malware ao ser executado.

No Raccoon, depois que o cliente escolhe a configuração, o construtor de malware gera um ID de configuração para a configuração do cliente e grava esse ID no malware compilado.

Usando o malware para mais tarefas

Além disso, os especialistas descobriram que os atacantes aproveitam o malware para movimentos laterais, uma vez comprometido o sistema na rede de destino.

Os pesquisadores apontaram que o malware está em desenvolvimento contínuo, seus autores estão melhorando-o ativamente, abordando vários problemas e implementando novos recursos.

Mesmo que o malware seja muito simples, ele é considerado muito eficiente e seu baixo preço facilita o aluguel.

A CyberArk conclui:

O que costumava ser reservado para atacantes mais sofisticados agora é possível mesmo para jogadores iniciantes que podem comprar ladrões como Raccoon e usá-los para colocar as mãos nos dados confidenciais de uma organização. E isso vai além de nomes de usuário e senhas, para informações que podem obter ganhos financeiros imediatos, como informações de cartão de crédito e carteiras de criptomoedas.

Embora o Raccoon não seja a ferramenta mais sofisticada disponível, ainda é muito popular entre os cibercriminosos e provavelmente continuará sendo.

Fonte: Security Affairs