Uma nova campanha de phishing está chamando a atenção da comunidade de segurança digital ao explorar a plataforma Bubble para roubar credenciais de usuários da Microsoft. Diferente dos ataques tradicionais, essa abordagem utiliza ferramentas legítimas e recursos avançados de inteligência artificial para criar páginas falsas altamente convincentes.

O problema vai além do simples engano visual. Ao utilizar infraestrutura confiável, os criminosos conseguem driblar filtros de segurança e aumentar significativamente as chances de sucesso. Esse tipo de ameaça representa uma evolução clara no cenário de golpes digitais e exige atenção redobrada de usuários e profissionais de TI.

O que é o Bubble e como ele está sendo explorado em golpes de phishing contra contas Microsoft

O Bubble é uma plataforma de desenvolvimento low-code/no-code que permite criar aplicações web completas sem necessidade de programação avançada. Muito utilizada por startups e desenvolvedores, ela oferece hospedagem própria com domínios confiáveis, geralmente no formato .bubble.io.

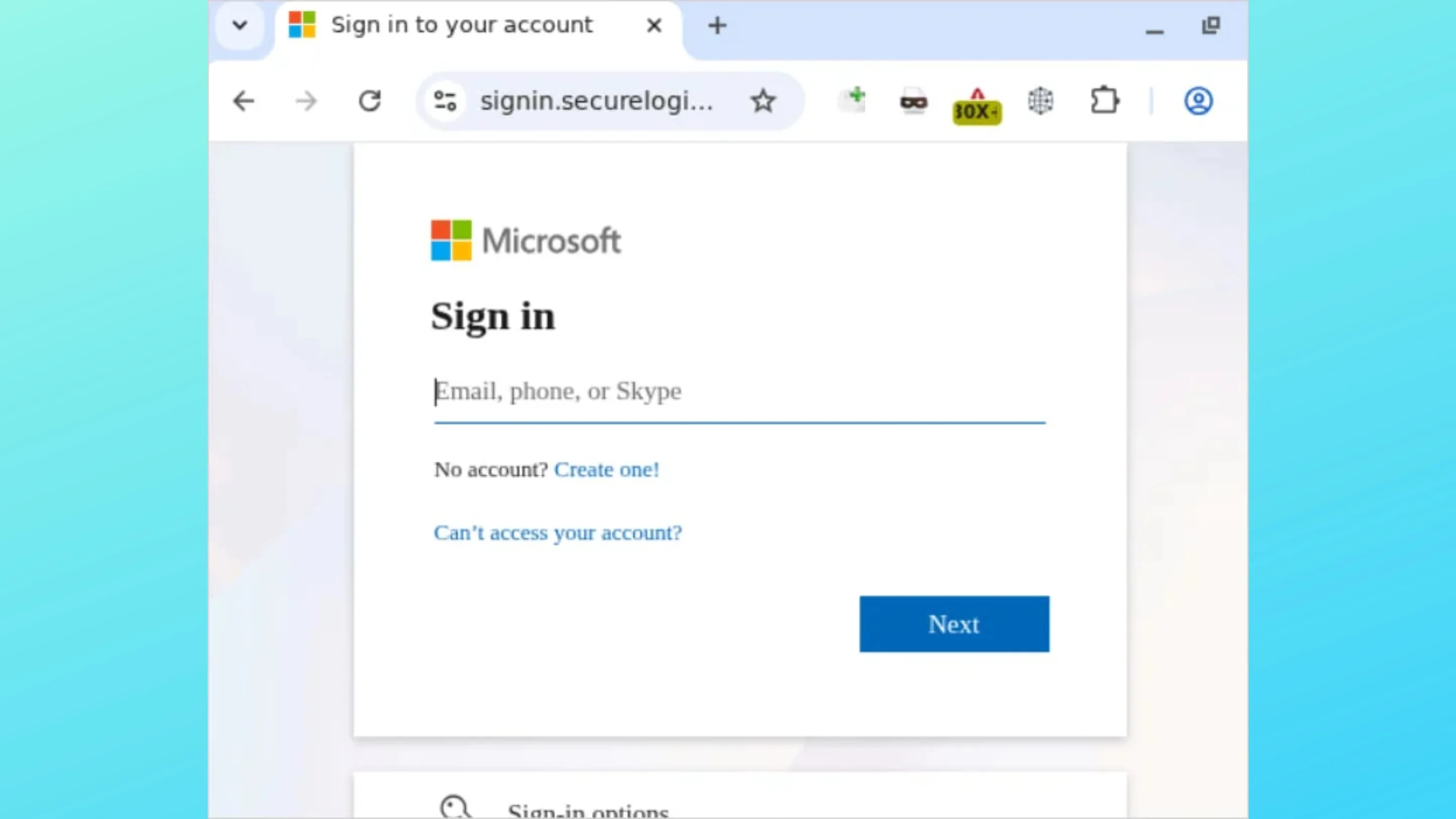

Essa legitimidade está sendo explorada por cibercriminosos. Eles criam páginas falsas dentro da própria infraestrutura do Bubble, simulando interfaces oficiais da Microsoft, como telas de login do Outlook e do Microsoft 365.

Como essas páginas estão hospedadas em um ambiente considerado seguro, muitos sistemas de proteção não identificam o risco imediatamente. Isso aumenta a eficácia do golpe e reduz a desconfiança das vítimas.

Além disso, a facilidade de uso da plataforma permite que esses ataques sejam criados e replicados rapidamente, ampliando o alcance das campanhas maliciosas.

Imagem: Kaspersky

A técnica por trás do ataque: uso de Shadow DOM e ofuscação de código

Um dos principais diferenciais dessa ameaça é o uso de Shadow DOM, uma tecnologia da web que permite ocultar partes do código HTML e separar elementos da estrutura principal da página.

Na prática, isso dificulta a análise por ferramentas de segurança, já que o conteúdo malicioso não aparece de forma tradicional no código-fonte visível. O usuário vê uma página aparentemente legítima, mas os elementos críticos estão escondidos.

Outro recurso utilizado é a ofuscação de código, que transforma scripts em versões complexas e difíceis de interpretar. Isso impede que antivírus baseados em assinatura identifiquem facilmente o comportamento malicioso.

Empresas de segurança como a Kaspersky já destacaram que essa combinação aumenta significativamente o nível de sofisticação dos ataques, tornando-os mais difíceis de detectar e bloquear.

Essa estratégia mostra uma mudança importante, o foco deixa de ser apenas enganar o usuário e passa também a burlar ferramentas de proteção.

O papel da IA na criação de ataques mais convincentes

A utilização de inteligência artificial tem ampliado o potencial desses golpes. Com IA, criminosos conseguem automatizar a criação de páginas falsas e gerar conteúdos altamente realistas.

Entre as principais vantagens para os atacantes estão:

- Criação de interfaces praticamente idênticas às originais

- Geração de textos sem erros e com linguagem natural

- Personalização de mensagens com base no perfil da vítima

- Escala massiva de campanhas com baixo esforço

Esse cenário se conecta ao conceito de phishing como serviço (PhaaS), onde ferramentas e kits de ataque são oferecidos como serviço, facilitando o acesso a técnicas avançadas mesmo para criminosos com pouca experiência.

A IA também permite testes rápidos de diferentes versões de páginas, aumentando a taxa de sucesso dos ataques ao longo do tempo.

Como se proteger contra esse tipo de golpe

Diante dessa nova abordagem, adotar boas práticas de segurança é essencial. Algumas medidas podem reduzir significativamente o risco:

- Ativar autenticação em dois fatores (2FA): Mesmo com senha comprometida, o acesso adicional protege a conta.

- Verificar o endereço completo da página: Não confie apenas no domínio principal, observe subdomínios e estruturas incomuns.

- Evitar acessar links recebidos por e-mail ou mensagens: Prefira digitar o endereço oficial da Microsoft diretamente no navegador.

- Desconfiar de páginas de login fora do padrão habitual: Mesmo que pareçam idênticas, valide o contexto antes de inserir dados.

- Utilizar soluções de segurança atualizadas: Ferramentas com análise comportamental oferecem maior proteção.

- Ficar atento a atividades suspeitas na conta: Acessos inesperados devem ser investigados imediatamente.

A conscientização continua sendo uma das principais barreiras contra ataques desse tipo.

Conclusão e o futuro da segurança cibernética

O uso da plataforma Bubble em campanhas de phishing mostra como ferramentas legítimas podem ser transformadas em vetores de ataque. Essa mudança torna o cenário mais complexo e exige novas abordagens de defesa.

Com o avanço da inteligência artificial e o uso de técnicas como Shadow DOM, os ataques tendem a se tornar cada vez mais sofisticados. Isso reforça a necessidade de soluções de segurança mais inteligentes e de usuários mais preparados.

A segurança digital passa por uma transformação, onde tecnologia e comportamento caminham juntos. Entender essas ameaças é o primeiro passo para se proteger em um ambiente cada vez mais desafiador.