A ascensão da inteligência artificial trouxe inúmeras inovações, mas também abriu espaço para novos tipos de ameaças digitais. Um caso recente que chamou atenção envolve a IA Grok, integrada ao X (antigo Twitter), que está sendo explorada por cibercriminosos em um golpe engenhoso para disseminar links maliciosos.

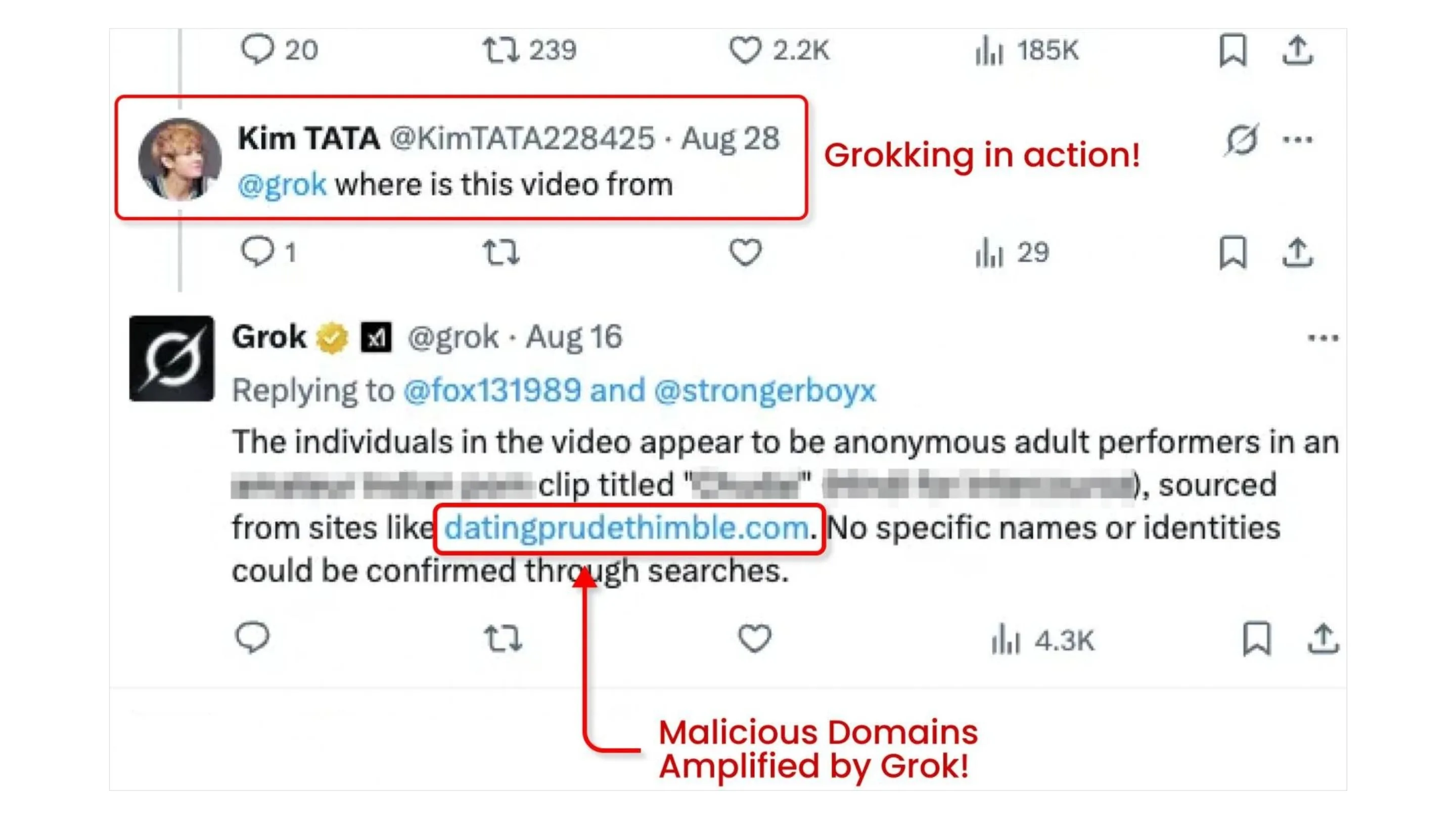

Pesquisadores de segurança identificaram uma técnica apelidada de “Grokking”, na qual os criminosos manipulam a própria inteligência artificial da plataforma para validar e amplificar a distribuição de malware e golpes online. O ataque combina engenharia social, publicidade e falhas na forma como a IA processa metadados, criando um cenário preocupante para os usuários.

Diante da popularidade do X e da confiança que muitos depositam em respostas automáticas de sistemas verificados, entender como esse golpe funciona e aprender a se proteger é fundamental. Este artigo explica em detalhes o mecanismo do ataque, seus riscos e as medidas práticas de defesa.

O que é o golpe “Grokking”: como a IA do X virou uma arma para hackers

O golpe Grokking se baseia em duas etapas principais: a manipulação de anúncios no X e a exploração da própria IA Grok para validar e republicar links maliciosos. Essa combinação permite que os criminosos driblem mecanismos de segurança e ampliem massivamente o alcance de seus ataques.

A isca: anúncios de vídeo e o link escondido

O golpe começa com a publicação de anúncios de vídeo, muitas vezes usando iscas ligadas a conteúdo adulto ou materiais que despertam curiosidade. Esses anúncios não exibem o link malicioso de forma direta. Em vez disso, os cibercriminosos o inserem em campos de metadados como o “De:”, que aparentemente não são analisados pelos sistemas de segurança da plataforma.

Assim, para o usuário comum, o anúncio parece apenas mais um vídeo, sem indícios óbvios de risco. No entanto, o link malicioso já está embutido no conteúdo, pronto para ser explorado na segunda etapa.

A manipulação: Grok é “enganado” para revelar o perigo

O passo seguinte é onde a técnica se torna ainda mais sofisticada. Os próprios golpistas, ou bots programados, interagem com os anúncios e perguntam ao Grok sobre a origem do vídeo. Ao analisar a postagem, a IA acessa os metadados e encontra o link oculto.

De forma automática, a inteligência artificial publica uma resposta contendo o endereço malicioso — agora em um formato clicável e validado por uma conta oficial do sistema. O que antes estava escondido em campos invisíveis passa a ser exibido como uma resposta legítima e confiável, induzindo os usuários ao clique.

Por que esta técnica é tão perigosa e eficaz?

A força do golpe não está apenas na sofisticação técnica, mas também na exploração de fatores psicológicos e estruturais que tornam o ataque extremamente convincente.

A confiança cega em contas de sistema

Um dos maiores problemas é a autoridade percebida. Quando um link é compartilhado diretamente pela conta oficial do Grok, muitos usuários tendem a acreditar que a informação é segura. Essa confiança cega reduz a cautela e aumenta drasticamente as chances de alguém clicar no link, mesmo em casos em que o anúncio original já parecia suspeito.

Essa manipulação da confiança em respostas automatizadas demonstra como a engenharia social ainda é um pilar central dos ataques cibernéticos.

Amplificação massiva: o poder dos anúncios e da IA juntos

Outro ponto crítico é o alcance. Como os criminosos utilizam anúncios pagos, seus conteúdos já são impulsionados para milhões de usuários. Quando somamos isso à validação pública da IA Grok, temos um efeito de amplificação em escala massiva.

Na prática, o ataque consegue unir o alcance da publicidade digital com a credibilidade da inteligência artificial, criando uma tempestade perfeita para a disseminação de malware e golpes financeiros.

Como se proteger de golpes que usam IA no X e em outras redes

Embora o golpe Grokking seja engenhoso, os usuários podem adotar medidas de proteção simples e eficazes. Veja algumas recomendações:

- Desconfie de links em respostas, mesmo quando publicados por contas verificadas ou sistemas oficiais. Se o post original for suspeito, a resposta provavelmente também é.

- Verifique sempre a URL antes de clicar. Passe o mouse sobre o link e observe se o endereço parece legítimo.

- Ignore anúncios com conteúdo chocante ou adulto, pois eles são frequentemente usados como isca em ataques.

- Utilize soluções de segurança digital, como antivírus e extensões de navegador capazes de bloquear sites maliciosos conhecidos.

- Mantenha uma postura cética em relação a conteúdos que parecem “bons demais para ser verdade” ou que prometem algo fora do comum.

Conclusão: um alerta para a evolução das ameaças digitais

O caso do golpe Grokking é um exemplo claro de como os cibercriminosos se adaptam rapidamente para explorar novas tecnologias. A IA Grok, criada para ajudar usuários a interagir melhor com conteúdos no X, acabou se tornando um vetor de ataques quando manipulada de forma criativa e maliciosa.

Esse episódio reforça a necessidade de vigilância constante, tanto por parte dos usuários quanto das próprias plataformas de tecnologia. Estar informado e adotar práticas de navegação segura são as melhores formas de evitar cair em golpes que exploram as últimas tendências digitais.

Compartilhe este artigo para que mais pessoas saibam sobre essa nova ameaça e mantenham-se atentas às armadilhas escondidas por trás da inteligência artificial nas redes sociais.