Golpes de phishing estão cada vez mais sofisticados e, desta vez, criminosos encontraram uma forma particularmente perigosa de explorar o PayPal usando um recurso legítimo da própria plataforma. Trata-se de um esquema que se aproveita do sistema de Assinaturas do PayPal para enviar e-mails autênticos, capazes de burlar filtros de spam e verificações avançadas de segurança.

O risco é elevado porque essas mensagens não são falsificações tradicionais. Elas são disparadas a partir da infraestrutura real do PayPal, com autenticações técnicas válidas, o que faz com que o e-mail pareça totalmente confiável aos olhos do usuário e dos sistemas automatizados.

Neste artigo, você vai entender em detalhes como funciona esse novo golpe de phishing que envolve o PayPal, por que os e-mails passam pelas validações de segurança e quais medidas práticas ajudam a identificar cobranças falsas antes que o prejuízo aconteça.

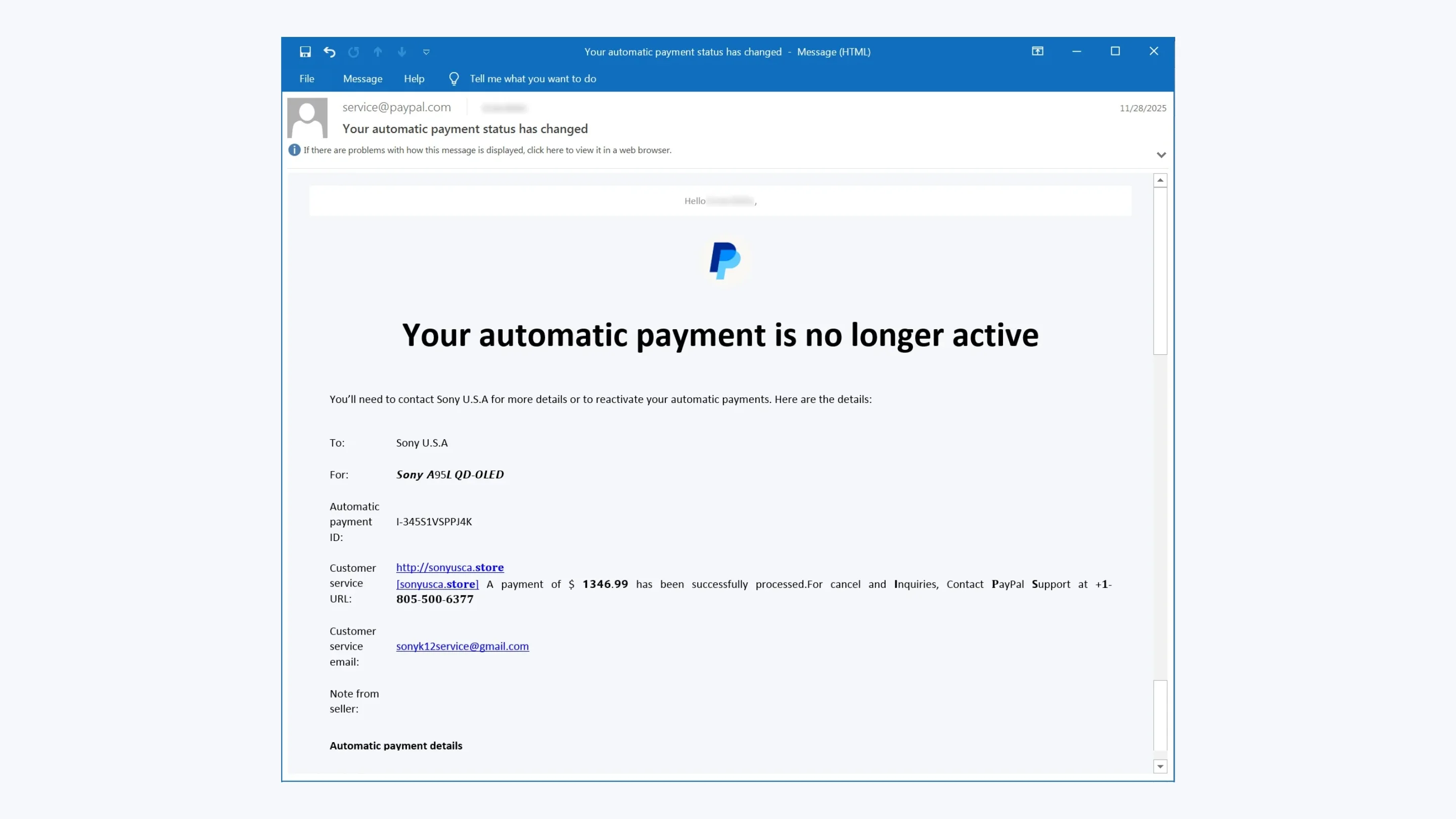

Imagem: BleepingComputer

O cerne do golpe: como a assinatura do PayPal é explorada

O ataque se baseia em uma manipulação inteligente do recurso de Assinaturas do PayPal, criado para gerenciar pagamentos recorrentes e serviços com cobrança automática. Os golpistas utilizam esse sistema de forma abusiva, criando uma assinatura e explorando campos de metadados que normalmente exibiriam informações simples de contato ou atendimento ao cliente.

O usuário recebe um e-mail informando que um pagamento automático foi cancelado, alterado ou está prestes a ser processado. A mensagem segue fielmente o padrão visual do PayPal, com logotipo legítimo, estrutura reconhecível e linguagem semelhante à usada pela empresa.

O problema surge quando esses campos de metadados exibem textos extensos e alarmantes, algo que não deveria ocorrer. Neles, os criminosos inserem mensagens falsas que simulam uma cobrança urgente, induzindo o usuário ao erro.

A mensagem falsa de compra cara

Um dos elementos mais eficazes desse phishing direcionado a usuários do PayPal é o uso de valores elevados para causar choque imediato. As mensagens costumam mencionar compras inexistentes que variam entre US$ 1.300 e US$ 1.600, valores altos o suficiente para gerar medo e reação impulsiva.

O texto afirma que a cobrança será processada em breve ou que já foi autorizada, oferecendo um suposto número de telefone para cancelamento imediato. Esse contato não pertence ao PayPal, mas sim a uma central falsa operada pelos golpistas.

Ao ligar, a vítima é atendida por alguém que se passa por funcionário do suporte, iniciando um processo clássico de engenharia social. O objetivo é obter dados sensíveis, credenciais da conta ou convencer o usuário a instalar softwares de acesso remoto, ampliando o impacto do golpe.

Por que o e-mail passa nos filtros de segurança (DKIM e SPF)

A principal razão pela qual esse e-mail fraudulento relacionado ao PayPal consegue escapar dos filtros de spam está no fato de ele ser tecnicamente legítimo. A mensagem é enviada a partir dos servidores oficiais do PayPal, utilizando domínios autênticos e infraestrutura real da empresa.

Com isso, os protocolos de autenticação SPF e DKIM são validados com sucesso. Essas tecnologias confirmam que o domínio tem autorização para enviar a mensagem e que o conteúdo não foi alterado durante o envio. Para sistemas de segurança automatizados, não há indícios técnicos de falsificação.

Há ainda indícios de que os criminosos utilizam listas de discussão internas ou mecanismos de redirecionamento, o que mantém o envio dentro de padrões considerados confiáveis, dificultando ainda mais a detecção automática.

A falha nos metadados de assinaturas

Pesquisadores em segurança digital apontam que o problema pode estar no processamento de metadados do recurso de Assinaturas do PayPal. Campos como URL de atendimento ao cliente ou descrição da assinatura aparentam aceitar textos arbitrários, sem validação adequada de formato ou conteúdo.

Os criminosos exploram essa brecha para inserir mensagens falsas nesses campos. Quando o PayPal envia notificações automáticas relacionadas à assinatura, esse conteúdo acaba incorporado ao corpo do e-mail.

Não se trata de uma falha clássica de execução de código, mas de um problema de validação que permite o abuso da confiança do usuário. O impacto é significativo porque mina a credibilidade de alertas que, em tese, deveriam ser seguros.

Como esse golpe afeta usuários do PayPal no Brasil

No Brasil, onde o PayPal é amplamente utilizado para pagamentos internacionais, serviços digitais e assinaturas online, esse tipo de fraude envolvendo e-mails do PayPal representa um risco concreto. Muitos usuários não lidam diariamente com cobranças em dólar, o que aumenta a confusão ao receber alertas com valores elevados.

A estratégia dos golpistas se aproveita também do hábito de buscar soluções rápidas por telefone. A mensagem cria um senso de urgência artificial, sugerindo que apenas uma ação imediata evitará a cobrança.

Mesmo usuários experientes podem ser enganados, já que o e-mail passa em todas as verificações técnicas e apresenta aparência legítima, algo incomum em golpes tradicionais.

Como se proteger e verificar a autenticidade de cobranças do PayPal

A melhor defesa contra esse tipo de phishing associado ao PayPal é adotar uma postura preventiva e metódica. O primeiro passo é nunca agir por impulso ao receber mensagens alarmantes.

Jamais ligue para números de telefone informados em e-mails. O PayPal não solicita cancelamentos urgentes por telefone a partir de notificações automáticas.

Sempre acesse sua conta digitando manualmente o endereço do PayPal no navegador ou utilizando exclusivamente o aplicativo oficial. Após o login, verifique as seções de Atividades e Assinaturas para confirmar se a cobrança realmente existe.

Caso não haja registro, ignore a mensagem. Se algo parecer estranho, utilize apenas os canais de suporte disponíveis dentro da sua conta. Nunca compartilhe senhas, códigos de verificação ou permita acesso remoto ao seu dispositivo.

Boas práticas adicionais de segurança

Manter o e-mail associado à conta protegido é essencial. Ative a autenticação em dois fatores, utilize senhas únicas e evite reutilizá-las em outros serviços.

Também é importante desenvolver consciência sobre engenharia social, reconhecendo padrões comuns de urgência, pressão emocional e pedidos fora do fluxo normal de atendimento.

Para empresas e profissionais de TI, treinamentos regulares e alertas internos são fundamentais, já que esse golpe contorna mecanismos tradicionais de filtragem e depende exclusivamente do fator humano.

Conclusão e alerta final

O uso abusivo de um recurso legítimo como as Assinaturas do PayPal demonstra como os golpes digitais estão evoluindo. Esse ataque não depende de domínios falsos ou links maliciosos, mas da confiança depositada em comunicações oficiais.

A principal lição é clara, um e-mail tecnicamente legítimo não garante que o conteúdo seja verdadeiro. Verificar informações diretamente na conta, desconfiar de mensagens alarmantes e evitar ações precipitadas são atitudes essenciais para reduzir riscos.

Compartilhar esse alerta com outras pessoas ajuda a limitar o alcance da fraude e reforça a importância da vigilância contínua no uso de serviços financeiros online.