O Google acaba de lançar uma atualização de segurança para o navegador Chrome para corrigir a quinta vulnerabilidade de zero dia explorada desde o início do ano. O problema de alta gravidade rastreado como CVE-2024-4671 é uma vulnerabilidade “usuário após liberação” no componente visual que lida com a renderização e exibição de conteúdo no navegador.

Vulnerabilidade corrigida no Google Chrome

A CVE-2024-4671 foi descoberta e relatada ao Google por um pesquisador anônimo, enquanto a empresa revelou que provavelmente está sendo explorado ativamente. De acordo com o comunicado, a empresa está ciente de que existe uma exploração para CVE-2024-4671.

Falhas de uso pós-liberação são falhas de segurança que ocorrem quando um programa continua a usar um ponteiro após a memória para a qual ele aponta ter sido liberada, após a conclusão de suas operações legítimas naquela região. Como a memória liberada agora pode conter dados diferentes ou ser usada por outros softwares ou componentes, acessá-la pode resultar em vazamento de dados, execução de código ou falha.

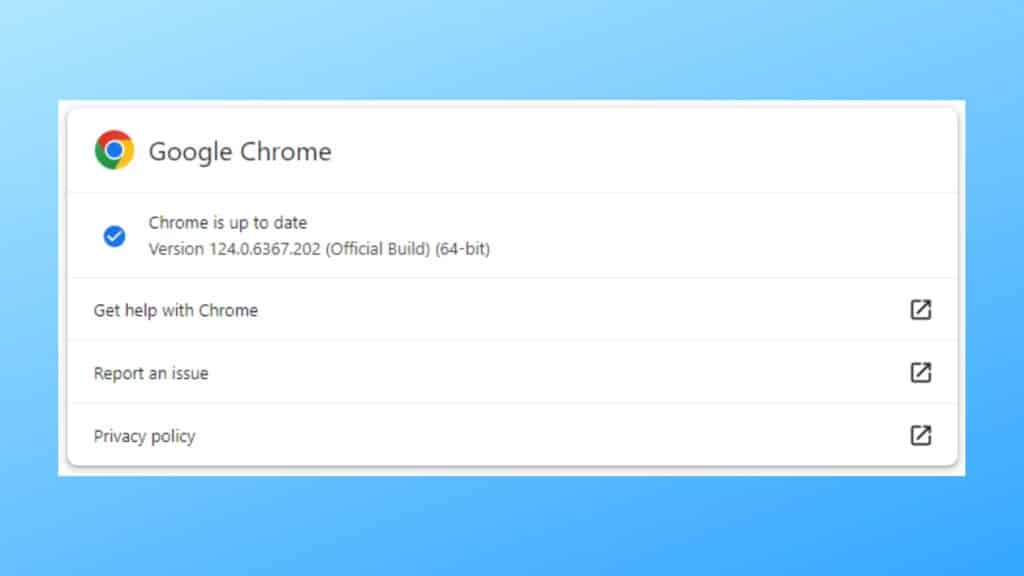

O Google resolveu o problema com o lançamento de 124.0.6367.201/.202 para Mac/Windows e 124.0.6367.201 para Linux, com as atualizações sendo lançadas nos próximos dias/semanas. Para usuários do canal ‘Extended Stable’, as correções serão disponibilizadas na versão 124.0.6367.201 para Mac e Windows, também a serem lançadas posteriormente.

Atualização

O Chrome é atualizado automaticamente quando uma atualização de segurança está disponível, mas os usuários podem confirmar se estão executando a versão mais recente acessando Configurações> Sobre o Chrome, deixando a atualização terminar e clicando no botão ‘Reiniciar’ para aplicá-la.

Esta última falha abordada no Google Chrome é a quinta este ano, com outras três descobertas durante o concurso de hackers Pwn2Own de março de 2024 em Vancouver. A lista completa de vulnerabilidades de dia zero do Chrome corrigidas desde o início de 2024 também inclui o seguinte:

- CVE-2024-0519: Um ponto fraco de acesso à memória fora dos limites de alta gravidade no mecanismo JavaScript do Chrome V8, permitindo que invasores remotos explorem a corrupção de heap por meio de uma página HTML especialmente criada, levando ao acesso não autorizado a informações confidenciais.

- CVE-2024-2887: Uma falha de confusão de tipo de alta gravidade no padrão WebAssembly (Wasm). Isso pode levar a explorações de execução remota de código (RCE) aproveitando uma página HTML criada.

- CVE-2024-2886: Uma vulnerabilidade de uso após livre na API WebCodecs usada por aplicativos da web para codificar e decodificar áudio e vídeo. Atacantes remotos exploraram-no para realizar leituras e gravações arbitrárias por meio de páginas HTML criadas, levando à execução remota de código.

- CVE-2024-3159: Uma vulnerabilidade de alta gravidade causada por uma leitura fora dos limites no mecanismo JavaScript do Chrome V8. Os invasores remotos exploraram essa falha usando páginas HTML especialmente criadas para acessar dados além do buffer de memória alocado, resultando em corrupção de heap que poderia ser aproveitada para extrair informações confidenciais.