A descoberta do grupo GopherWhisper pela empresa de segurança ESET acende um novo alerta no cenário global de cibersegurança. Este ator avançado, classificado como uma ameaça persistente avançada (APT), tem se destacado por explorar serviços amplamente confiáveis como Slack, Discord e Outlook para conduzir operações de espionagem digital com alto grau de discrição.

Os primeiros indícios das atividades do GopherWhisper apontam para campanhas direcionadas contra entidades governamentais e organizações estratégicas. A sofisticação das técnicas utilizadas sugere um nível elevado de planejamento e recursos, o que reforça a preocupação com ataques que conseguem se infiltrar em ambientes corporativos sem levantar suspeitas imediatas.

Ao contrário de campanhas tradicionais de malware, o grupo aposta em uma abordagem mais furtiva, utilizando ferramentas personalizadas e comunicação baseada em plataformas legítimas. Essa combinação torna a detecção significativamente mais difícil, especialmente em ambientes que dependem dessas aplicações no dia a dia.

O arsenal do GopherWhisper: malware escrito em Go

Um dos aspectos mais interessantes do GopherWhisper é o uso da linguagem Go (Golang) para desenvolver seu arsenal de ferramentas maliciosas. Essa escolha não é aleatória. O Go oferece vantagens como portabilidade, eficiência e facilidade de compilação para múltiplos sistemas operacionais, incluindo ambientes Linux, Windows e até servidores em nuvem.

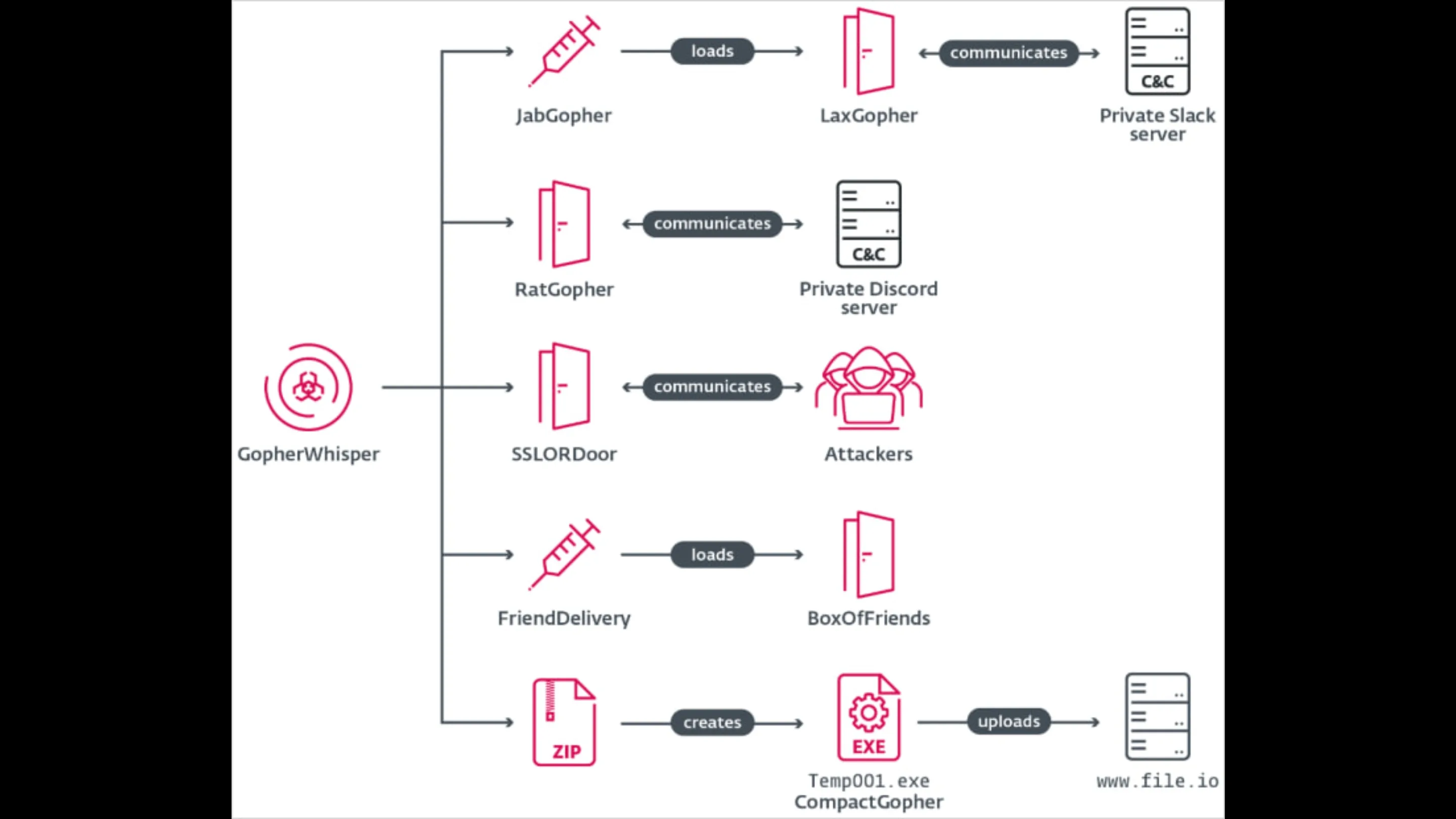

Entre as principais ferramentas identificadas estão:

- LaxGopher: Um backdoor projetado para acesso remoto persistente. Ele permite a execução de comandos, coleta de dados e controle do sistema comprometido.

- RatGopher: Um Remote Access Trojan (RAT) mais avançado, com funcionalidades ampliadas de espionagem, incluindo captura de credenciais e movimentação lateral na rede.

- BoxOfFriends: Ferramenta voltada para exfiltração de dados e comunicação com servidores de comando e controle (C2), frequentemente utilizando canais disfarçados.

Esses malwares são modularizados e altamente adaptáveis, permitindo que o grupo ajuste suas operações conforme o alvo. Outro ponto crítico é o uso de técnicas de ofuscação e empacotamento, dificultando a análise por soluções de segurança tradicionais.

Além disso, o uso de Go ajuda a reduzir a dependência de bibliotecas externas, o que diminui a superfície de detecção baseada em assinaturas. Isso torna o arsenal do GopherWhisper particularmente eficaz contra antivírus convencionais.

Abuso de serviços legítimos como C2

Uma das táticas mais sofisticadas do GopherWhisper é o uso de serviços legítimos como canais de comando e controle (C2). Em vez de depender de servidores suspeitos, o grupo utiliza plataformas amplamente confiáveis como Slack, Discord e a API do Microsoft Graph.

Essa abordagem oferece diversas vantagens:

Primeiro, o tráfego gerado parece legítimo. Em ambientes corporativos, o uso dessas ferramentas é comum, o que dificulta a identificação de atividades maliciosas.

Segundo, as comunicações são criptografadas por padrão, o que impede inspeções simples de conteúdo.

Terceiro, o uso de APIs oficiais permite que os atacantes enviem e recebam dados sem levantar alertas em firewalls tradicionais.

Por exemplo, o malware pode enviar informações roubadas como mensagens em canais privados do Slack ou armazenar dados em contas comprometidas do Outlook via Microsoft Graph. Em alguns casos, comandos são recebidos por meio de mensagens aparentemente inofensivas no Discord.

Essa técnica representa uma evolução significativa nas estratégias de evasão, pois transforma ferramentas de produtividade em vetores de ataque.

Atribuição e origens: a conexão com a China

A atribuição de ataques cibernéticos é sempre um desafio, mas a ESET conseguiu identificar indícios relevantes que apontam para uma origem chinesa do GopherWhisper.

Entre os principais fatores analisados estão:

- Fusos horários: A atividade do grupo segue padrões consistentes com horários comerciais da China.

- Metadados de compilação: Informações embutidas nos binários indicam ambientes de desenvolvimento configurados em idioma chinês.

- Infraestrutura utilizada: Alguns servidores e domínios apresentam ligações indiretas com operações anteriores atribuídas a grupos chineses.

Embora não seja possível afirmar com absoluta certeza o patrocínio estatal, o nível de sofisticação e o foco em alvos estratégicos sugerem uma possível conexão com interesses geopolíticos.

Esse tipo de análise reforça a importância da inteligência de ameaças (Threat Intelligence) na identificação de padrões e na correlação de campanhas aparentemente isoladas.

Conclusão e implicações para a cibersegurança

O caso do GopherWhisper evidencia uma tendência preocupante: o uso de infraestruturas confiáveis como vetor de ataque. Ao explorar plataformas como Slack, Discord e Outlook, grupos APT conseguem operar “à vista de todos”, reduzindo drasticamente as chances de detecção.

Para profissionais de TI e analistas de segurança, isso significa que não basta confiar na reputação de um serviço. É fundamental implementar monitoramento avançado de tráfego de APIs, análise comportamental e políticas de segurança mais rígidas para aplicações de produtividade.

Além disso, a adoção de soluções de EDR (Endpoint Detection and Response) e XDR pode ajudar a identificar atividades anômalas mesmo quando o tráfego parece legítimo.

O avanço de grupos como o GopherWhisper mostra que a cibersegurança precisa evoluir constantemente para acompanhar ameaças cada vez mais sofisticadas.

Como sua organização está lidando com o monitoramento de APIs e serviços confiáveis? Compartilhe sua visão nos comentários e contribua para esse debate essencial.