Conheça as melhores ferramentas essenciais para hackers éticos ou para os usuários que buscam realizar testes de segurança conhecidos como “Pentesting“. Lembre-se que não nos responsabilizamos pelos seus atos ao utilizarem estas ferramentas, use por sua conta e risco, se o usuário usá-las de forma incorreta, medidas serão tomadas pelas autoridades, saiba disso. Todas essas ferramentas estão presentes na distribuição Kali Linux. Além disso, também temos uma lista com as melhores distribuições Linux para hackers éticos.

Melhores softwares para testes de segurança utilizando o Linux

A internet não é uma zona sem leis, ninguém é invisível, todo mundo deixa vestígios.

(Filme Invasores – Nenhum Sistema Está Seguro).

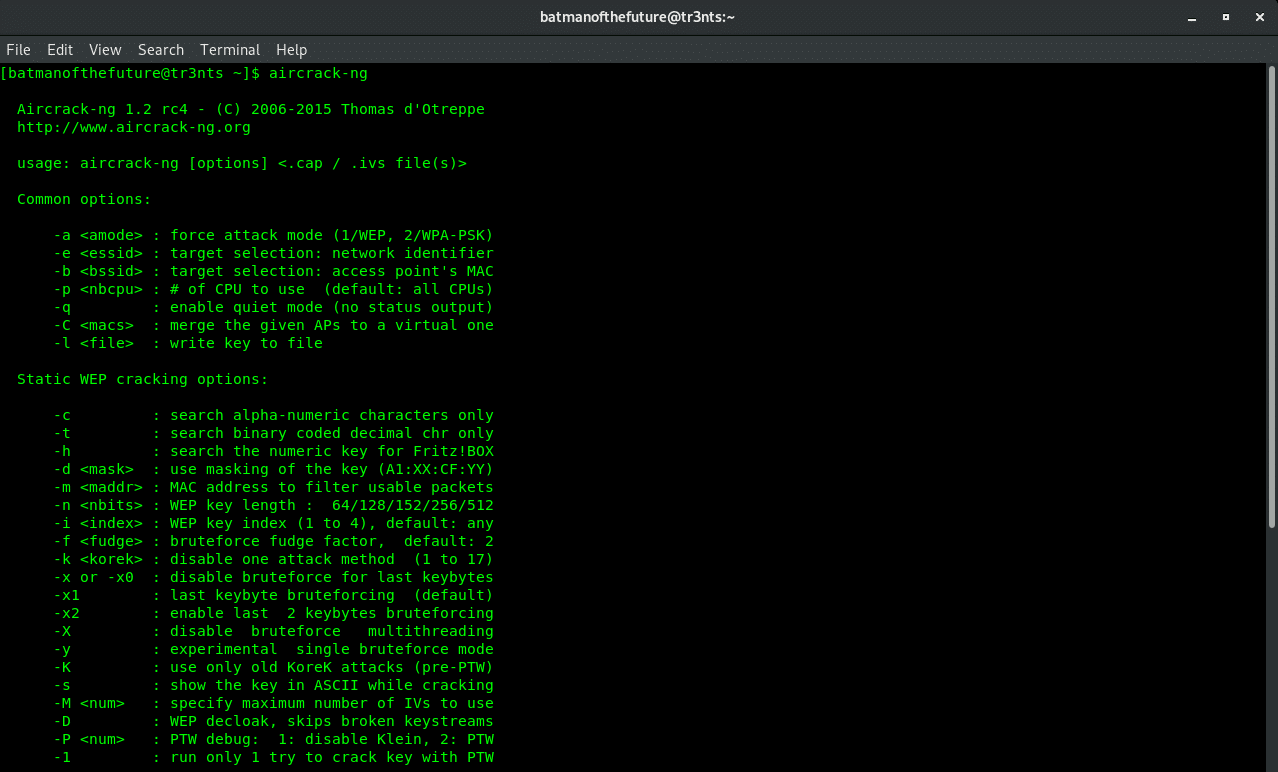

1. Aircrack-ng – (Ataques Wireless)

O Aircrack-ng é um conjunto completo de ferramentas para avaliar a segurança da rede WiFi.

Centra-se em diferentes áreas de segurança WiFi:

- Monitoramento: captura de pacotes e exportação de dados para arquivos de texto para processamento posterior por ferramentas de terceiros

- Ataque: ataques de repetição, desautenticação, pontos de acesso falsos e outros via injeção de pacotes

- Teste: Verificando os cartões WiFi e os recursos do driver (captura e injeção)

Craqueamento: WEP e WPA PSK (WPA 1 e 2)

Todas as ferramentas são linha de comando que permite scripts pesados. Muitas GUIs aproveitaram esse recurso. Funciona principalmente Linux, mas também Windows, Mac OS X, FreeBSD, OpenBSD, NetBSD, Solaris e até mesmo eComStation 2.

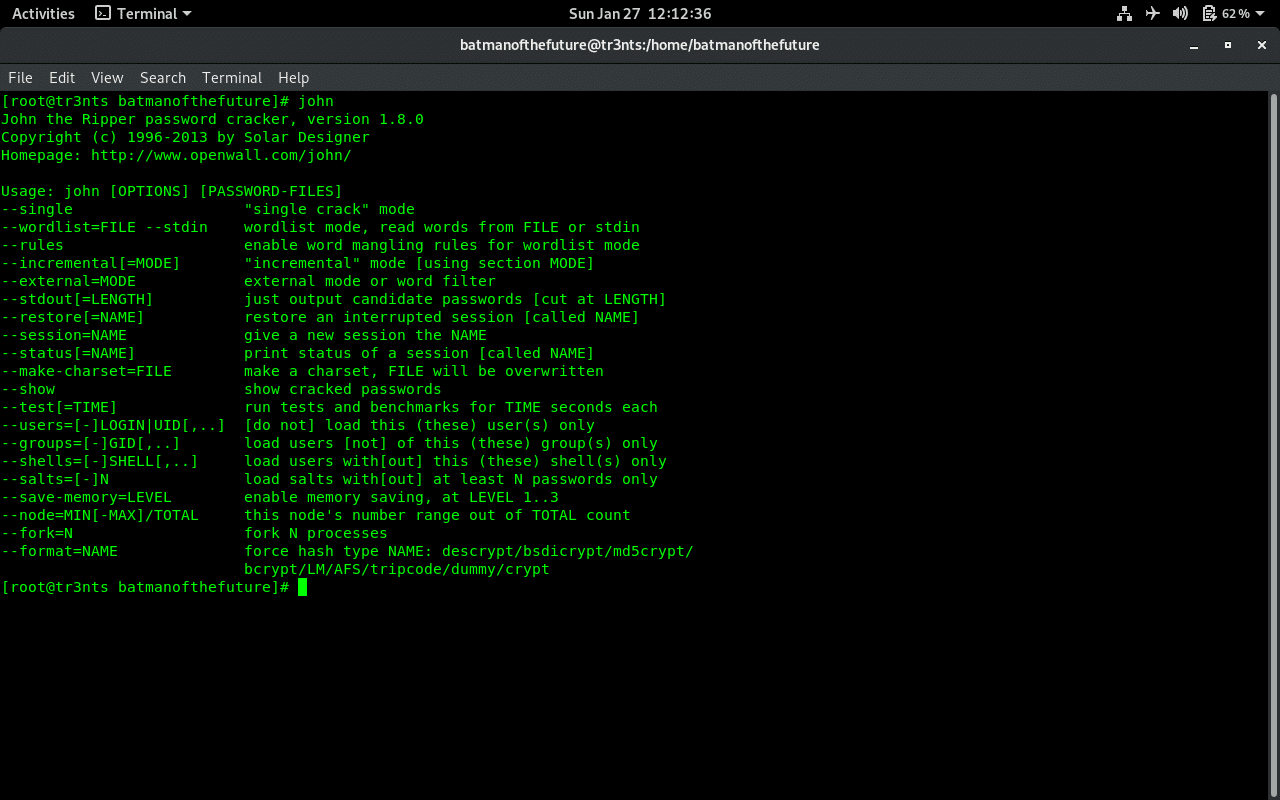

2. John the Ripper – (Quebra de senhas)

John the Ripper é um software livre e de código aberto, distribuído principalmente na forma de código-fonte. Se preferir usar um produto comercial feito sob medida para seu sistema operacional específico.

John the Ripper é um cracker de senha rápido, atualmente disponível para muitos tipos de Unix, Windows, DOS e OpenVMS. Seu objetivo principal é detectar senhas fracas do Unix. Além de vários tipos de hash de senha crypt (3) mais comumente encontrados em vários sistemas Unix, há suporte para o que há de novo no Windows LM hashes, além de muitos outros hashes e cifras na versão aprimorada pela comunidade.

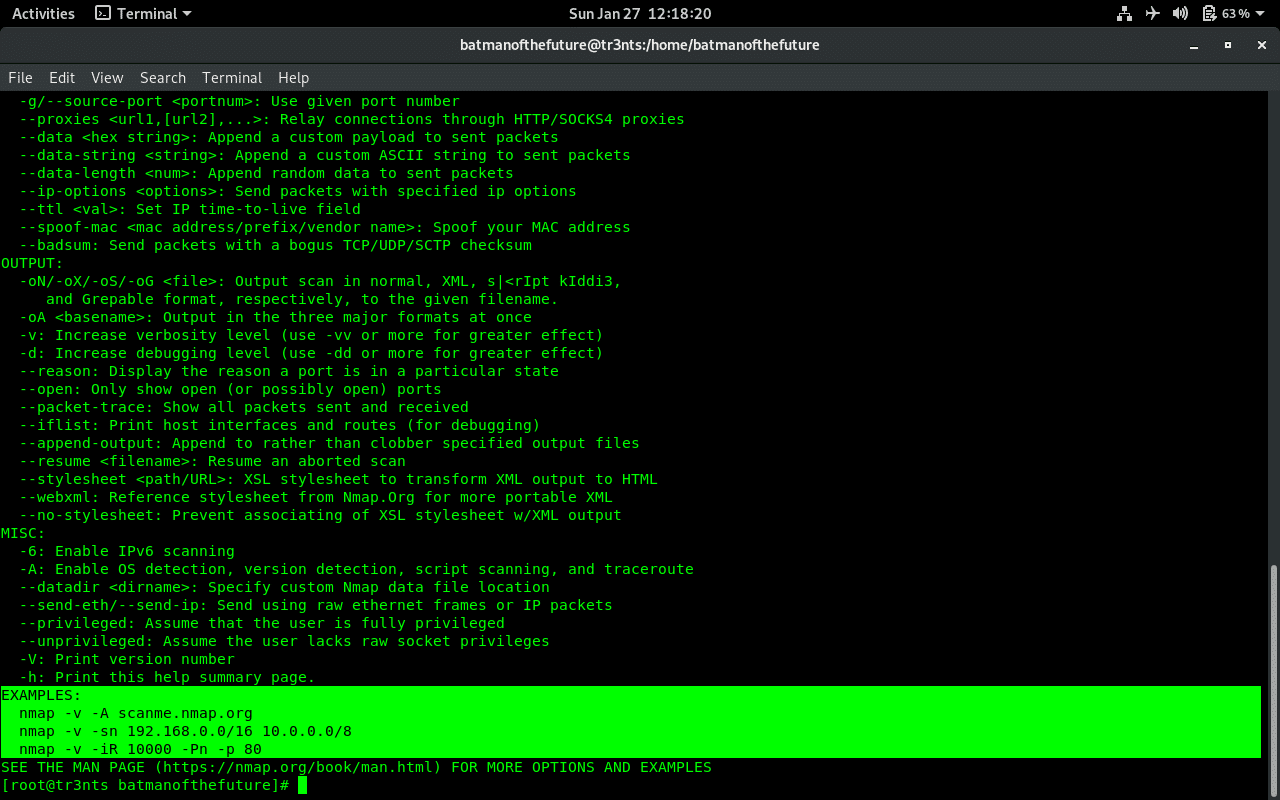

3. Nmap – (Coleta de informações)

O Nmap (“Mapeador de Rede”) é um utilitário de código aberto (licença) gratuito para descoberta de rede e auditoria de segurança. Muitos sistemas e administradores de rede também acham útil para tarefas como inventário de rede, gerenciamento de agendas de atualização de serviços e monitoramento do tempo de atividade do host ou serviço.

O Nmap usa pacotes IP brutos de novas maneiras para determinar quais hosts estão disponíveis na rede, quais serviços (nome do aplicativo e versão) esses hosts estão oferecendo, quais sistemas operacionais (e versões do sistema operacional) estão executando, que tipo de filtros firewalls de pacotes estão em uso e dezenas de outras características. Ele foi projetado para varrer rapidamente grandes redes, mas funciona bem em hosts únicos.

Além disso, o Nmap roda em todos os principais sistemas operacionais, e pacotes binários oficiais estão disponíveis para Linux, Windows e Mac OS X. Além do clássico executável Nmap, o pacote Nmap inclui uma GUI avançada e visualizador de resultados (Zenmap), uma ferramenta flexível de transferência de dados, redirecionamento e depuração (Ncat), um utilitário para comparar resultados de varredura (Ndiff) e uma ferramenta de geração de pacotes e análise de respostas (Nping).

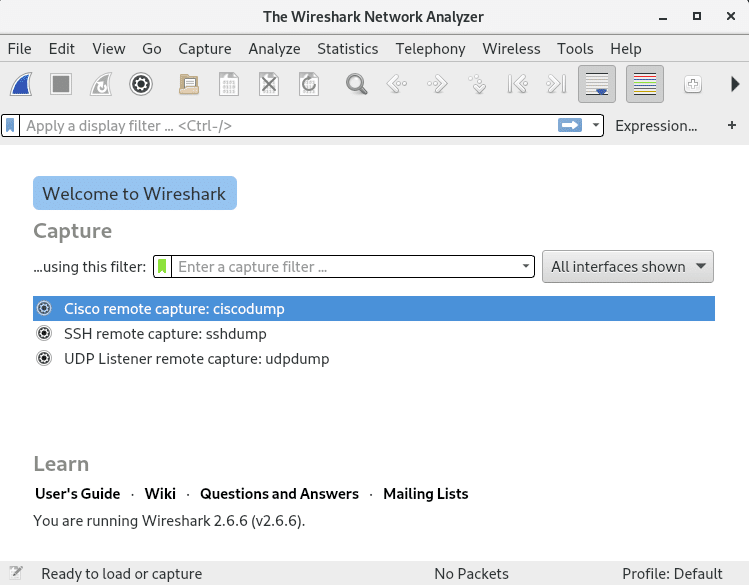

4. Wireshark – (Coleta de informações

O Wireshark é o analisador de protocolo de rede mais utilizado e amplamente utilizado no mundo. Ele permite que você veja o que está acontecendo em sua rede em um nível microscópico e é o padrão de fato (e muitas vezes de jure) em muitas empresas comerciais e sem fins lucrativos, agências governamentais e instituições educacionais. O desenvolvimento do Wireshark prospera graças às contribuições voluntárias de especialistas em redes ao redor do mundo e é a continuação de um projeto iniciado por Gerald Combs em 1998.

O Wireshark possui um rico conjunto de recursos que inclui o seguinte:

- Inspeção profunda de centenas de protocolos, com mais sendo adicionados o tempo todo.

- Captura ao vivo e análise offline.

- Navegador padrão de pacotes de três painéis.

- Plataforma múltipla: funciona no Windows, Linux, macOS, Solaris, FreeBSD, NetBSD e muitos outros.

- Dados de rede capturados podem ser navegados através de uma GUI, ou através do utilitário TSTYK de modo TTY.

- Os filtros de exibição mais poderosos do setor.

- Análise rica de VoIP.

- Leitura / gravação de vários formatos de arquivo de captura: tcpdump (libpcap), Pcap NG, Catapult DCT2000, iplog Cisco Secure IDS, Microsoft Network Monitor, Network General Sniffer® (compactado e não compactado), Sniffer® Pro e NetXray®, Network Instruments Observer , NetScreen snoop, Novell LANalyzer, RADCOM WAN / LAN Analyzer, Shomiti / Finisar Surveyor, Tektronix K12xx, Visual Networks Visual UpTime, WildPackets EtherPeek / TokenPeek / AiroPeek e muitos outros.

- Capturar arquivos compactados com o gzip pode ser descompactado em tempo real.

- Os dados ao vivo podem ser lidos de Ethernet, IEEE 802.11, PPP / HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI e outros (dependendo da sua plataforma).

- Suporte a descriptografia para vários protocolos, incluindo IPsec, ISAKMP, Kerberos, SNMPv3, SSL / TLS, WEP e WPA / WPA2.

- As regras de coloração podem ser aplicadas à lista de pacotes para uma análise rápida e intuitiva.

- A saída pode ser exportada para XML, PostScript®, CSV ou texto sem formatação.

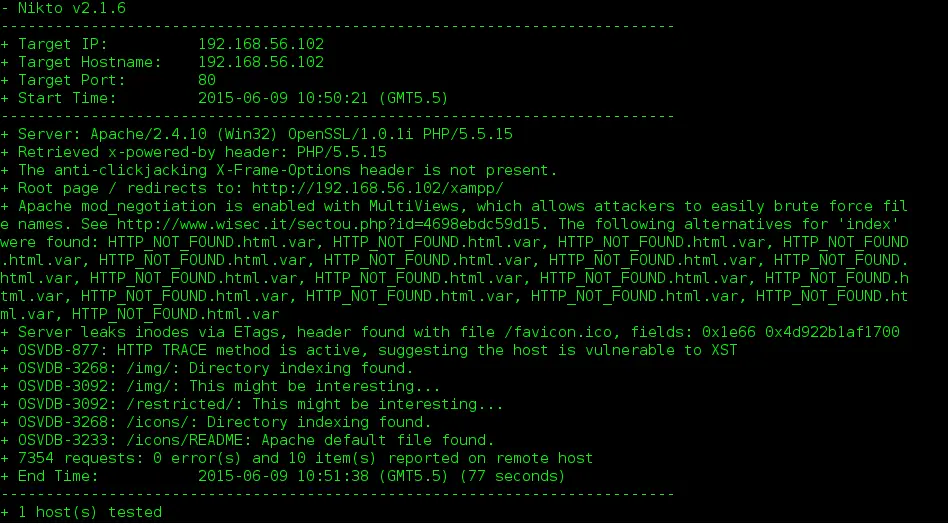

Nikto – (Coleta de informações)

O Nikto é um scanner de servidor da Webm sendo distribuído sob licença de código aberto (GPL), executa testes abrangentes contra servidores da Web para vários itens, incluindo mais de 6700 arquivos/programas potencialmente perigosos, verificações de versões desatualizadas de mais de 1250 servidores e problemas específicos da versão em mais de 270 servidores.

Ele também verifica se há itens de configuração do servidor, como a presença de vários arquivos de índice, opções do servidor HTTP, e tentará identificar servidores e software da Web instalados. Itens de verificação e plugins são atualizados com frequência e podem ser atualizados automaticamente.

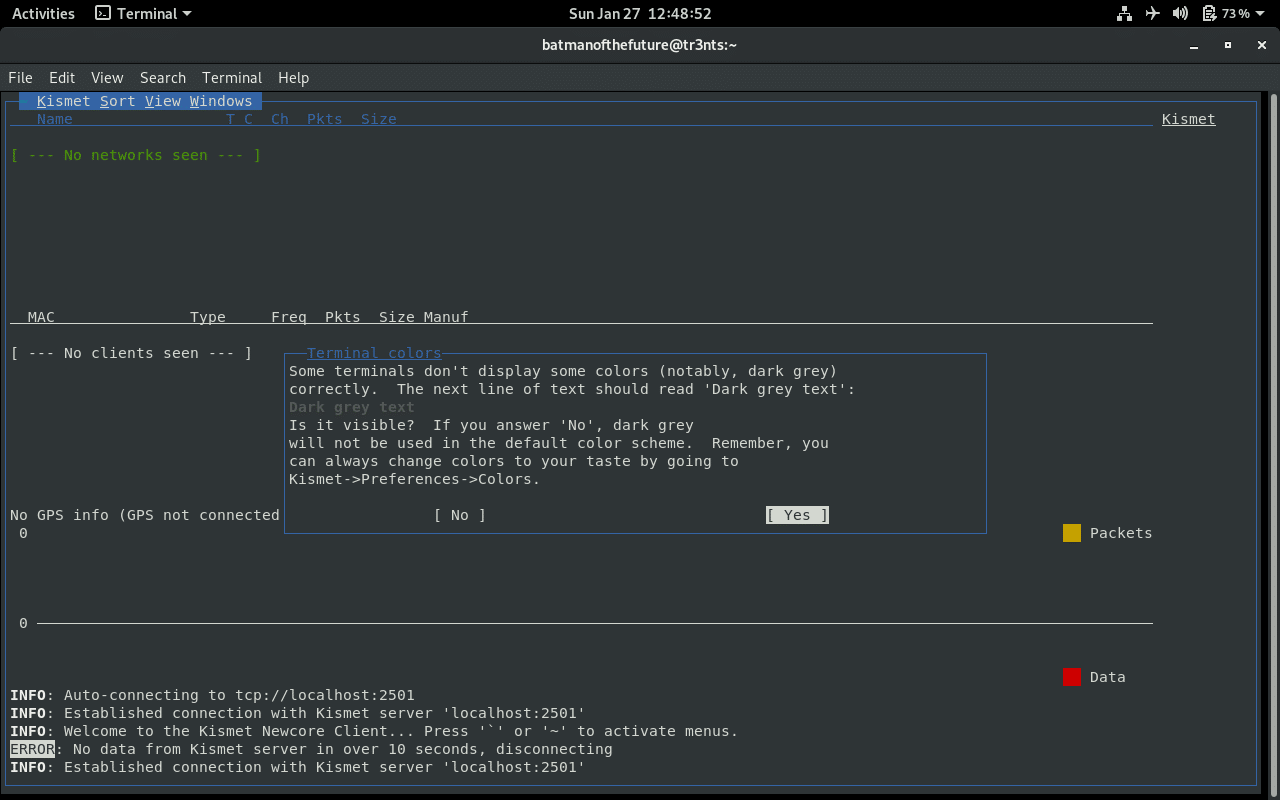

8. Kismet – (Ataques Wireless)

Kismet é uma rede sem fio e detector de dispositivo, sniffer, ferramenta wardriving e estrutura WIDS (detecção de intrusão sem fio). O Kismet funciona com interfaces Wi-Fi, interfaces Bluetooth, alguns hardwares SDR (software defined radio) como o RTLSDR e outros hardwares de captura especializados.

O Kismet funciona no Linux, OSX e, até certo ponto, no Windows 10, sob o framework WSL. No Linux, ele funciona com a maioria das placas Wi-Fi, interfaces Bluetooth e outros dispositivos de hardware. No OSX, ele funciona com as interfaces Wi-Fi integradas e, no Windows 10, ele funciona com as capturas remotas.