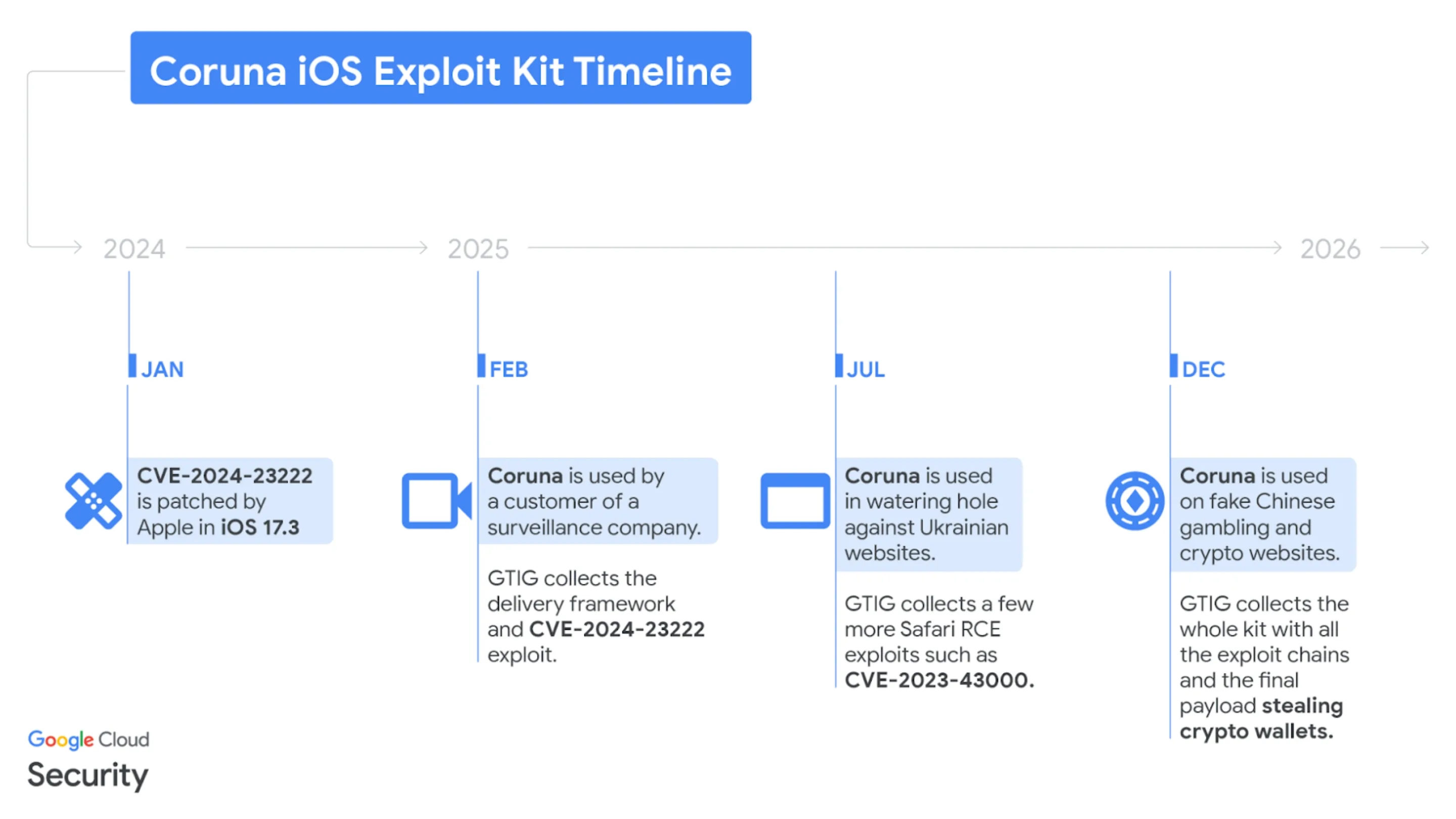

A descoberta do kit de exploração Coruna no iOS pelo time de segurança do Google quebrou uma das percepções mais consolidadas do mercado mobile, a de que o iPhone estaria praticamente imune a campanhas sofisticadas em larga escala. Batizado também de CryptoWaters, o conjunto revelou uma operação com 23 exploits organizados em 5 cadeias de ataque, capazes de atingir dispositivos do iOS 13 ao iOS 17.2.1.

O caso chama atenção não apenas pela complexidade técnica, mas pela sua trajetória. O que começou como ferramenta associada a operações de espionagem estatal evoluiu para uso por um grupo criminoso chinês identificado como UNC6691, com foco direto em fraudes e roubo de criptomoedas.

Esse episódio expõe um mercado silencioso e lucrativo, o de exploits reaproveitados. Ferramentas criadas com recursos governamentais acabam circulando no submundo digital, sendo adaptadas para novos alvos e finalidades.

Anatomia do kit de exploração Coruna no iOS: como 23 falhas atuam em conjunto

O kit de exploração Coruna no iOS não depende de uma única vulnerabilidade. Ele funciona como uma plataforma modular que combina diferentes falhas para aumentar a taxa de sucesso do ataque.

A infecção começa com um carregador em JavaScript, executado por meio de páginas maliciosas. Esse script realiza uma detalhada impressão digital do dispositivo, coletando informações como:

- Modelo do iPhone ou iPad

- Versão exata do iOS

- Configurações de segurança ativas

- Presença do Modo de Bloqueio

Com esses dados, o sistema seleciona automaticamente a cadeia de exploração mais adequada. Isso reduz falhas visíveis e aumenta a eficiência da campanha.

Em vez de disparar exploits aleatoriamente, o kit adapta a ofensiva ao perfil do dispositivo, o que demonstra alto grau de engenharia e planejamento.

O papel do WebKit na exploração do Coruna

O ponto central da ofensiva é o WebKit, motor de renderização utilizado pelo Safari e por todos os navegadores no ecossistema da Apple. Ao explorar falhas críticas nesse componente, o kit consegue execução remota de código diretamente pelo navegador.

Entre as cadeias internas identificadas estavam:

- Neutron, focada em corrupção de memória no WebKit

- Sparrow, especializada em contornar a sandbox do sistema

- Rocket, voltada ao escalonamento de privilégios no kernel

Algumas vulnerabilidades exploradas incluíam:

- CVE-2024-23222, que permitia execução arbitrária via manipulação de objetos JavaScript

- CVE-2024-23296, associada à corrupção de memória com possível fuga de sandbox

- CVE-2023-42916, usada para contornar restrições do WebKit

Essas falhas afetavam versões do sistema entre o iOS 13 e o iOS 17.2.1, ampliando significativamente o alcance do ataque.

Após a execução inicial, o kit carregava módulos adicionais para persistência temporária e coleta de dados sensíveis.

Da espionagem estatal ao cibercrime financeiro

O histórico do kit de exploração Coruna no iOS é um dos pontos mais alarmantes. Inicialmente associado a operações sofisticadas ligadas a interesses nos Estados Unidos e na Rússia, o conjunto teria sido usado para monitoramento e vigilância direcionada.

Com o tempo, partes da infraestrutura passaram a circular em ambientes clandestinos. O grupo UNC6691 adaptou o código para monetização direta, abandonando a espionagem e focando em lucro.

O principal acréscimo foi o PlasmaLoader, um módulo responsável por instalar componentes especializados em roubo de ativos digitais.

Entre os alvos estavam carteiras amplamente utilizadas como:

- MetaMask

- Exodus

O malware buscava frases-semente, credenciais armazenadas e sessões autenticadas. Em alguns cenários, também realizava injeção de código para capturar dados em tempo real.

Essa migração do uso estatal para o crime organizado demonstra como a cadeia de vulnerabilidades pode escapar do controle original e ganhar novas finalidades.

Como se proteger contra o kit de exploração Coruna no iOS

Apesar da sofisticação, há formas eficazes de reduzir o risco.

O Modo de Bloqueio, recurso avançado introduzido pela Apple, mostrou-se eficaz ao restringir funcionalidades exploráveis do WebKit, como compilação JIT de JavaScript. Isso limita severamente as cadeias utilizadas pelo Coruna.

Além disso:

- Dispositivos atualizados após o iOS 17.2.1 corrigem as falhas exploradas

- A navegação privada reduz persistência e dificulta o encadeamento de exploits

- Atualizações de segurança bloqueiam os CVEs identificados

Boas práticas recomendadas:

- Manter o iOS sempre atualizado.

- Ativar o Modo de Bloqueio se você lida com criptomoedas ou informações sensíveis.

- Evitar clicar em links desconhecidos recebidos por SMS, e-mail ou redes sociais.

- Utilizar autenticação multifator em carteiras digitais.

Para profissionais de segurança, o caso reforça a importância de monitoramento contínuo e análise comportamental de tráfego.

Conclusão: segurança exige atualização constante

O caso do kit de exploração Coruna no iOS marca o fim definitivo da ideia de segurança baseada apenas em ecossistema fechado. A sofisticação da operação, com múltiplas cadeias e reaproveitamento criminoso, mostra que o cenário móvel está cada vez mais profissionalizado.

Não existe plataforma imune, existe dispositivo atualizado e usuário consciente. Verifique agora mesmo a versão do seu iPhone ou iPad, considere ativar o Modo de Bloqueio e compartilhe nos comentários se você já adotou medidas extras de proteção.