Uma campanha de malware está mirando em repositórios GitHub para espalhar ladrão de informações. Pesquisadores de segurança cibernética descobriram vários repositórios GitHub que hospedam software crackeado que são usados ??para eliminar o RisePro.

Campanha de malware mira em repositórios GitHub

Os pesquisadores da G-Data encontraram pelo menos 13 desses repositórios no Github que hospedam software crackeado projetado para entregar o ladrão de informações RisePro. Os especialistas notaram que esta campanha foi denominada “gitgub” pelos seus operadores. Os pesquisadores iniciaram a investigação seguindo a história da Arstechnica sobre repositórios maliciosos no Github.

Os especialistas criaram uma ferramenta de caça a ameaças que lhes permitiu identificar os repositórios envolvidos nesta campanha. Os pesquisadores notaram que todos os repositórios eram repositórios recém-criados que levavam ao mesmo link de download.

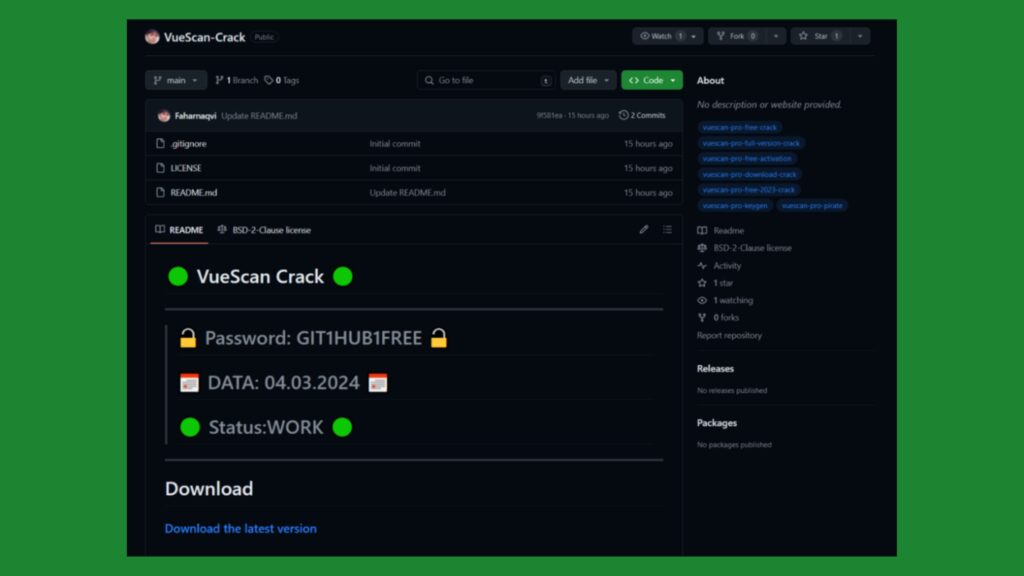

“Identificamos pelo menos 13 desses repositórios pertencentes a uma campanha de ladrão RisePro que foi chamada de “gitgub” pelos atores da ameaça. Os repositórios são semelhantes, apresentando um arquivo README.md com a promessa de software crackeado gratuito. Círculos verdes e vermelhos são comumente usados ??no Github para exibir o status de compilações automáticas”.

“Os atores de ameaças do Gitgub adicionaram quatro círculos Unicode verdes ao seu README.md que fingem exibir um status junto com uma data atual e fornecer uma sensação de legitimidade e atualidade”, disse o G-Data.

Abaixo está a lista de repositórios Github utilizados nesta campanha, que já foram retirados do ar pelo Github:

- Andreastanaj/AVAST;

- andreastanaj/Sound-Booster;

- aymenkort1990/fabfilter;

- BenWebsite/-IObit-Smart-Defrag-Crack;

- Faharnaqvi/VueScan-Crack;

- javisolis123/Voicemod;

- lolusuário/AOMEI-Backupper;

- lolusuário/Daemon-Tools;

- lolusuário/EaseUS-Partition-Master;

- lolusuário/SOOTHE-2;

- mostofakamaljoy/ccleaner;

- rik0v/ManyCam;

- Roccinhu/Tenorshare-Reiboot;

- Roccinhu/Tenorshare-iCareFone;

- True-Oblivion/AOMEI-Partition-Assistant;

- vaibhavshiledar/droidkit;

- vaibhavshiledar/TOON-BOOM-HARMONY.

Todos os repositórios usaram o mesmo link de download: hxxps://digitalxnetwork[.]com/INSTALLER%20PA$$WORD%20GIT1HUB1FREE.rar.

Repositórios GitHub

Um repositório é o elemento mais básico do GitHub. É um lugar onde você pode armazenar seu código, seus arquivos e o histórico de revisão de cada arquivo. Os repositórios podem ter vários colaboradores e podem ser públicos ou particulares.

Ao criar um repositório, você pode optar por tornar o repositório público ou privado. Os repositórios em organizações que usam GitHub Enterprise Cloud e são propriedade de uma conta corporativa também podem ser criados com visibilidade interna.

Infelizmente, esses ambientes estão sendo utilizados para atividades maliciosas, como a distribuiçõa de malware, por exemplo. Esperamos que essas campanhas de malware que utilizam repositórios GitHub para espalhar ladrão de informações seja mitigada o mais rápido possível. Precisamos ficar mais atentos em qualquer “conexão” com a internet, para que nossas informações não sejam vazadas e caiamos em golpes. Fique sempre atento!