Descobertos 38 clones do jogo Minecraft em dispositivos infectados pelo Google Play com o adware Android HiddenAds. Os aplicativos carregavam furtivamente anúncios em segundo plano para gerar receita para seus operadores.

Minecraft

Minecraft é um popular jogo sandbox com 140 milhões de jogadores ativos mensais, que vários editores de jogos tentaram recriar. O adware oculto de jogos semelhantes ao Minecraft foi baixado por cerca de 35 milhões de usuários do Android em todo o mundo, principalmente dos Estados Unidos, Canadá, Coreia do Sul e Brasil.

Esses usuários não perceberam a atividade maliciosa de adware realizada em segundo plano, pois podiam jogar os jogos conforme prometido. Além disso, qualquer possível superaquecimento, aumento de dados de rede ou consumo de bateria causado pelo carregamento de muitos anúncios pode ser percebido como causado pelo jogo.

O conjunto de adware foi descoberto pela equipe de pesquisa móvel da McAfee (Via: Bleeping Computer), um membro da App Defense Alliance criada para proteger o Google Play de todos os tipos de ameaças.

Aplicativos Android clones do Minecraft com adware

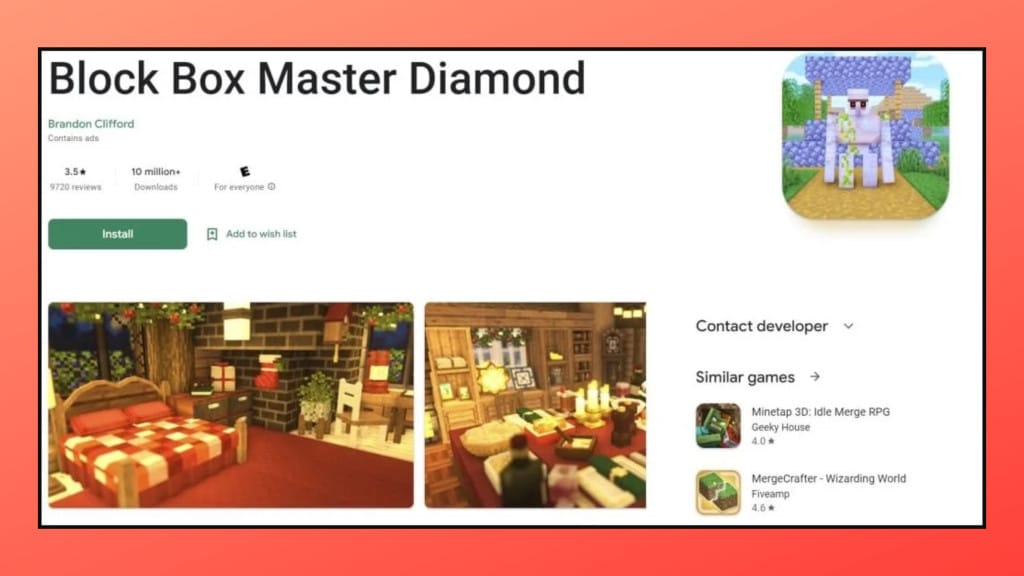

Após o relatório e todos os aplicativos foram relatados e posteriormente removidos da loja agora, com os aplicativos mais baixados deste conjunto malicioso listados abaixo:

- Block Box Master Diamond – 10 milhões de downloads;

- Craft Sword Mini Fun – 5 milhões de downloads;

- Block Box Skyland Sword – 5 milhões de downloads;

- Craft Monster Crazy Sword – 5 milhões de downloads;

- Block Pro Forrest Diamond – 1 milhão de downloads;

- Block Game Skyland Forrest – 1 milhão de downloads;

- Block Rainbow Sword Dragon – 1 milhão de downloads;

- Craft Rainbow Mini Builder – 1 milhão de downloads;

- Block Forrest Tree Crazy – 1 milhão de downloads.

Os anúncios são carregados em segundo plano assim que o usuário inicia o jogo, mas nada é exibido na tela do jogo. A análise do tráfego de rede, no entanto, mostra a troca de vários pacotes questionáveis gerados por bibliotecas de anúncios do Google, AppLovin, Unity e Supersonic, entre outros.

A McAfee relata que os pacotes de rede iniciais em vários dos aplicativos compartilham estruturas semelhantes, usando “3.txt” como o caminho na forma de “https://(random).netlify.app/3.txt”, embora os domínios em cada aplicativo são diferentes. Isso, em combinação com os nomes semelhantes dos jogos, sugere uma possível conexão entre eles, tornando provável que o mesmo autor tenha criado os aplicativos. No entanto, a McAfee não menciona explicitamente nenhum link definitivo.

Embora os aplicativos de adware não sejam considerados particularmente perigosos para os usuários, eles podem reduzir o desempenho de um dispositivo móvel, aumentar as preocupações com a privacidade e até mesmo criar brechas de segurança que podem expor os usuários a infecções mais desagradáveis.