A confiança em repositórios como o PyPI sofreu um novo abalo após o comprometimento da biblioteca LiteLLM, amplamente usada em integrações com IA. Em março de 2026, versões adulteradas foram publicadas com código malicioso capaz de roubar credenciais em texto claro, afetando diretamente máquinas de desenvolvedores. O incidente reforça o risco crescente de ataques à cadeia de suprimentos e mostra por que o ambiente local virou alvo prioritário.

O que aconteceu com o LiteLLM comprometido no PyPI

As versões 1.82.7 e 1.82.8 do LiteLLM foram distribuídas com código malicioso embutido no PyPI. Durante a instalação, scripts ocultos eram executados automaticamente, iniciando a coleta de dados sensíveis.

O malware foi projetado para agir de forma silenciosa, vasculhando arquivos locais, variáveis de ambiente e históricos de terminal em busca de credenciais, como tokens de API, chaves de acesso e configurações sensíveis.

Esses dados eram então enviados para servidores controlados pelos invasores, sem qualquer sinal visível para o usuário.

Imagem: TheHackerNews

O efeito cascata no ecossistema

O impacto se ampliou rapidamente porque o LiteLLM é utilizado como dependência por outras bibliotecas populares, como dspy, opik e crawl4ai.

Isso significa que projetos que nunca instalaram diretamente o pacote comprometido também ficaram expostos. Esse efeito em cadeia é típico de ataques à cadeia de suprimentos, onde um único ponto comprometido afeta todo o ecossistema.

Por que a máquina do desenvolvedor virou alvo principal

O comprometimento do LiteLLM evidencia uma mudança estratégica dos atacantes: o foco agora está nas máquinas locais.

Esses ambientes concentram grande quantidade de segredos, incluindo:

- Chaves SSH

- Credenciais de serviços em nuvem

- Tokens de APIs de IA

- Arquivos

.envcom dados sensíveis

Além disso, práticas comuns como reutilização de tokens e armazenamento em texto claro aumentam o risco.

Na prática, o endpoint do desenvolvedor oferece acesso direto a múltiplos sistemas críticos, tornando-se um alvo altamente valioso.

Como se proteger contra roubo de credenciais

Proteger o ambiente local exige uma abordagem ativa e contínua. Veja as principais medidas recomendadas.

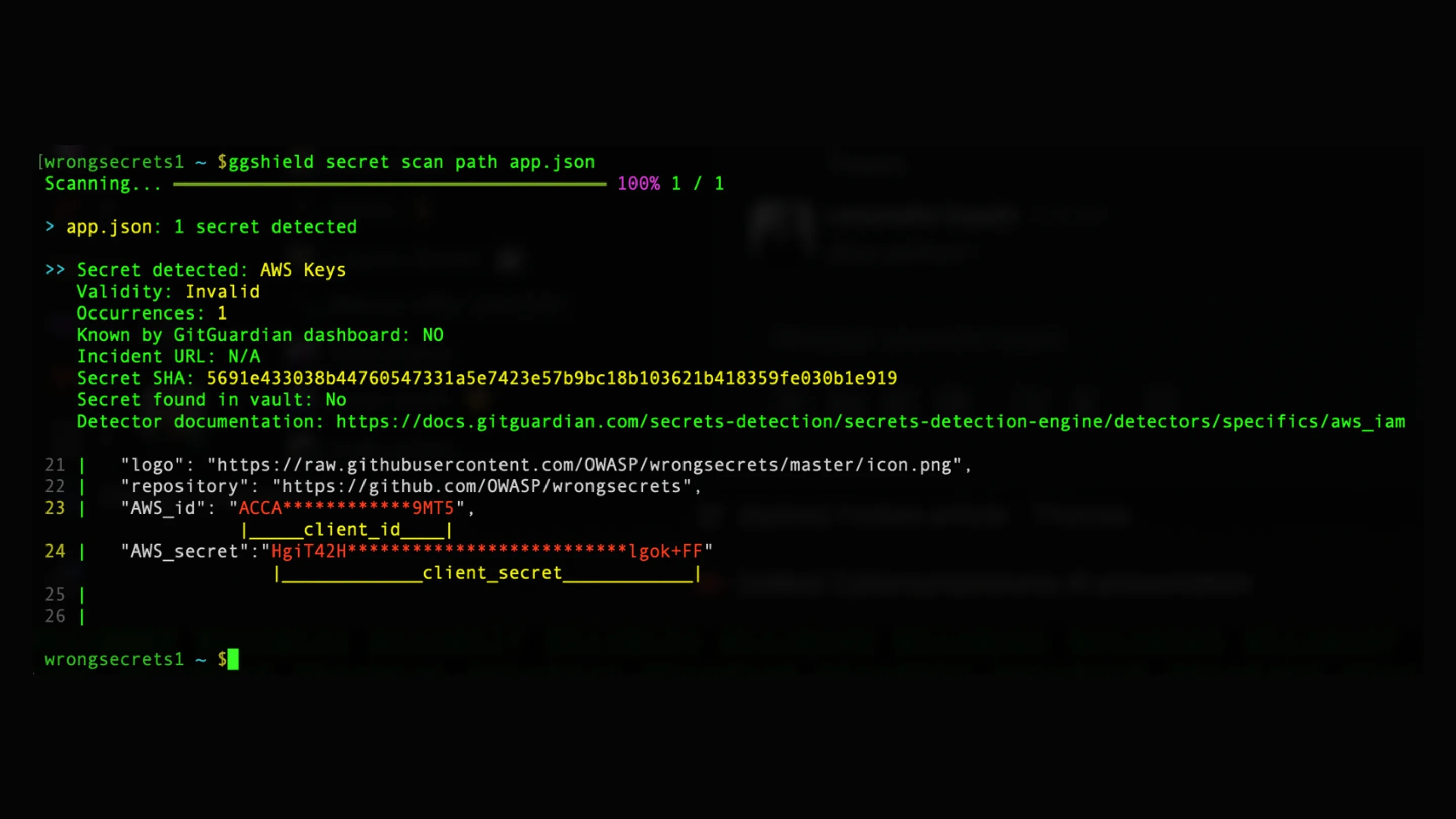

Varredura de segredos e hooks de pré-commit

Ferramentas como ggshield ajudam a identificar credenciais antes que sejam expostas.

Integrar essas soluções ao fluxo de desenvolvimento, especialmente com hooks de pré-commit, evita que informações sensíveis sejam versionadas ou compartilhadas acidentalmente.

Substituição de segredos estáticos por credenciais temporárias

O uso de credenciais estáticas deve ser evitado sempre que possível.

Tecnologias como OIDC permitem autenticação sem armazenamento de segredos locais, enquanto soluções como SPIFFE fornecem identidades dinâmicas e efêmeras.

Isso reduz drasticamente o impacto de um eventual vazamento.

Atenção aos agentes de IA locais

Agentes de IA que operam localmente, como projetos do tipo OpenClaw, podem armazenar informações sensíveis em memória persistente.

Se comprometidos, esses sistemas podem se tornar um vetor de exfiltração contínua de dados.

A recomendação é limitar permissões e evitar armazenar credenciais nesses ambientes.

Uso de honeytokens para detecção precoce

Os honeytokens são credenciais falsas inseridas estrategicamente para detectar invasores.

Quando utilizados, geram alertas imediatos, permitindo identificar acessos não autorizados rapidamente.

Essa técnica complementa outras camadas de segurança e melhora a capacidade de resposta.

Conclusão: segurança começa na máquina do desenvolvedor

O caso do LiteLLM comprometido no PyPI mostra que a segurança moderna precisa ir além da infraestrutura tradicional.

As máquinas de desenvolvedores devem ser tratadas como ativos críticos, pois concentram acesso a múltiplos serviços e dados sensíveis.

Adotar práticas como varredura de segredos, uso de credenciais temporárias e monitoramento ativo não é mais opcional.

Revisar agora seu ambiente pode ser a diferença entre segurança e comprometimento.