A equipe de desenvolvimento do plugin Ninja Forms WordPress corrigiu uma falha de segurança de alta gravidade. Ela pode permitir que invasores assumam o controle de sites.

Os desenvolvedores por trás do plugin Ninja Forms WordPress abordaram uma vulnerabilidade de falsificação de solicitação entre sites (CSRF) que pode levar a ataques de Stored Cross-Site Scripting (Stored XSS).

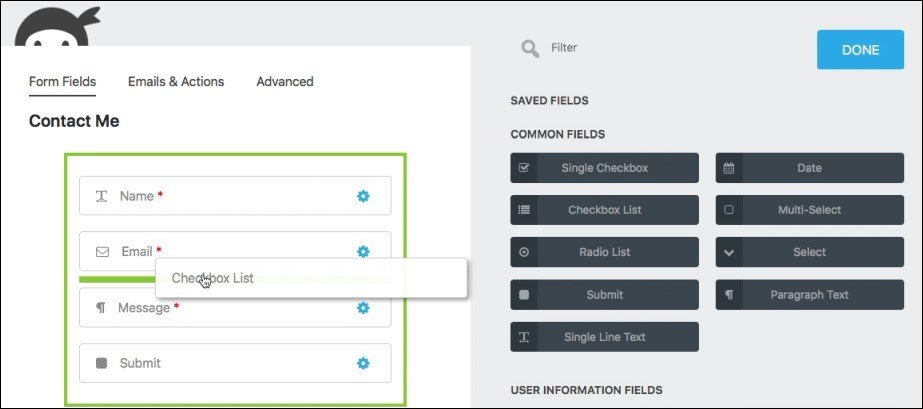

O Ninja Forms é um plugin do construtor de formulários do WordPress que permite aos usuários criar formulários complexos com facilidade em apenas alguns minutos.

Atualmente, o plugin do WordPress tem mais de 1 milhão de instalações; a falha afeta todas as versões do Ninja Forms até 3.4.24.2.

Mais de 800 mil sites WordPress estão em risco devido a uma falha no plugin Ninja Forms

O problema poderia ser explorado por invasores para injetar código malicioso e invadir sites. Além disso, ele foi classificado como uma falha de segurança de alta gravidade (pontuação 8,8 no CVSS).

Um post da WordFence diz:

Em 27 de abril de 2020, a equipe da Wordfence Threat Intelligence descobriu uma vulnerabilidade de falsificação de solicitação entre sites (CSRF) no Ninja Forms, um plugin do WordPress com mais de 1 milhão de instalações. Essa vulnerabilidade pode permitir que um invasor induza um administrador a importar um formulário de contato contendo JavaScript malicioso e substitua qualquer formulário de contato existente pela versão maliciosa.

Assim, no cenário de ataque, os hackers levam os administradores do WordPress a clicar em links especialmente criados. Estes links injetam o código JavaScript malicioso como parte de um formulário de contato recém-importado.

Dessa maneira, o post continua:

Se um invasor conseguir convencer um administrador a clicar em um link criado, ele poderá falsificar uma solicitação usando a sessão desse administrador e importar um formulário que contenha JavaScript malicioso no site. Pior ainda, foi possível substituir qualquer formulário existente no site por um desses formulários importados.

Por fim, no momento da redação deste artigo, mais de 800.000 sites do WordPress ainda estão usando versões vulneráveis do plugin.

Fonte: Security Affairs