O enorme interesse global pela internet via satélite da Starlink está sendo explorado por criminosos digitais. Pesquisadores de segurança identificaram uma nova campanha que distribui o malware BeatBanker, uma ameaça para Android disfarçada como aplicativo oficial do serviço de internet da empresa.

O malware BeatBanker tem como foco principal usuários brasileiros e utiliza técnicas sofisticadas para roubar dados financeiros, espionar atividades do aparelho e até minerar criptomoedas sem que a vítima perceba. O golpe começa com páginas falsas que imitam a Google Play Store, convencendo o usuário a instalar um APK aparentemente legítimo relacionado à Starlink.

O risco é real porque muitas pessoas ainda instalam aplicativos fora da loja oficial do Android. Esse hábito abre caminho para trojans bancários, spywares e outras ameaças capazes de assumir controle total do dispositivo.

Neste artigo, você vai entender como funciona o BeatBanker, quais técnicas de evasão ele utiliza e como usuários brasileiros podem se proteger dessa nova ameaça.

O que é o malware BeatBanker e como ele infecta o Android

O malware BeatBanker é um trojan bancário para Android que se disfarça de aplicativo relacionado à Starlink para enganar usuários interessados na tecnologia de internet via satélite.

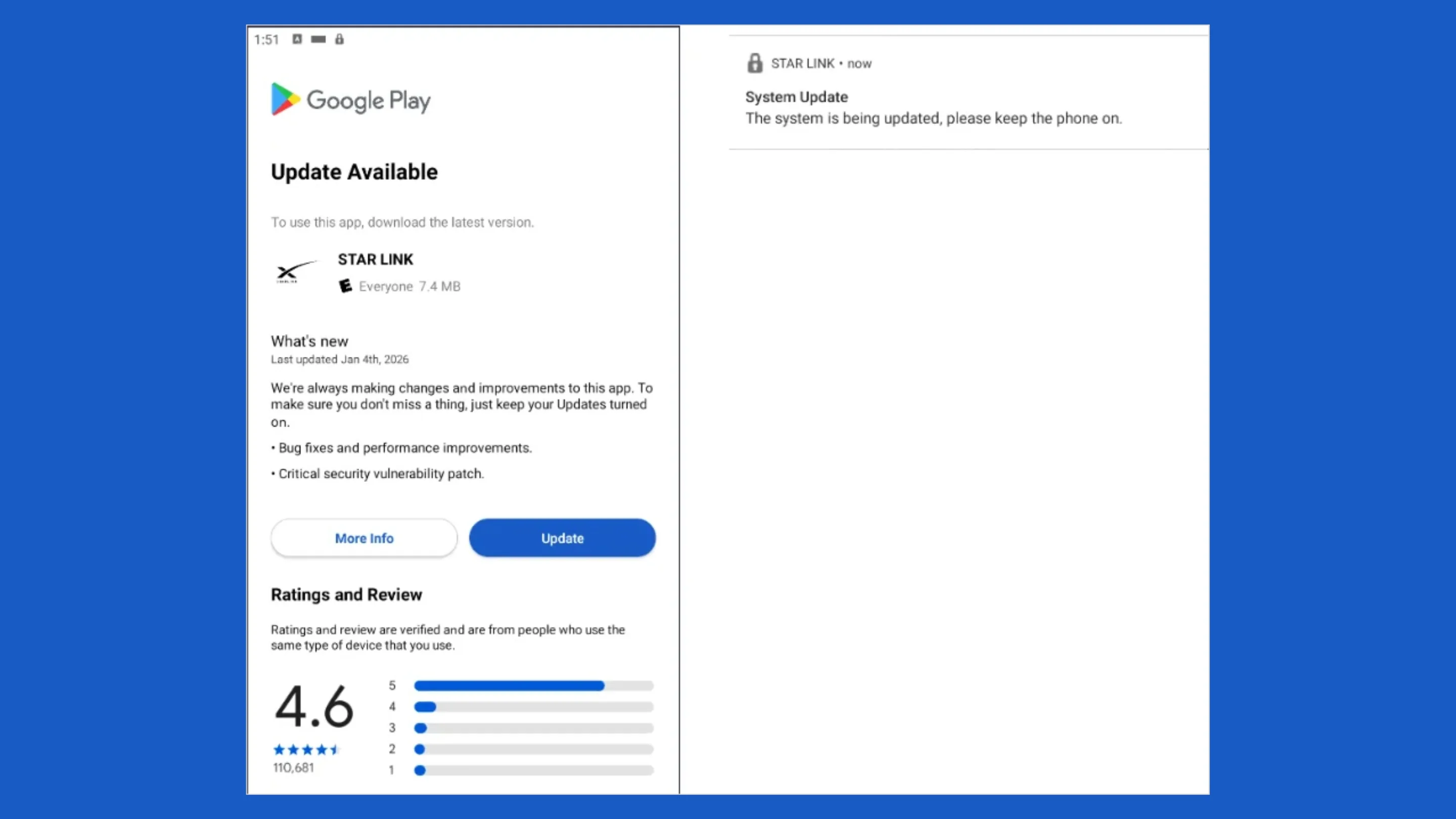

A campanha maliciosa começa com anúncios, mensagens ou páginas falsas que simulam a Google Play Store. Nessas páginas, o usuário encontra um suposto aplicativo da Starlink com aparência profissional e descrições convincentes.

Quando o APK é baixado e instalado manualmente, o aplicativo solicita permissões aparentemente comuns. No entanto, essas permissões permitem que o malware execute ações avançadas dentro do sistema Android.

Depois da instalação, o aplicativo falso inicia a comunicação com servidores controlados por criminosos. A partir desse momento, o dispositivo passa a ser monitorado e manipulado remotamente.

Esse tipo de estratégia é comum em trojans bancários, que exploram o interesse do público por marcas conhecidas para aumentar a taxa de infecção.

Imagem: Kaspersky

O perigo do trojan BTMOB RAT

Um dos componentes mais perigosos do malware BeatBanker é o BTMOB RAT, um Remote Access Trojan que permite controle praticamente total do smartphone infectado.

Com o BTMOB RAT, os criminosos podem:

• Monitorar atividades do usuário

• Capturar informações bancárias

• Ler mensagens SMS

• Registrar pressionamentos de teclas

• Espionar aplicativos financeiros

• Executar comandos remotamente

Na prática, o smartphone passa a funcionar como uma ferramenta controlada pelos atacantes. Isso significa que dados sensíveis, como credenciais bancárias e códigos de autenticação, podem ser interceptados sem que o usuário perceba.

Persistência inusitada: o uso de áudio MP3 para enganar o sistema

Um detalhe técnico curioso do malware BeatBanker é sua técnica de persistência baseada em arquivo de áudio.

O malware cria um arquivo chamado output8.mp3 no sistema do dispositivo. À primeira vista, ele parece ser apenas um arquivo de música ou áudio comum.

Na realidade, esse arquivo é utilizado para manter um serviço ativo em segundo plano chamado KeepAliveServiceMediaPlayback.

Esse serviço usa o mecanismo de reprodução de mídia do Android para permanecer rodando continuamente. Como aplicativos de mídia costumam executar tarefas em segundo plano sem levantar suspeitas, essa técnica ajuda o malware a evitar detecção.

Além disso, o uso de um arquivo MP3 como parte do mecanismo de persistência dificulta a identificação da ameaça por usuários comuns e até por algumas ferramentas de segurança.

Essa abordagem mostra como os criadores do malware BeatBanker estão explorando funções legítimas do sistema Android para esconder suas atividades maliciosas.

Mineração de Monero e roubo de dados bancários

Além de espionagem e roubo de dados financeiros, o malware BeatBanker também pode transformar o smartphone infectado em um minerador de criptomoedas.

O malware utiliza o minerador XMRig, uma ferramenta conhecida no mundo da mineração de criptomoedas, para gerar a moeda digital Monero.

A Monero é frequentemente usada em atividades criminosas por causa de seu alto nível de anonimato nas transações.

Para evitar suspeitas, o malware implementa uma técnica interessante. Ele monitora constantemente a temperatura da bateria do smartphone.

Se o aparelho começar a aquecer demais, o minerador reduz ou interrompe a atividade temporariamente. Isso ajuda a evitar sinais evidentes de comprometimento, como superaquecimento ou consumo anormal de energia.

Enquanto isso, em segundo plano, o malware continua coletando informações financeiras e dados pessoais da vítima.

Essa combinação de trojan bancário e minerador de criptomoeda transforma o malware BeatBanker em uma ameaça particularmente lucrativa para criminosos.

Como se proteger do malware BeatBanker no Brasil

Usuários brasileiros podem reduzir significativamente o risco de infecção seguindo algumas práticas básicas de segurança digital.

A primeira e mais importante é evitar instalar aplicativos fora da loja oficial. A Google Play Store possui mecanismos de verificação que reduzem a chance de malware.

Outra medida essencial é manter o Google Play Protect ativado no dispositivo. Esse sistema verifica aplicativos instalados e pode detectar comportamentos suspeitos.

Também é importante prestar atenção às permissões solicitadas pelos aplicativos. Um aplicativo que pede acesso a SMS, armazenamento, contatos e acessibilidade ao mesmo tempo pode ser um sinal de alerta.

Outras boas práticas incluem:

• manter o Android atualizado

• instalar aplicativos apenas de desenvolvedores confiáveis

• evitar clicar em links recebidos por mensagens ou redes sociais

• usar soluções de segurança móvel quando possível

Essas medidas simples ajudam a bloquear ataques que exploram engenharia social e downloads de APKs maliciosos.

Conclusão e o futuro das ameaças móveis

O caso do malware BeatBanker mostra como campanhas de malware para Android estão se tornando cada vez mais sofisticadas.

Criminosos digitais não dependem apenas de falhas técnicas. Eles exploram marcas populares, como a Starlink, para manipular o comportamento dos usuários e aumentar o número de vítimas.

Com técnicas avançadas como persistência via MP3, controle remoto com BTMOB RAT e mineração furtiva de Monero com XMRig, esse tipo de ameaça combina espionagem, fraude financeira e exploração de recursos do dispositivo.

Para usuários brasileiros, a principal defesa continua sendo a informação e o cuidado ao instalar aplicativos. Sempre que um aplicativo for baixado fora da Google Play Store, o risco de infecção aumenta significativamente.

Compartilhar esse tipo de alerta também é importante. Quanto mais pessoas souberem sobre golpes como o malware BeatBanker, menor será o impacto dessas campanhas maliciosas.