A integração entre celular e computador nunca foi tão conveniente, especialmente com o Microsoft Phone Link, que permite acessar mensagens, notificações e até chamadas diretamente no Windows. No entanto, essa praticidade virou alvo de uma nova ameaça: o Malware CloudZ. Esse RAT (Remote Access Trojan) utiliza um plugin chamado Pheno para explorar essa integração e roubar códigos OTP e mensagens SMS sem precisar comprometer o smartphone. O resultado é um cenário preocupante, onde a segurança de contas online pode ser comprometida diretamente pelo PC.

Neste artigo, você vai entender como o Malware CloudZ funciona, por que ele representa um risco real e o que fazer para se proteger.

Como o malware CloudZ invade o Windows

O Malware CloudZ se destaca por usar técnicas sofisticadas de engenharia social e evasão. A infecção geralmente começa com uma falsa atualização de software, muitas vezes disfarçada como uma atualização do ScreenConnect, ferramenta legítima de acesso remoto bastante utilizada em ambientes corporativos.

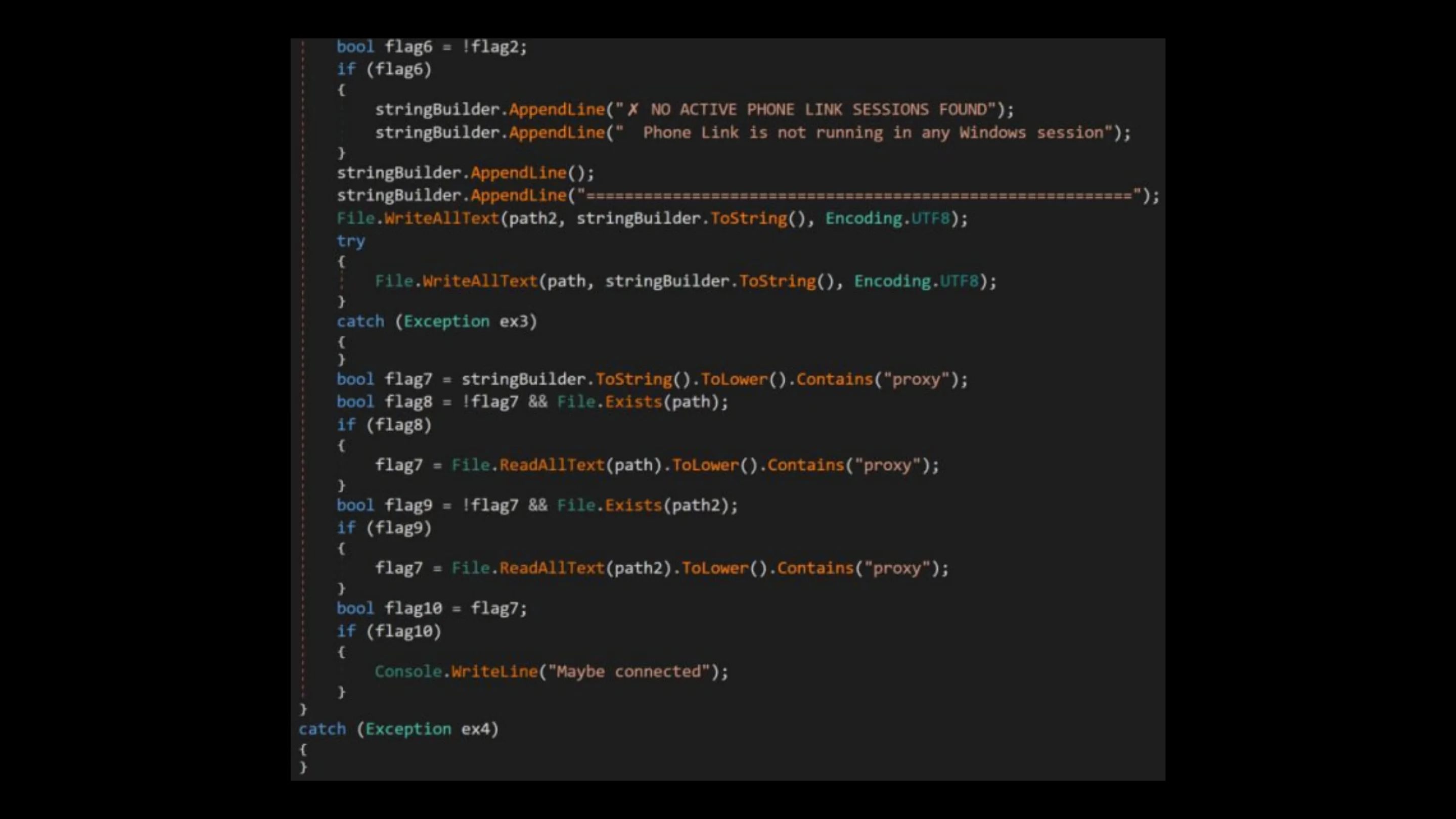

Ao executar o arquivo malicioso, o sistema é infectado por componentes desenvolvidos em Rust e .NET, o que dificulta a análise e detecção por antivírus tradicionais. Essa combinação permite que o malware seja altamente modular e eficiente.

Outro ponto crítico é o uso de técnicas de evasão de sandbox. O Malware CloudZ consegue identificar ambientes virtuais ou de análise, alterando seu comportamento para evitar ser detectado por pesquisadores de segurança. Isso aumenta significativamente sua taxa de sucesso em ataques reais.

Após a infecção, o malware estabelece persistência no sistema e inicia a comunicação com servidores de comando e controle (C2), preparando o terreno para o roubo de dados sensíveis.

O papel do plugin Pheno e o banco de dados SQLite

O grande diferencial do ataque está no uso do plugin Pheno, que atua como uma extensão dentro da operação do Malware CloudZ. Em vez de atacar diretamente o celular da vítima, o Pheno explora o próprio Microsoft Phone Link.

Esse aplicativo sincroniza dados do smartphone com o computador, armazenando informações localmente em bancos de dados SQLite. Entre esses dados estão mensagens SMS e notificações, incluindo códigos de autenticação OTP.

O plugin Pheno acessa diretamente esses bancos de dados SQLite, lendo as informações armazenadas no PC. Isso significa que, mesmo que o celular esteja seguro, o atacante pode interceptar códigos de verificação usados em autenticação de dois fatores.

Na prática, o Windows se torna o ponto fraco da cadeia de segurança. O Malware CloudZ transforma o próprio recurso de integração em uma ferramenta de espionagem.

Por que o SMS como segundo fator de autenticação está em risco

O uso de SMS como segundo fator de autenticação sempre foi considerado uma camada adicional de segurança. No entanto, com ameaças como o Malware CloudZ, essa proteção se torna vulnerável.

Quando os códigos OTP são espelhados no desktop via Microsoft Phone Link, eles deixam de estar restritos ao dispositivo móvel. Isso amplia a superfície de ataque e cria um novo vetor de exploração.

Além disso, o acesso local aos dados via SQLite elimina a necessidade de interceptação de rede ou ataques mais complexos. O atacante simplesmente lê os dados já disponíveis no sistema comprometido.

Esse cenário reforça uma preocupação crescente na área de segurança: o SMS não é mais um método confiável para autenticação forte, especialmente em ambientes onde há integração entre dispositivos.

Como se proteger contra o Malware CloudZ e ameaças semelhantes

Diante desse cenário, adotar boas práticas de segurança é essencial. Algumas medidas podem reduzir significativamente o risco de infecção pelo Malware CloudZ e outras ameaças similares.

Primeiro, evite instalar atualizações fora de canais oficiais. Desconfie de downloads que simulam softwares como ScreenConnect ou qualquer outro aplicativo confiável.

Outra recomendação importante é limitar o uso do Microsoft Phone Link para funções essenciais. Se você não depende diretamente dessa integração, considere desativá-la.

Também é altamente recomendável evitar o uso de SMS como método principal de autenticação. Prefira aplicativos autenticadores ou, melhor ainda, chaves de segurança físicas (hardware), que oferecem proteção muito mais robusta.

Além disso, mantenha seu sistema operacional e antivírus sempre atualizados. Embora o Malware CloudZ use técnicas avançadas, soluções modernas de segurança podem detectar comportamentos suspeitos.

Por fim, fique atento a comportamentos incomuns no sistema, como acessos não autorizados ou execução de processos desconhecidos.

Conclusão e o futuro da segurança no Windows

O surgimento do Malware CloudZ mostra como recursos legítimos podem ser explorados de forma criativa por cibercriminosos. A utilização do plugin Pheno para acessar dados do Microsoft Phone Link revela uma nova fronteira de ataques, onde a integração entre dispositivos se torna um risco.

A principal lição é clara: conveniência e segurança nem sempre caminham juntas. À medida que novas tecnologias surgem, também evoluem as ameaças.

Usuários e profissionais de TI precisam reavaliar práticas de segurança, especialmente no uso de autenticação baseada em SMS e integração entre dispositivos.