O ecossistema de desenvolvimento moderno depende fortemente de colaboração aberta, automação e integração contínua. No entanto, essa mesma infraestrutura que acelera a inovação também pode ser explorada por atacantes. Uma nova campanha envolvendo o malware GlassWorm está demonstrando exatamente isso, utilizando tokens roubados do GitHub para modificar projetos legítimos e inserir código malicioso de forma quase invisível.

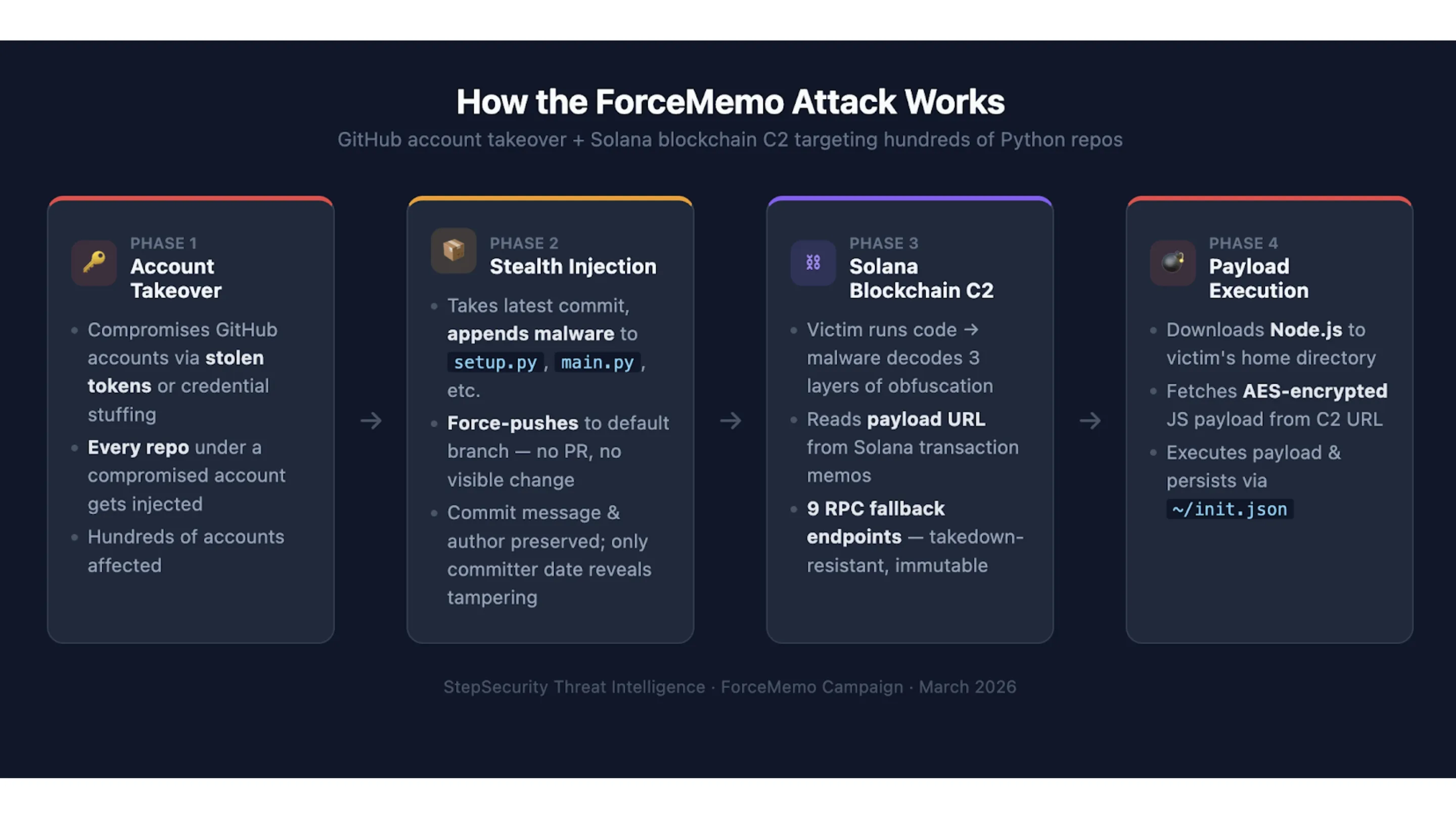

O aspecto mais preocupante dessa campanha é que commits aparentemente legítimos podem esconder código malicioso, sem levantar suspeitas imediatas. O ataque, identificado como ForceMemo, evoluiu rapidamente e agora combina roubo de credenciais, extensões comprometidas e técnicas avançadas de ofuscação para infiltrar código em repositórios Python amplamente utilizados.

Para desenvolvedores e administradores de sistemas, o risco é significativo. Projetos comprometidos podem levar à distribuição involuntária de malware por meio de pacotes PyPI, downloads diretos ou clones de repositórios infectados. Isso transforma a cadeia de suprimentos de software em um vetor de ataque altamente eficaz, capaz de atingir milhares de usuários com apenas algumas linhas de código malicioso inseridas silenciosamente.

O que é a campanha ForceMemo e como o GlassWorm evoluiu

A campanha associada ao malware GlassWorm começou a ser observada em 2025 como um malware focado na cadeia de suprimentos de software. Na época, os ataques se concentravam principalmente na distribuição de pacotes comprometidos em repositórios públicos.

Em 2026, no entanto, os operadores do malware ampliaram significativamente sua estratégia. A nova fase do ataque, conhecida como ForceMemo, passou a explorar diretamente contas de desenvolvedores e repositórios legítimos hospedados no GitHub.

Essa mudança representa uma evolução perigosa. Em vez de depender apenas da publicação de pacotes falsos, os atacantes agora conseguem modificar repositórios reais, inserindo código malicioso em projetos que já possuem usuários confiantes.

Essa técnica aumenta drasticamente as chances de infecção, pois desenvolvedores frequentemente confiam em bibliotecas populares e raramente revisam cada alteração no histórico do código.

O papel das extensões maliciosas no VS Code e Cursor

Um dos vetores mais preocupantes do ataque envolve extensões comprometidas ou maliciosas para VS Code e a ferramenta de desenvolvimento com IA Cursor.

Essas extensões podem solicitar permissões amplas dentro do ambiente de desenvolvimento, incluindo acesso ao GitHub CLI, arquivos locais e tokens de autenticação armazenados no sistema. Uma vez instaladas, elas conseguem capturar tokens de acesso pessoal do GitHub sem que o usuário perceba.

Com essas credenciais em mãos, os atacantes passam a ter controle suficiente para interagir com repositórios da vítima, criar commits e manipular branches. Em muitos casos, os desenvolvedores não percebem que suas credenciais foram comprometidas até que atividades suspeitas sejam detectadas no histórico do projeto.

Essa abordagem transforma o próprio ambiente de desenvolvimento em uma porta de entrada para a cadeia de ataque.

Roubo de tokens e a técnica de “Force Push” silencioso

Depois de obter os tokens do GitHub, os operadores do malware GlassWorm utilizam uma técnica conhecida como force push para alterar o histórico de commits.

O force push permite substituir versões anteriores do repositório, reescrevendo o histórico Git. Quando combinado com permissões administrativas ou acesso direto a branches principais, essa técnica pode ser usada para inserir código malicioso sem gerar conflitos visíveis.

Em muitos casos, os atacantes adicionam apenas algumas linhas de código aparentemente inofensivas em arquivos existentes. Isso torna a alteração difícil de detectar, especialmente em projetos grandes ou com múltiplos colaboradores.

Além disso, o ataque pode ocorrer em horários incomuns ou em commits automatizados, fazendo com que a modificação pareça parte de um fluxo normal de desenvolvimento.

Anatomia do ataque: Do código ofuscado à rede Solana

Uma das características técnicas mais sofisticadas da campanha ForceMemo é o uso extensivo de ofuscação de código. Em vários casos analisados por pesquisadores de segurança, o código inserido nos repositórios aparece codificado em Base64, dificultando a identificação imediata de sua função real.

Depois de executado, o script malicioso realiza diversas verificações antes de ativar o comportamento malicioso. Uma dessas verificações envolve o idioma do sistema operacional. Em alguns casos, o malware evita execução em sistemas configurados para idioma russo, uma técnica frequentemente usada por operadores para evitar atenção em determinadas regiões.

Outro aspecto inovador do malware GlassWorm é o uso da blockchain Solana como infraestrutura de comunicação.

Os atacantes exploram o campo de memorando de transações da Solana, que permite anexar dados a transações públicas. Esse campo é utilizado como um canal para transmitir instruções e dados entre o malware e os operadores do ataque.

Na prática, isso transforma a blockchain em um servidor de comando e controle (C2) descentralizado. Como as transações são públicas e distribuídas globalmente, bloquear ou derrubar essa infraestrutura se torna extremamente difícil.

Esse tipo de abordagem representa uma nova tendência em malware moderno: o uso de plataformas descentralizadas para evitar detecção e interrupção por autoridades ou empresas de segurança.

Como identificar e se proteger do ataque GlassWorm

Apesar da sofisticação da campanha ForceMemo, existem alguns sinais que podem ajudar desenvolvedores a identificar possíveis comprometimentos.

Os pesquisadores observaram que o malware GlassWorm frequentemente adiciona código malicioso em arquivos comuns de inicialização ou execução, incluindo:

- setup.py

- main.py

- app.py

Esses arquivos são alvos ideais porque geralmente são executados automaticamente durante instalação ou execução do projeto.

Uma das melhores formas de detectar alterações suspeitas é realizar auditorias frequentes no histórico Git do repositório. Commits inesperados, especialmente aqueles feitos fora do horário habitual do desenvolvedor ou com mensagens genéricas, podem indicar comprometimento.

Outra prática importante é implementar proteção de branches no GitHub, impedindo alterações diretas na branch principal sem revisão ou aprovação de pull requests.

Além disso, desenvolvedores devem revisar regularmente as extensões instaladas no VS Code ou Cursor, removendo qualquer ferramenta que não seja absolutamente necessária ou que possua origem desconhecida.

Também é recomendável revisar e rotacionar periodicamente tokens de acesso pessoal do GitHub, limitando suas permissões sempre que possível.

Essas medidas reduzem significativamente a superfície de ataque e dificultam que agentes maliciosos consigam manipular repositórios sem detecção.

Conclusão: O futuro da segurança na cadeia de suprimentos

A campanha envolvendo o malware GlassWorm demonstra como ataques à cadeia de suprimentos de software estão se tornando cada vez mais sofisticados.

Ao combinar roubo de tokens, manipulação de histórico Git, uso de blockchain como infraestrutura C2 e técnicas de ofuscação avançada, os operadores do ataque criaram um método altamente furtivo para distribuir malware.

Outro detalhe preocupante é o uso potencial de caracteres Unicode invisíveis, capazes de esconder partes do código ou alterar a interpretação visual de scripts sem modificar seu comportamento real.

Esse tipo de técnica dificulta a revisão manual do código e reforça a necessidade de ferramentas automatizadas de auditoria e análise de segurança.

Diante desse cenário, desenvolvedores e equipes de infraestrutura precisam adotar uma postura mais rigorosa em relação à segurança no GitHub, revisão de dependências e controle de permissões.

Revisar tokens ativos, auditar extensões instaladas e monitorar mudanças no histórico de repositórios são medidas essenciais para evitar que projetos legítimos se tornem veículos involuntários de malware.

A conscientização da comunidade é uma das principais barreiras contra esse tipo de ataque. Compartilhar informações sobre campanhas como ForceMemo ajuda a fortalecer o ecossistema de software e reduzir o impacto de ameaças emergentes.