Usuários de Mac estão sendo alvo de uma nova campanha de cibercrime que combina anúncios patrocinados no Google, engenharia social e a infraestrutura legítima do Claude.ai para espalhar o malware MacSync. O golpe preocupa especialistas porque utiliza páginas reais da plataforma da Anthropic, tornando a ameaça extremamente convincente até para usuários experientes.

A campanha de malware para Mac via Claude AI explora a confiança do público em ferramentas de inteligência artificial populares. Em vez de redirecionar vítimas para sites falsos, os criminosos usam chats compartilhados hospedados dentro do domínio oficial do Claude, dificultando a identificação da fraude por filtros de segurança e usuários comuns.

O caso acende um alerta importante sobre os novos riscos envolvendo segurança no macOS, especialmente em um momento em que aplicativos de IA estão cada vez mais presentes na rotina de profissionais e entusiastas de tecnologia.

Como funciona o golpe que usa Claude AI para infectar Macs

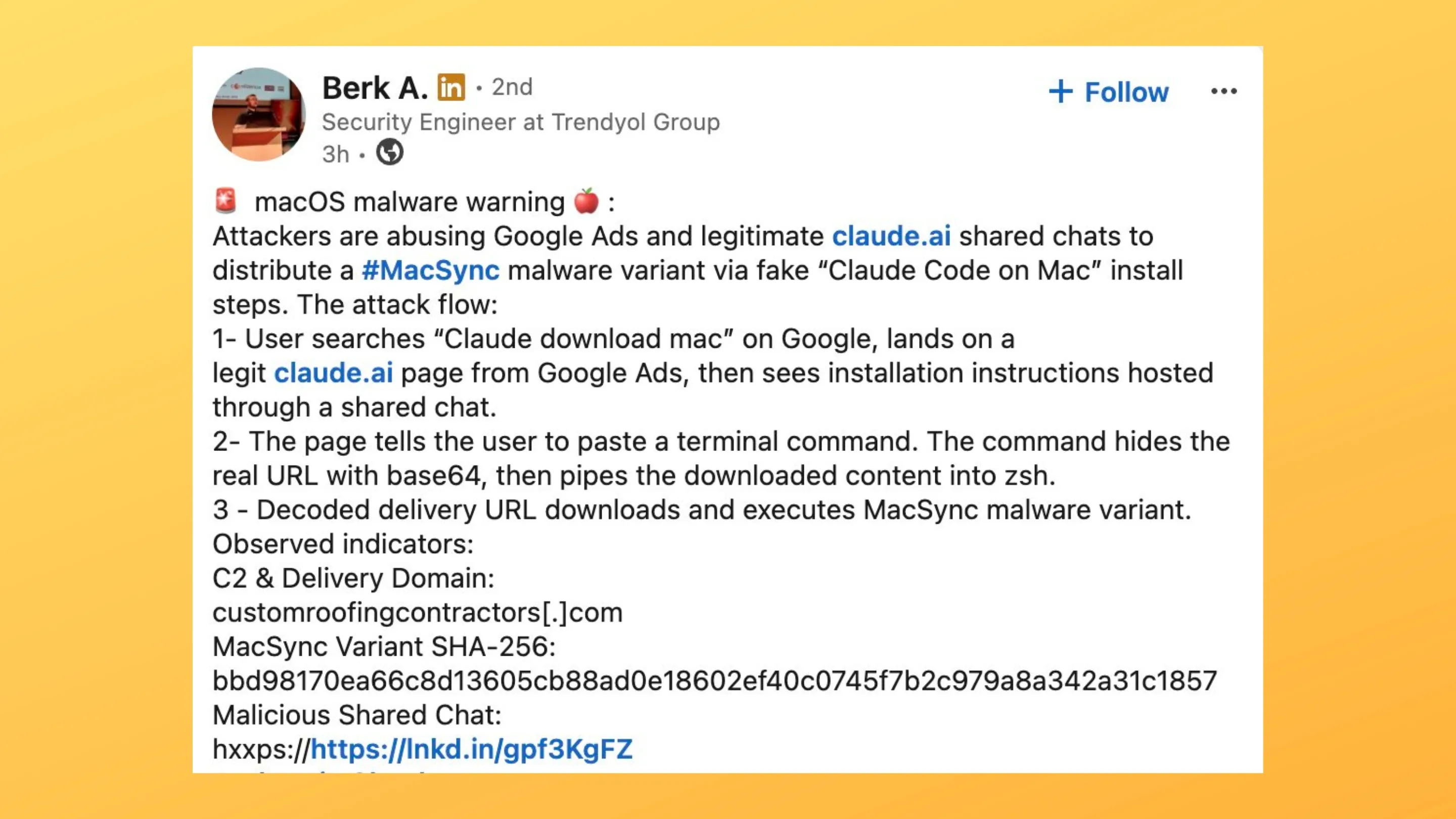

O ataque começa nos resultados patrocinados do Google. Os criminosos compram anúncios relacionados ao download do Claude para Mac, aproveitando o interesse crescente em ferramentas de inteligência artificial.

Quando a vítima clica no anúncio, ela é levada para um chat compartilhado dentro do próprio Claude.ai. O detalhe mais perigoso é justamente esse: o domínio exibido no navegador é legítimo.

Dentro da conversa, os hackers simulam instruções técnicas que parecem oficiais. O conteúdo orienta o usuário a executar comandos no Terminal do macOS para supostamente instalar ou ativar o Claude no computador.

Como o ambiente aparenta ser seguro e está hospedado em uma plataforma confiável, muitos usuários acabam baixando a guarda.

A engenharia social no Terminal do macOS

A etapa central do golpe acontece quando o usuário abre o Terminal.

Os invasores utilizam linguagem técnica convincente e alegam que determinados comandos são necessários para concluir a instalação do aplicativo. Em alguns casos, o texto chega a simular mensagens de “suporte oficial” da Apple ou da Anthropic.

Os comandos apresentados normalmente incluem códigos em base64, scripts ocultos e instruções que baixam componentes adicionais da internet.

O problema é que o Terminal possui permissões sensíveis dentro do sistema. Ao executar os comandos manualmente, o próprio usuário acaba autorizando a instalação do malware sem perceber.

Essa técnica é considerada extremamente eficaz porque contorna diversos mecanismos tradicionais de proteção do macOS.

Anatomia do malware: o que acontece após a infecção

Depois da execução dos comandos, o malware MacSync inicia uma cadeia sofisticada de atividades maliciosas.

Pesquisadores de segurança apontam que a ameaça utiliza scripts shell polimórficos, capazes de alterar partes do código constantemente para dificultar a detecção por antivírus.

Outro detalhe importante é a verificação geográfica da máquina infectada. O malware evita ser executado em países da CEI e regiões ligadas à Rússia, comportamento frequentemente associado a grupos cibercriminosos do leste europeu.

A ameaça também utiliza técnicas de execução em memória. Em vez de gravar todos os arquivos diretamente no disco, parte do código é carregada apenas na RAM, reduzindo rastros e dificultando análises forenses.

Além disso, o malware cria mecanismos de persistência para continuar ativo mesmo após reinicializações do sistema.

O roubo de dados promovido pelo MacSync

O foco principal do MacSync é o roubo de dados pessoais e credenciais.

Entre os alvos identificados estão:

- Senhas armazenadas no Keychain

- Cookies de autenticação de navegadores

- Tokens de sessão

- Credenciais salvas em browsers

- Dados de carteiras digitais

- Informações de aplicativos de mensagens

- Histórico de navegação

O roubo de cookies é particularmente perigoso porque permite sequestrar sessões autenticadas sem exigir a senha da vítima.

Na prática, os criminosos conseguem acessar contas já conectadas em serviços online, incluindo plataformas corporativas, ferramentas de desenvolvimento e serviços financeiros.

Especialistas também alertam que profissionais de tecnologia podem se tornar alvos ainda mais valiosos, já que o malware procura dados ligados a ambientes de desenvolvimento e plataformas de IA.

Por que este ataque é tão perigoso

A campanha chama atenção porque representa uma mudança importante no cenário do malvertising Google.

Tradicionalmente, golpes online utilizavam páginas falsas ou domínios suspeitos. Agora, criminosos estão hospedando conteúdo malicioso dentro de plataformas legítimas com alta reputação.

Isso dificulta o bloqueio automático por filtros corporativos e sistemas de segurança baseados em reputação de domínio.

Além disso, muitos usuários foram treinados durante anos a verificar apenas se o site possui HTTPS e endereço aparentemente confiável. Nesse caso, o domínio realmente pertence ao Claude.ai, tornando o golpe muito mais convincente.

O crescimento acelerado das ferramentas de IA também favorece esse tipo de ataque. Como milhares de usuários procuram aplicativos de inteligência artificial diariamente, campanhas desse tipo conseguem atingir um público amplo com facilidade.

Como baixar o Claude com segurança e evitar malware no Mac

A melhor forma de evitar esse tipo de infecção é adotar hábitos mais rigorosos de segurança no macOS.

Algumas medidas são fundamentais:

- Evite clicar em anúncios patrocinados ao procurar aplicativos

- Acesse sites oficiais digitando o endereço manualmente

- Nunca cole comandos desconhecidos no Terminal

- Desconfie de tutoriais que peçam permissões excessivas

- Mantenha o macOS atualizado

- Utilize soluções confiáveis contra vírus no Mac

- Ative autenticação em dois fatores

- Revise permissões concedidas a aplicativos e scripts

Também vale lembrar que empresas legítimas raramente exigem que usuários executem comandos complexos manualmente para instalar aplicativos comuns.

Ao buscar o Claude, a recomendação é acessar exclusivamente os canais oficiais da Anthropic e evitar downloads promovidos via anúncios desconhecidos.

Conclusão e impacto no ecossistema Apple

A campanha envolvendo o malware MacSync mostra como o cibercrime está evoluindo rapidamente ao explorar serviços legítimos e ferramentas populares de inteligência artificial.

O uso do Claude.ai como parte da cadeia de ataque demonstra que até plataformas confiáveis podem ser abusadas para espalhar ameaças sofisticadas.

Para usuários da Apple, o caso reforça que o macOS não está imune a ataques modernos. O aumento da popularidade dos Macs e das ferramentas de IA tornou o ecossistema Apple um alvo muito mais atraente para criminosos digitais.

Compartilhar alertas como este é essencial para aumentar a conscientização e reduzir o impacto de campanhas que exploram confiança, curiosidade e engenharia social.