Os crackers (hackers mau intencionados), estão utilizando outras técnicas para invadir sites. A nova técnica descoberta, descarta o malware de força bruta StealthWorker em máquinas Windows e Linux que acabam sendo usadas para forçar outros computadores em uma série de ataques de força bruta distribuídos.

Como descoberto por Rommel Joven, da FortiGuard Labs, o StealthWorker Golang (também conhecido como GoBrut ) descoberto pelo Malwarebytes no final de fevereiro está sendo usado ativamente para atingir e comprometer múltiplas plataformas.

O StealthWorker estava anteriormente conectado a vários sites de e-commerce já comprometidos que estavam utilizando o Magento, nos quais os invasores se infiltravam em skimmers projetados para ter acesso às informações pessoais e de pagamento.

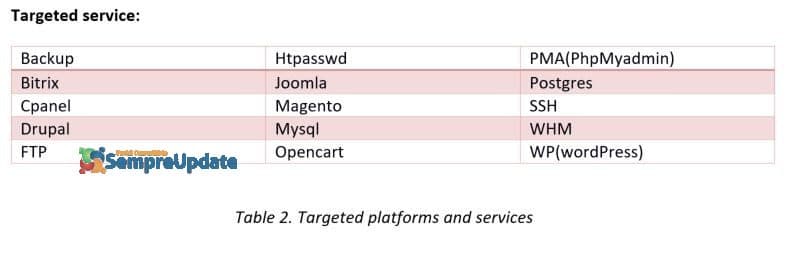

Como descoberto, o malware é capaz de explorar uma série de vulnerabilidades para se infiltrar no Magento, phpMyAdmin e cPanel Content Management Systems (CMSs), assim como a força bruta se nenhuma tentativa de invasão der certo.

Processo de infecção e comunicação

Enquanto anteriormente o StealthWorker estava sendo descartados em servidores com a ajuda do WallyShack Trojan downloader, o novo ataque mudou para uma nova abordagem, a de força bruta visando qualquer host vulnerável com credenciais fracas ou padrão.

Depois que um servidor foi invadido, o pesquisador de segurança do FortiGuard Labs diz que “dependendo do sistema, ele pode se tornar outro alvo para skimmers embutidos ou violações gerais de dados”.

Uma vez em uma máquina foi comprometida, o malware criará tarefas agendadas no Windows e no Linux para ganhar persistência, copiando os próprios dados na pasta Startup ou na pasta /tmp e configurando uma entrada crontab.

Quanto este primeiro é concluído com sucesso, o computador da vítima é transformado em um zumbi de botnets, o malware se conecta ao seu servidor de comando e controle (C2), informando que está pronto para começar a trabalhar.

Além de poder coordenar tarefas de força bruta ativos como parte da estratégia de ataque de força bruta distribuída, o malware StealthWorker também é capaz de se atualizar.

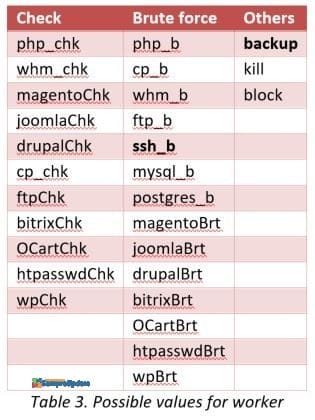

Os invasores usam os bots StealthWorker principalmente para verificar quais serviços estão sendo executados em um servidor e para fazer uso de força bruta, como mostra a tabela abaixo.

Embora os ataques de força bruta não sejam novos, usar os zumbis de uma botnet como parte de uma grande estratégia distribuída para estes ataques não é algo que vemos todos os dias.

Essa abordagem permite que os invasores aumentem sua taxa de sucesso automatizando um processo que consuma muito tempo e abusem dos recursos das máquinas das vítimas, em vez de precisarem usar seus próprios recursos de processamento limitados.