A falha no Nginx UI, identificada como CVE-2026-33032, está sendo explorada ativamente e permite que atacantes assumam o controle total de servidores sem necessidade de autenticação. O problema afeta diretamente instâncias expostas do painel de administração nginx-ui, criando um cenário de alto risco para infraestruturas que dependem dessa ferramenta.

A gravidade aumenta porque a exploração ocorre remotamente e sem credenciais válidas. Em outras palavras, qualquer servidor com o painel exposto pode ser comprometido em poucos segundos caso não esteja atualizado ou devidamente protegido.

O que é a vulnerabilidade CVE-2026-33032

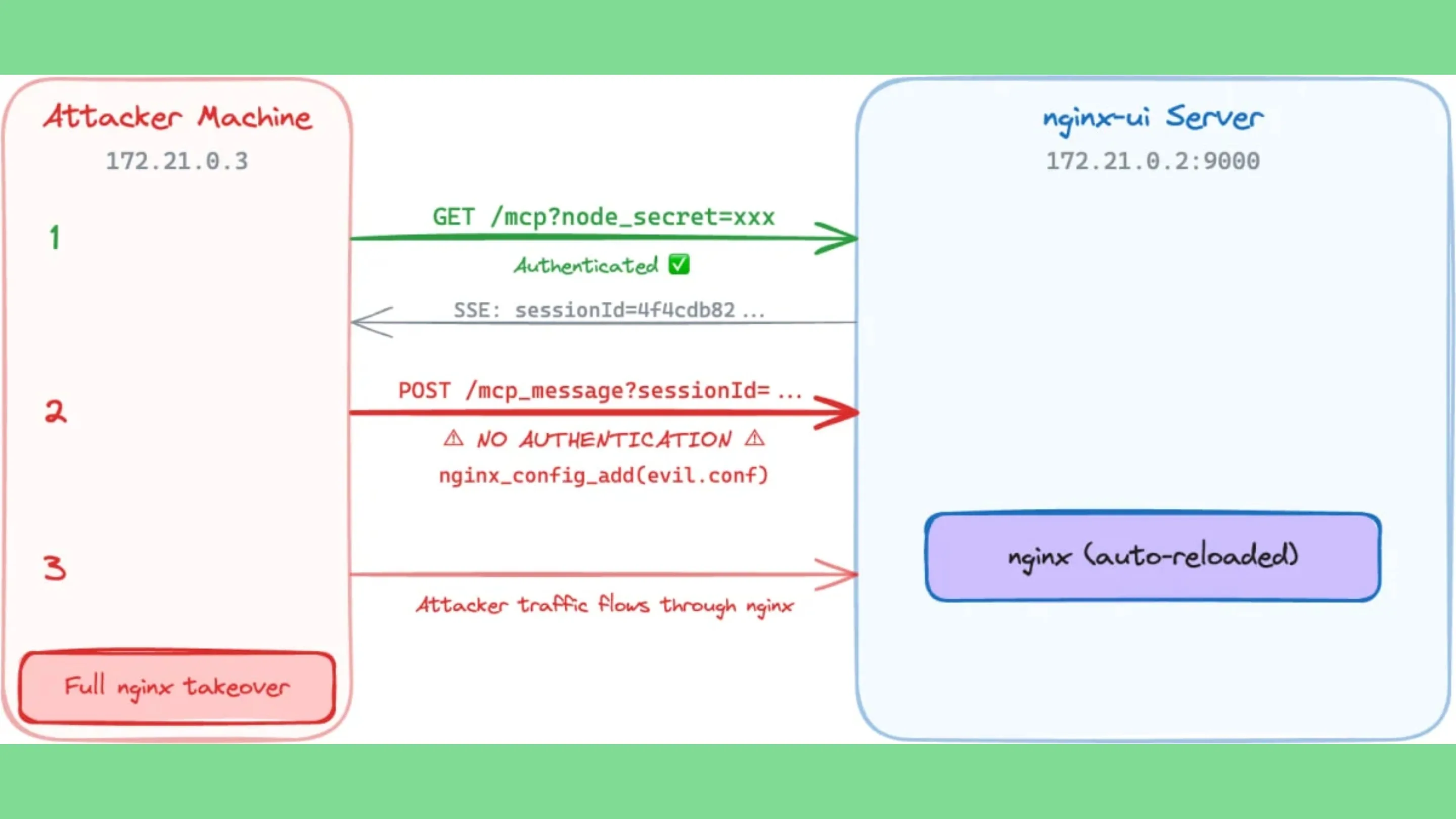

A CVE-2026-33032 é uma falha de bypass de autenticação no nginx-ui, explorando o endpoint /mcp_message, associado ao Protocolo de Contexto de Modelo (MCP).

Esse protocolo foi criado para permitir comunicação estruturada entre o painel e componentes internos do sistema. No entanto, a implementação não valida corretamente a autenticação em determinadas requisições.

Na prática, isso permite que um atacante envie comandos diretamente ao sistema sem estar logado, interagindo com o painel como se fosse um administrador legítimo.

Imagem: Pluto Security

Como o ataque funciona na prática

A exploração da falha segue um fluxo relativamente simples e altamente automatizável.

O atacante inicia uma conexão SSE (Server-Sent Events) com o nginx-ui, criando uma sessão e recebendo um identificador sessionID. Em um ambiente vulnerável, esse identificador não está corretamente vinculado a um usuário autenticado.

Em seguida, o invasor envia mensagens diretamente ao endpoint /mcp_message, inserindo comandos estruturados compatíveis com o MCP. Como a autenticação não é aplicada corretamente nesse fluxo, o servidor processa as requisições como válidas.

Isso abre caminho para execução de ações administrativas dentro do painel.

O impacto do controle total

Quando explorada com sucesso, a falha permite:

- Leitura de configurações sensíveis do Nginx

- Alteração de regras de proxy reverso e rotas internas

- Inserção de configurações maliciosas

- Criação de usuários administrativos

- Interrupção de serviços web

- Persistência no ambiente via mudanças no painel nginx-ui

O impacto vai além do próprio painel, podendo comprometer toda a infraestrutura que depende dele.

Panorama global e instâncias vulneráveis

Relatórios de empresas como a Pluto Security e varreduras realizadas via Shodan indicam que ainda existem milhares de instâncias do nginx-ui expostas publicamente.

A maior parte dessas exposições ocorre em ambientes cloud mal configurados ou servidores autogerenciados sem restrição de acesso ao painel administrativo.

O principal agravante é que muitas dessas instâncias não possuem autenticação forte ou estão diretamente acessíveis pela internet, o que facilita a exploração automatizada da CVE-2026-33032.

Como proteger seu servidor agora

A principal medida de correção é atualizar imediatamente para a versão 2.3.6 do nginx-ui, onde a falha foi corrigida com validação adequada de autenticação no fluxo MCP.

Além disso, recomenda-se:

- Restringir acesso ao painel a redes internas ou VPN

- Bloquear o endpoint /mcp_message externamente via firewall

- Evitar exposição pública da interface administrativa

- Monitorar logs em busca de requisições SSE suspeitas

- Aplicar segmentação de rede em ambientes críticos

Se a atualização não for possível de imediato, o ideal é isolar completamente o painel até a aplicação do patch.

Conclusão

A CVE-2026-33032 reforça um problema recorrente em ferramentas de administração web: interfaces expostas sem proteção adequada se tornam pontos críticos de invasão.

A falha no nginx-ui mostra como erros em fluxos internos, como o MCP, podem resultar em bypass de autenticação e controle total do servidor.

Em cenários de exploração ativa, a correção rápida e a limitação de exposição são fundamentais para evitar comprometimento total da infraestrutura.