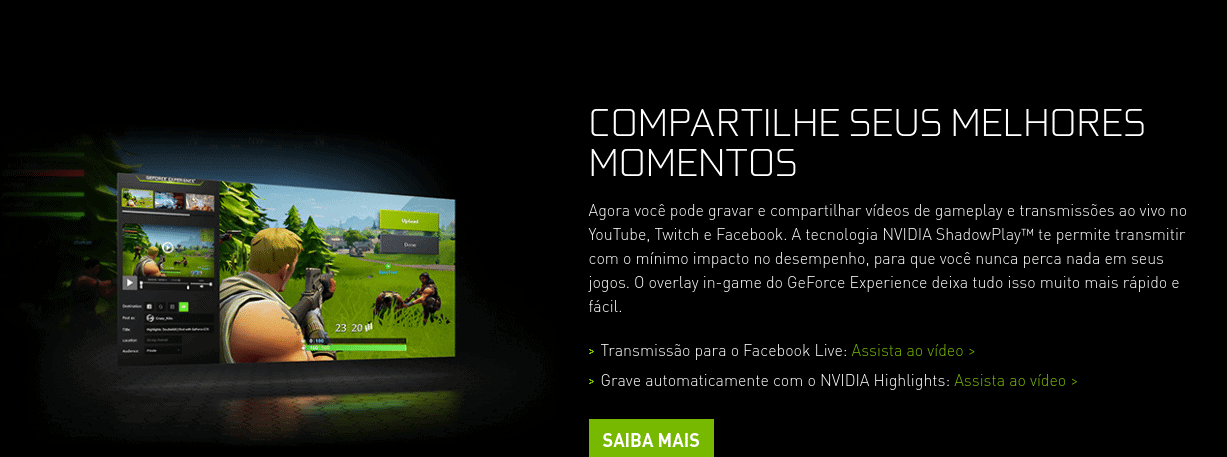

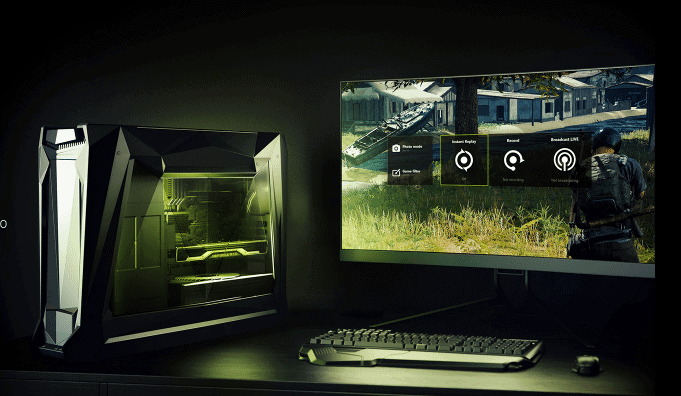

A Nvidia solucionou um conjunto de três vulnerabilidades que afetam o GeForce Experience. Para quem não sabe ou não conhece, o GeForce Experience é um software desenvolvido pela Nvidia com jogos e streamers ao vivo, incluindo gerenciamento de atualização de driver, otimização de driver para jogos e placas gráficas e captura de vídeo e áudio. São falhas de execução de código e vazamentos de dados na GeForce Experience.

Em 22 de outubro, a Nvidia disse que a atualização de segurança mais recente da empresa aborda problemas encontrados em todas as versões do GeForce Experience anteriores a 3.20.5.70 em máquinas Windows. Portanto, até agora, não se conhece nenhum problema relacionado ao Linux. A Nvidia afirma que os problemas podem levar à “negação de serviço, aumento de privilégios, execução de código ou divulgação de informações”.

Nvidia tem falhas de execução de código e vazamentos de dados na GeForce Experience

A primeira vulnerabilidade, CVE 2020597, recebeu uma pontuação CVSS v3.1 de 8,2 e é descrita como uma falha no módulo Helper NodeJS Web Server do software. Um “caminho de busca não controlado” é usado para carregar um módulo, e é essa falta de restrição que pode ser explorada por invasores para fins de execução de código arbitrário, negação de serviço, escalonamento de privilégios e vazamento de informações.

A segunda falha de segurança, CVE 20205990, foi atribuída uma pontuação de gravidade CVSS de 7,3. Encontrada no ShadowPlay, o recurso de transmissão e transmissão ao vivo do software da Nvidia, uma vulnerabilidade pode ser usada para acionar a execução de código, negação de serviço e divulgação de informações. A vulnerabilidade também pode ser utilizada para realizar um ataque de escalonamento de privilégios – mas isso só pode ser realizado localmente.

Finalmente, a Nvidia resolveu CVE 20205978, uma vulnerabilidade de baixo impacto com uma pontuação CVSS v.3.1 de 3.2. Uma falha de segurança no serviço nvcontainer.exe da GeForce Experience, em que uma pasta é criada em situações de login de usuário padrão, pode ser utilizada para escalonamento de privilégios ou ataques de negação de serviço. No entanto, a conta do usuário já deve ter privilégios de sistema local.

Atualização imediata

Recomenda-se que os usuários aceitem atualizações automáticas para receber o patch o mais rápido possível. As vulnerabilidades foram corrigidas no GeForce Experience versão 3.20.5.70.

Em julho, a Nvidia resolveu um bug no componente host de serviço do software. Os recursos do aplicativo não foram verificados adequadamente, permitindo que os invasores executem código arbitrário, comprometam a própria GeForce Experience, causem uma negação de serviço e vazem dados.

Na mesma oportunidade, resolveram uma vulnerabilidade crítica de escalonamento de privilégios no Jetson, que estava no Nvidia JetPack SDK.

![Como desativar anúncios na Geladeira Samsung Family Hub [Tutorial] 9 GIz6xvUi ai samsung ia e seguranca](https://uploads.sempreupdate.com.br/2025/10/GIz6xvUi-ai-samsung-ia-e-seguranca-330x220.webp)