Imagine receber um e-mail aparentemente legítimo que não aponta para um domínio suspeito, mas sim para um endereço que parece fazer parte da própria infraestrutura da internet. Em vez de um site hospedado em um domínio comum, o link leva para uma estrutura técnica associada ao DNS Reverso e a endereços IPv6. Esse cenário, que até pouco tempo parecia improvável, está sendo explorado em campanhas modernas de phishing.

Pesquisadores de segurança identificaram uma técnica sofisticada que utiliza o domínio .arpa, responsável por parte da infraestrutura de resolução reversa da internet. Combinado com a enorme quantidade de endereços disponíveis no IPv6, esse mecanismo permite criar links difíceis de analisar por filtros tradicionais de segurança.

Um relatório recente da Infoblox alerta que criminosos estão explorando serviços de túnel IPv6 e provedores de DNS como Cloudflare para estruturar campanhas de phishing altamente evasivas. A técnica permite ocultar pistas comuns usadas por sistemas de proteção, como idade do domínio, reputação e dados de registro.

Esse novo cenário mostra como a própria infraestrutura da internet pode ser manipulada para criar ataques mais difíceis de detectar.

O que é o domínio .arpa e por que ele é confiável?

O domínio .arpa é um dos pilares técnicos da internet. Diferentemente de domínios comerciais como “.com” ou “.org”, ele não é usado para hospedar sites convencionais. Sua função principal é suportar operações internas da rede, especialmente o DNS Reverso.

O DNS tradicional converte nomes de domínio em endereços IP. Quando você digita um site no navegador, o sistema traduz esse nome para o IP correspondente.

No caso do DNS Reverso, o processo ocorre ao contrário. O sistema consulta qual hostname está associado a um determinado endereço IP. Essa verificação é amplamente usada em auditorias de rede, sistemas de e-mail e ferramentas de segurança.

Esse mecanismo funciona por meio de registros PTR, que armazenam o mapeamento entre IP e hostname.

Dentro da estrutura do .arpa, existem duas zonas principais:

in-addr.arpa, utilizada para endereços IPv4

ip6.arpa, utilizada para endereços IPv6

Como essas zonas fazem parte da infraestrutura técnica da internet, muitos sistemas de segurança tratam essas consultas como confiáveis ou simplesmente não realizam inspeções profundas. Essa confiança histórica abre espaço para abusos quando a estrutura é manipulada.

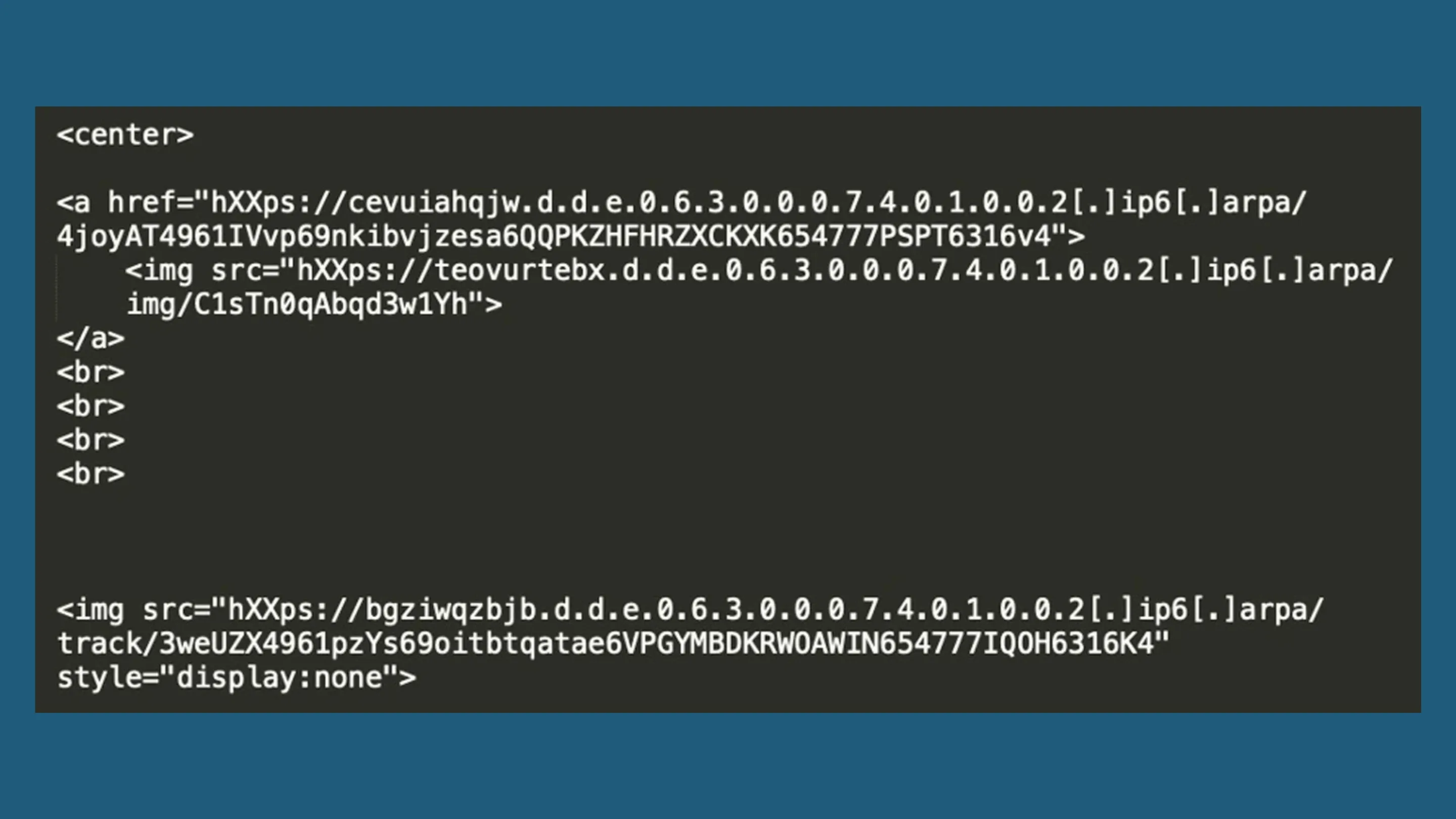

Imagem: Infoblox

A anatomia do ataque: do túnel IPv6 ao link malicioso

A técnica identificada pelos pesquisadores começa com a obtenção de blocos de IPv6. Diferentemente do IPv4, o espaço de endereçamento do IPv6 é gigantesco, o que torna muito mais fácil obter grandes quantidades de endereços.

Uma forma comum de fazer isso é por meio de serviços legítimos de túnel IPv6 oferecidos por organizações como Hurricane Electric.

Esses serviços permitem que qualquer rede obtenha conectividade IPv6 mesmo sem suporte nativo do provedor de internet. Embora tenham sido criados para facilitar a adoção do novo protocolo, também podem ser explorados por agentes maliciosos.

Com acesso a um bloco de endereços, os atacantes configuram zonas dentro da estrutura ip6.arpa.

Em condições normais, essas zonas deveriam conter apenas registros PTR, responsáveis por mapear IPs para nomes de host. No entanto, pesquisadores observaram que invasores estão inserindo outros tipos de registros DNS nessas zonas.

Entre eles aparecem registros adicionais que apontam para servidores controlados pelos próprios criminosos.

Isso permite criar URLs incomuns baseadas em estruturas do IPv6 e do DNS Reverso. Como esses endereços parecem técnicos e pertencentes à infraestrutura da internet, muitos sistemas de filtragem não conseguem classificá-los corretamente como maliciosos.

O uso de redes de entrega de conteúdo (CDNs) para ocultar a origem

Outro componente importante desses ataques é o uso de redes de entrega de conteúdo, conhecidas como CDNs.

Atacantes frequentemente escondem a infraestrutura de phishing atrás de serviços de proteção e distribuição de tráfego. Quando um usuário acessa o link, o tráfego passa primeiro por redes como a da Cloudflare.

Isso dificulta a identificação do servidor real que hospeda a página maliciosa. Para ferramentas de segurança, o endereço pode parecer associado a uma infraestrutura legítima.

Essa combinação de camadas técnicas aumenta significativamente a evasão dos ataques.

Por que as defesas tradicionais falham?

Grande parte das ferramentas de segurança atuais foi projetada para identificar ameaças baseadas em domínios tradicionais.

Sistemas de detecção normalmente analisam fatores como:

idade do domínio

dados de registro WHOIS

histórico de reputação

presença em listas de bloqueio

No caso da infraestrutura .arpa, muitos desses indicadores simplesmente não existem.

Essas zonas fazem parte da arquitetura da internet e não seguem o mesmo processo de registro de domínios comerciais. Como resultado, não há dados WHOIS convencionais nem histórico de criação comparável.

Outro fator que aumenta a evasão é o uso de sistemas de distribuição de tráfego conhecidos como TDS.

Um TDS analisa quem está acessando o link antes de decidir qual conteúdo entregar. Se detectar um sistema de análise de segurança, sandbox ou crawler automatizado, ele apresenta uma página limpa ou neutra.

Quando identifica um visitante real, o sistema redireciona para a página de phishing.

Essa filtragem seletiva dificulta a detecção automática e permite que campanhas permaneçam ativas por mais tempo.

Como se proteger dessa nova onda de phishing

Apesar da sofisticação desses ataques, algumas práticas podem reduzir significativamente o risco de comprometimento.

Para usuários, o primeiro passo é desconfiar de links incomuns, especialmente aqueles que parecem estruturas técnicas ou baseadas diretamente em endereços IP.

Alguns sinais de alerta incluem:

- URLs extremamente longas com sequências técnicas

- endereços baseados em cadeias complexas de IPv6

- links que parecem pertencer à infraestrutura de rede

Mesmo que o endereço pareça técnico ou interno, ele ainda pode ser parte de um golpe.

Para administradores de sistemas e profissionais de segurança, algumas medidas adicionais podem ajudar.

Uma delas é monitorar resoluções relacionadas ao domínio .arpa em contextos inesperados, como navegação web ou links em e-mails.

Outra prática recomendada é analisar consultas envolvendo ip6.arpa que estejam associadas a tráfego HTTP ou HTTPS.

Ferramentas de segurança DNS também podem ajudar a detectar anomalias, como registros fora do padrão em zonas de DNS Reverso, especialmente quando aparecem registros que não deveriam existir nesse tipo de configuração.

Conclusão

O crescimento do IPv6 está trazendo benefícios importantes para a internet, mas também abre novas oportunidades para técnicas avançadas de ataque.

Ao explorar estruturas do DNS Reverso, manipular zonas .arpa e utilizar sistemas de distribuição de tráfego como TDS, criminosos conseguem criar campanhas de phishing muito mais difíceis de detectar.

Esse tipo de ameaça mostra que a segurança moderna precisa olhar além dos domínios tradicionais e considerar também o comportamento da infraestrutura DNS.