A confiança nos resultados de busca do Google sempre foi um dos pilares da navegação na web, mas esse cenário está sendo explorado por cibercriminosos em uma nova onda de ataques de phishing no ManageWP. O golpe utiliza anúncios maliciosos no Google Ads para enganar administradores de sites WordPress e roubar credenciais de acesso a plataformas críticas de gerenciamento remoto.

O alvo principal é o ManageWP, ferramenta da GoDaddy amplamente usada para administrar múltiplos sites WordPress a partir de um único painel. Com uma única conta comprometida, atacantes podem assumir o controle de dezenas ou até centenas de sites, tornando o impacto extremamente grave para agências e desenvolvedores.

Este cenário é ainda mais perigoso porque envolve uma técnica avançada de interceptação chamada AitM (Adversary-in-the-Middle), que permite capturar dados em tempo real, incluindo autenticação com 2FA.

O que é o ataque AitM e como ele funciona no ManageWP

O ataque de phishing no ManageWP baseado em AitM (Adversary-in-the-Middle) é uma evolução dos tradicionais golpes de phishing. Em vez de apenas copiar páginas de login, os criminosos criam um intermediário entre o usuário e o serviço real.

Nesse modelo, o atacante se posiciona entre a vítima e o site legítimo do ManageWP, interceptando tudo o que é digitado, incluindo credenciais e códigos de autenticação.

Imagem: Guardio Labs

O papel dos anúncios maliciosos no Google

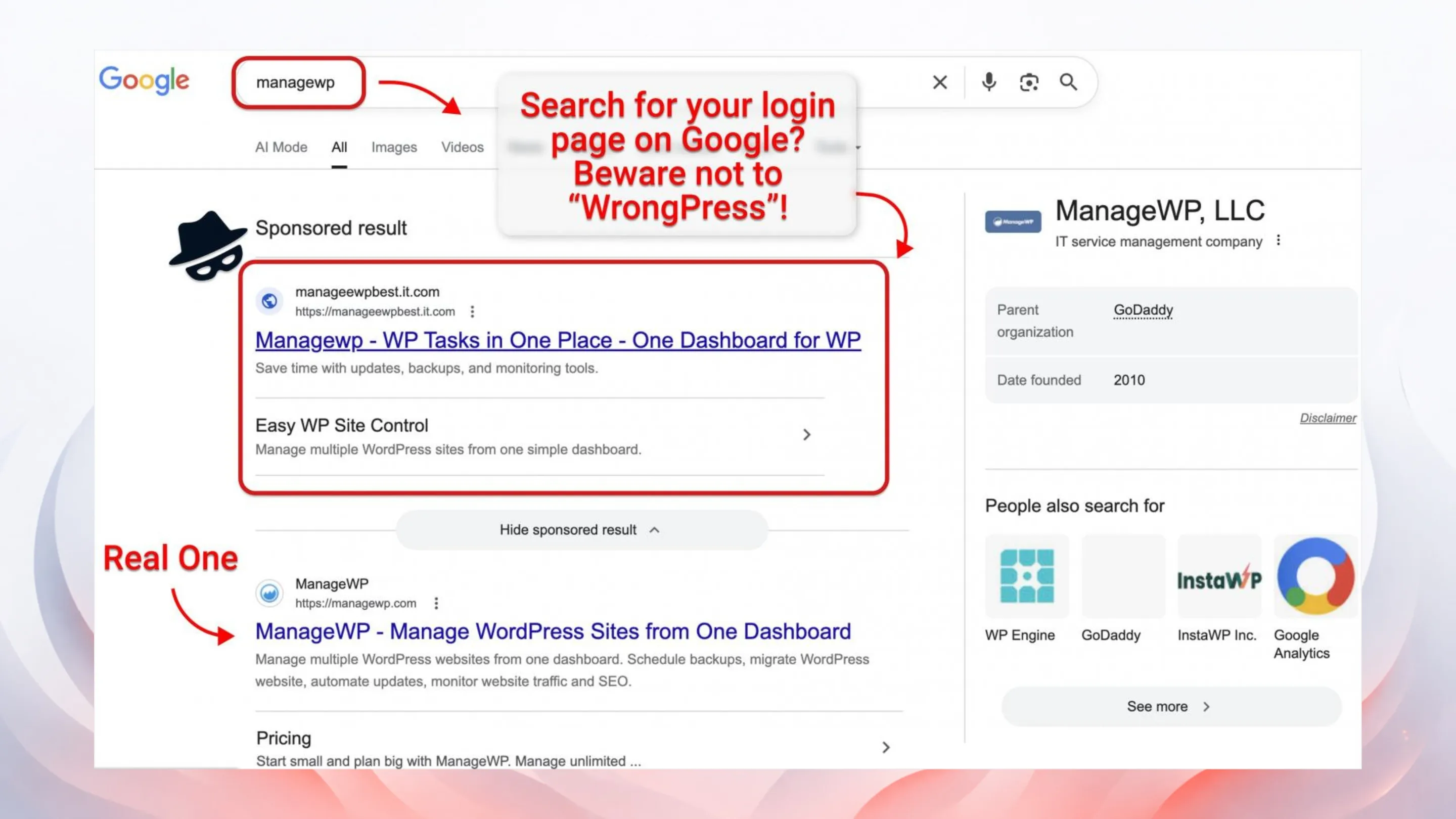

O ponto de entrada desse ataque são anúncios patrocinados no Google Ads. Esses anúncios são cuidadosamente criados para parecerem legítimos e aparecem acima dos resultados orgânicos, aumentando drasticamente a taxa de cliques.

Ao clicar, o usuário é direcionado para uma página falsa idêntica ao painel do ManageWP, onde insere suas credenciais sem suspeitar do golpe. Esse é o núcleo da campanha de phishing no ManageWP, explorando a confiança no mecanismo de busca.

Esses anúncios maliciosos fazem parte de uma estratégia conhecida como malvertising, onde a infraestrutura de publicidade é abusada para distribuir ataques em larga escala.

Como o bypass de 2FA acontece em tempo real

Um dos aspectos mais críticos desse ataque é a capacidade de burlar a autenticação em dois fatores. No modelo AitM, quando o usuário insere login e senha no site falso, essas informações são imediatamente repassadas ao site real do ManageWP pelo atacante.

Quando o sistema solicita o código de 2FA, ele também é capturado em tempo real e usado instantaneamente para concluir o login legítimo. Isso significa que, mesmo com proteção adicional, o ataque de phishing no ManageWP consegue contornar a segurança tradicional.

Os riscos para agências e desenvolvedores WordPress

O ManageWP é amplamente utilizado por agências digitais, freelancers e empresas de tecnologia para gerenciar múltiplos sites WordPress de forma centralizada. Estima-se que existam mais de 1 milhão de instalações ativas, o que torna qualquer comprometimento extremamente crítico.

Em um cenário de sucesso do ataque, os criminosos podem:

- Instalar backdoors em múltiplos sites simultaneamente

- Roubar bases de dados de clientes

- Injetar scripts maliciosos em páginas ativas

- Redirecionar tráfego para sites fraudulentos

- Comprometer reputações inteiras de agências

O impacto de um único incidente de phishing no ManageWP pode se multiplicar rapidamente, afetando dezenas de projetos de uma só vez. Para equipes que gerenciam infraestrutura crítica, isso representa um risco operacional significativo.

Além disso, o acesso ao painel do ManageWP permite controle centralizado, o que transforma o ataque em uma porta de entrada para um ecossistema inteiro de sites WordPress.

Descobertas da Guardio Labs sobre a infraestrutura do ataque

Pesquisadores de segurança da Guardio Labs identificaram que essa campanha de phishing no ManageWP utiliza uma infraestrutura sofisticada, com forte automação e canais de controle ocultos.

Entre os achados mais preocupantes estão:

- Um painel de controle operado via Telegram, usado para gerenciar vítimas em tempo real

- Código-fonte parcialmente escrito em russo, sugerindo origem ou colaboração internacional

- Estruturas de proxy reverso para dificultar detecção por sistemas de segurança

- Atualizações constantes para evitar bloqueios de domínios maliciosos

Esses elementos indicam que não se trata de um ataque isolado, mas sim de uma operação estruturada e escalável, focada em capturar credenciais de alto valor.

O uso de automação e canais como Telegram também reduz o tempo entre a captura de dados e a exploração das contas comprometidas, aumentando o impacto do phishing no ManageWP.

Como se proteger de golpes de malvertising

A defesa contra esse tipo de ataque exige atenção redobrada, especialmente para quem administra múltiplos sites WordPress.

Algumas práticas essenciais incluem:

- Verificar sempre a URL antes de inserir credenciais, especialmente em páginas de login do ManageWP

- Evitar clicar em anúncios patrocinados quando o objetivo for acessar serviços sensíveis

- Utilizar gerenciadores de senhas para garantir que credenciais só sejam preenchidas em domínios legítimos

- Ativar autenticação forte e monitorar acessos suspeitos

- Implementar alertas de login no painel do ManageWP

- Revisar periodicamente logs de acesso e atividades administrativas

Outro ponto importante é treinar equipes para reconhecer padrões de phishing no ManageWP, principalmente quando envolvem urgência ou ofertas falsas em anúncios.

Também é recomendável acessar serviços críticos digitando manualmente o endereço no navegador, evitando dependência de links patrocinados.

Conclusão e impacto

O avanço do phishing no ManageWP via anúncios do Google demonstra como técnicas modernas de ataque estão se tornando cada vez mais sofisticadas e difíceis de detectar. A combinação de AitM, malvertising e engenharia social cria um cenário de alto risco para qualquer organização que dependa de gerenciamento centralizado de WordPress.

A principal lição é clara: a segurança não depende apenas de autenticação forte, mas também de vigilância constante sobre como e onde as credenciais são inseridas.

Administradores, desenvolvedores e agências precisam adotar uma postura mais crítica em relação a anúncios e resultados patrocinados, especialmente quando envolvem acesso a sistemas sensíveis como o ManageWP.

Em um ambiente onde um único login pode comprometer toda uma rede de sites, a prevenção deixa de ser opcional e se torna parte essencial da operação diária.

Verificar acessos, monitorar atividades e reforçar políticas de autenticação são passos fundamentais para reduzir o impacto de campanhas de phishing no ManageWP cada vez mais avançadas.