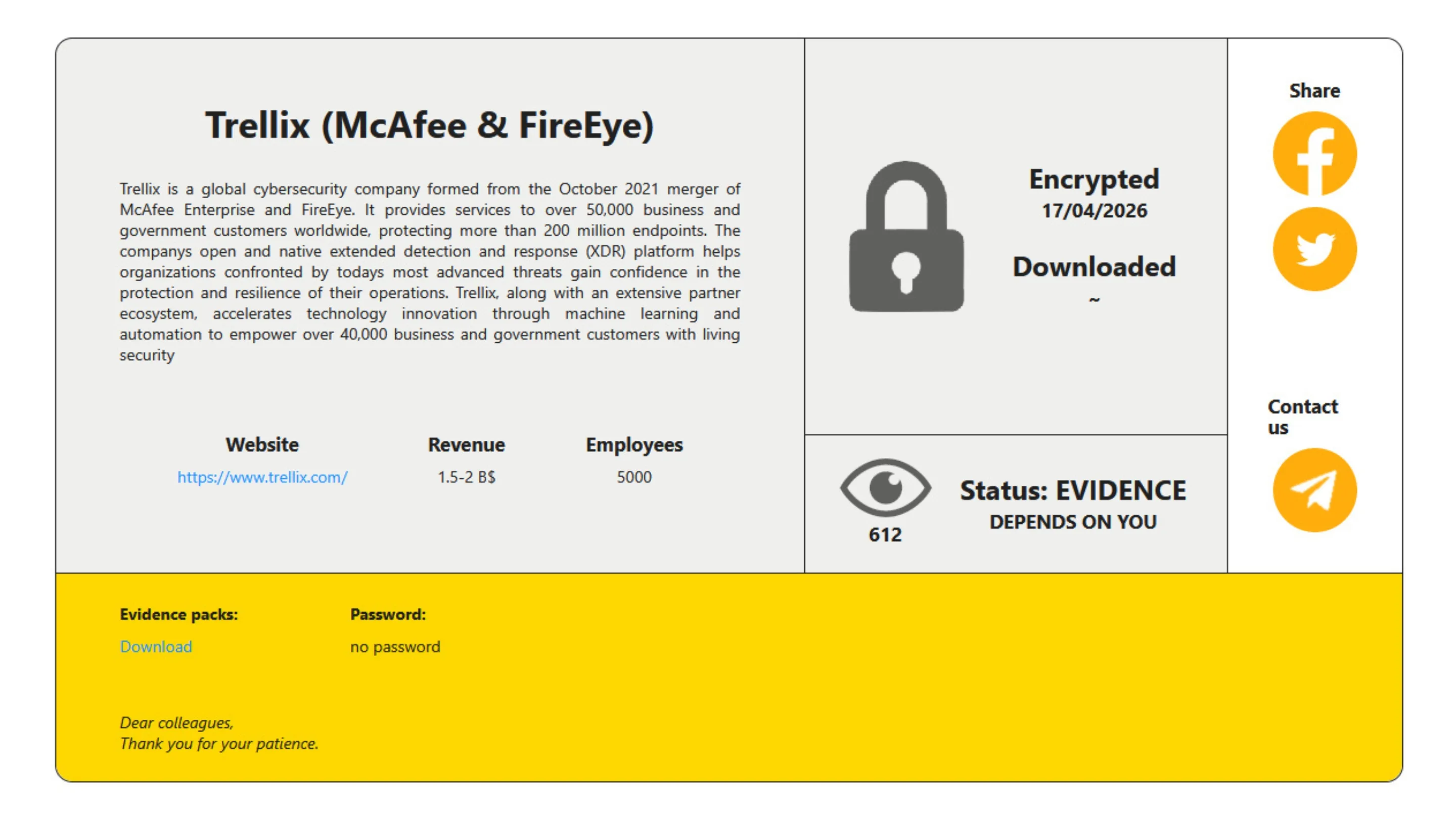

A indústria de segurança digital voltou os olhos para um incidente que expõe uma ironia desconfortável: uma das maiores empresas de cibersegurança do mundo se tornou vítima de um suposto roubo de dados. O grupo RansomHouse afirmou ter invadido sistemas internos da Trellix e obtido acesso a partes sensíveis de seu repositório corporativo, incluindo possíveis arquivos relacionados ao desenvolvimento de software.

O caso ganhou repercussão após o grupo publicar capturas de tela e supostas evidências do acesso indevido. O episódio reacende debates sobre o risco crescente enfrentado até mesmo por fornecedores especializados em defesa digital. Para o mercado, o incidente envolvendo Trellix código-fonte levanta preocupações relevantes sobre cadeia de confiança, proteção de infraestrutura e exposição de propriedade intelectual.

A Trellix, criada a partir da fusão entre as antigas operações da McAfee Enterprise e da FireEye, atende milhares de organizações públicas e privadas ao redor do mundo. Isso faz com que qualquer incidente associado à empresa tenha impacto potencial muito além de um simples vazamento corporativo.

Detalhes sobre a invasão e a resposta da Trellix

Segundo informações divulgadas pelo grupo RansomHouse, a invasão teria ocorrido em 17 de abril. Os criminosos afirmam ter conseguido acesso a sistemas internos ligados ao gerenciamento corporativo e extração de arquivos estratégicos da companhia.

A própria Trellix confirmou que houve uma intrusão envolvendo um ambiente interno, mas destacou que o incidente não afetou produtos comerciais nem plataformas utilizadas diretamente pelos clientes. Ainda assim, a empresa iniciou uma investigação forense para determinar a extensão real do comprometimento.

O caso ganhou ainda mais atenção porque os atacantes alegam possuir dados ligados ao ambiente de desenvolvimento da empresa. Isso aumenta a preocupação em torno de possíveis exposições envolvendo Trellix código-fonte, um cenário considerado crítico em operações de segurança ofensiva e defensiva.

Especialistas apontam que ataques desse tipo costumam ter objetivos múltiplos. Além da tentativa de extorsão financeira, grupos modernos buscam ganhar notoriedade, afetar reputações e pressionar empresas por meio da exposição pública.

Imagem: BleepingComputer

O que foi comprometido?

As evidências publicadas sugerem que os invasores acessaram um sistema de gerenciamento de dispositivos corporativos. Esse tipo de ambiente geralmente concentra informações administrativas, configurações internas e dados relacionados à infraestrutura operacional.

Até o momento, não há confirmação pública de que produtos de segurança da empresa tenham sido modificados ou comprometidos diretamente. Entretanto, a simples possibilidade de exposição parcial de Trellix código-fonte já representa um risco relevante para o ecossistema de segurança.

Isso acontece porque códigos internos podem revelar mecanismos de detecção, métodos de autenticação, integrações sensíveis e estruturas de proteção utilizadas pela empresa. Em mãos erradas, essas informações podem auxiliar futuros ataques direcionados.

Outro fator preocupante envolve o efeito psicológico no mercado. Quando uma empresa especializada em proteção digital sofre um incidente desse porte, cresce a desconfiança sobre a capacidade de grandes fornecedores protegerem suas próprias infraestruras.

Quem é o grupo RansomHouse?

O grupo RansomHouse surgiu como uma operação de extorsão digital focada principalmente em vazamento de dados corporativos. Diferentemente de gangues tradicionais de ransomware, o coletivo inicialmente se posicionou como um grupo voltado mais à exposição de falhas de segurança do que à criptografia clássica de arquivos.

Na prática, porém, especialistas afirmam que o grupo atua como uma operação de cibercrime altamente agressiva. Seu modelo combina invasão de redes, roubo de dados e pressão pública sobre as vítimas.

O diferencial do RansomHouse está na exploração de ambientes corporativos considerados mal configurados ou vulneráveis. A organização costuma publicar provas de invasão para pressionar empresas a negociar pagamentos.

Ao longo dos últimos anos, o grupo foi associado a ataques contra instituições governamentais, empresas industriais e provedores de serviços críticos. Seu crescimento acompanha a evolução do mercado de ransomware moderno, que passou a operar como verdadeiras empresas criminosas estruturadas.

Outro ponto importante é o uso de ferramentas cada vez mais sofisticadas para ampliar impacto operacional e dificultar a recuperação das vítimas.

As ferramentas Mario e MrAgent

Entre os recursos associados ao ecossistema do RansomHouse, duas ferramentas ganharam notoriedade: Mario e MrAgent.

O malware Mario chama atenção pela adoção de técnicas de criptografia dupla. Isso significa que os arquivos podem ser embaralhados em múltiplas camadas, dificultando processos de recuperação mesmo após tentativas de restauração parcial.

Já o MrAgent é frequentemente relacionado a ataques contra hipervisores VMware ESXi, plataformas amplamente utilizadas em datacenters corporativos e ambientes virtualizados.

Ataques contra servidores VMware ESXi representam um perigo extremo porque permitem interromper dezenas ou até centenas de máquinas virtuais simultaneamente. Em muitos casos, um único servidor comprometido pode causar paralisação completa de operações empresariais.

A combinação dessas ferramentas demonstra como grupos modernos deixaram de atuar apenas contra computadores individuais e passaram a mirar infraestrutura crítica em larga escala.

Além disso, operações como as do RansomHouse costumam explorar credenciais vazadas, falhas sem correção e erros de segmentação de rede para ampliar privilégios dentro dos ambientes comprometidos.

O impacto para o mercado de cibersegurança

O incidente envolvendo a Trellix reforça uma realidade desconfortável: nenhuma organização está totalmente imune a ataques sofisticados. Mesmo empresas especializadas em defesa digital enfrentam riscos constantes diante do avanço das operações de ransomware e extorsão corporativa.

A empresa possui uma base estimada em mais de 53 mil clientes ao redor do mundo. Isso naturalmente gera preocupação entre parceiros, empresas privadas e órgãos governamentais que dependem das soluções da companhia.

Embora a Trellix afirme que seus produtos comerciais não foram comprometidos, especialistas alertam que incidentes relacionados a possível exposição de Trellix código-fonte podem gerar impactos indiretos no longo prazo. Entre eles estão engenharia reversa de mecanismos internos, aumento da superfície de ataque e campanhas de exploração mais direcionadas.

O episódio também evidencia como grupos de ransomware estão migrando para operações cada vez mais estratégicas. Em vez de focar apenas em empresas menores, criminosos passaram a mirar fornecedores centrais da cadeia tecnológica global.

Para profissionais de TI e analistas de segurança, o caso serve como alerta sobre a importância de auditorias constantes, segmentação de rede, autenticação multifator e monitoramento contínuo de ambientes críticos.

Outro aprendizado importante envolve transparência. Empresas que comunicam rapidamente incidentes tendem a preservar maior confiança do mercado do que organizações que tentam ocultar ataques ou minimizar riscos sem investigação adequada.

O avanço de grupos como RansomHouse mostra que o cenário de ameaças continuará evoluindo em velocidade acelerada nos próximos anos. A combinação de vazamento de dados, extorsão pública e ataques contra infraestrutura virtualizada representa um desafio crescente para toda a indústria.