A ameaça representada pelo ScarCruft volta ao centro das atenções com uma campanha sofisticada que redefine os limites da espionagem digital. Batizada de Ruby Jumper por pesquisadores de segurança, a operação demonstra como atores avançados conseguem transitar entre ambientes conectados à internet e redes totalmente isoladas, conhecidas como air-gapped.

O ponto mais alarmante da campanha está na combinação de técnicas clássicas e modernas. De um lado, o uso de arquivos de atalho do Windows para iniciar a infecção. De outro, a exploração de serviços legítimos de nuvem, como o Zoho WorkDrive, para operar o comando e controle de forma discreta. O resultado é um ecossistema de ataque modular, persistente e difícil de detectar.

Para profissionais de TI e analistas de segurança, o caso da ScarCruft é um alerta claro. Redes isoladas não são mais sinônimo de segurança absoluta, especialmente quando dispositivos removíveis e serviços confiáveis são usados como ponte invisível entre mundos distintos.

A anatomia do ataque: do LNK ao PowerShell

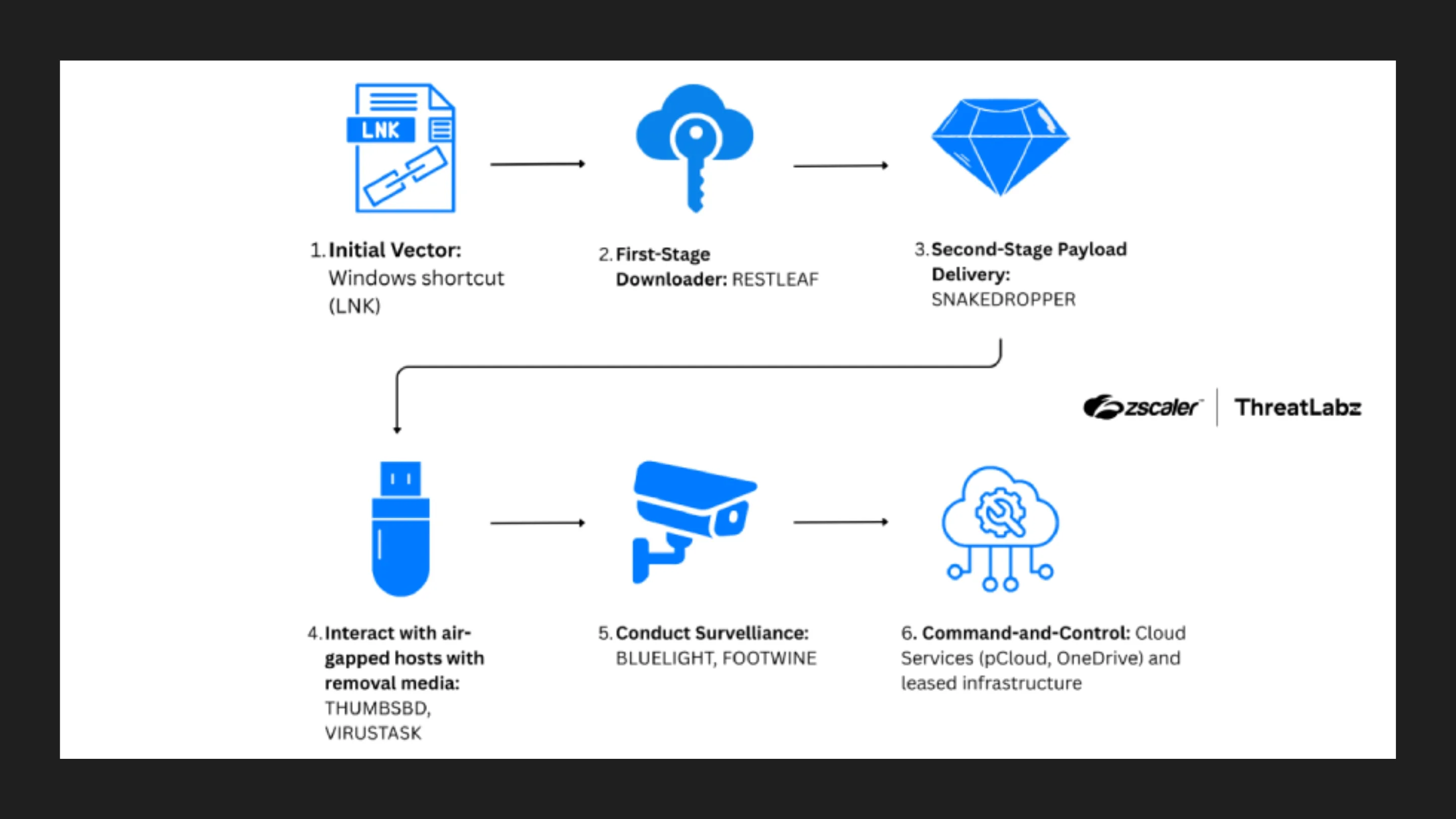

A cadeia de infecção começa de maneira aparentemente banal. A vítima recebe ou acessa um arquivo LNK, um atalho do Windows cuidadosamente configurado para executar comandos ocultos. Ao ser aberto, o arquivo não apenas direciona para um conteúdo legítimo como também dispara um script malicioso em segundo plano.

Esse script, normalmente executado via PowerShell, estabelece as bases para o comprometimento do sistema. Ele pode baixar ou extrair componentes adicionais já embutidos no próprio arquivo inicial. O uso do PowerShell é estratégico, pois se trata de uma ferramenta legítima do sistema operacional, amplamente utilizada em ambientes corporativos.

Na campanha Ruby Jumper, esse estágio inicial prepara o terreno para a instalação de módulos como o RESTLEAF e outros componentes auxiliares. O código é ofuscado, muitas vezes utilizando técnicas de codificação em Base64 e manipulação dinâmica de strings para dificultar a análise forense.

A partir desse ponto, o atacante já possui um ponto de apoio dentro da rede conectada à internet. O próximo passo é estabelecer comunicação com a infraestrutura de comando e controle, evitando levantar suspeitas.

O uso inovador do Zoho WorkDrive como C2

Um dos elementos mais sofisticados da campanha é o uso do Zoho WorkDrive como infraestrutura de comando e controle. Em vez de depender de domínios obscuros ou servidores comprometidos, o grupo utiliza um serviço legítimo de armazenamento em nuvem.

O malware RESTLEAF é o principal responsável por essa comunicação. Ele autentica e interage com contas específicas dentro do Zoho WorkDrive, baixando instruções e enviando dados coletados como se fossem simples arquivos corporativos.

Esse método apresenta várias vantagens para os atacantes. Primeiro, o tráfego gerado tende a ser considerado confiável por firewalls e sistemas de detecção, já que o domínio pertence a um provedor legítimo. Segundo, a criptografia nativa do serviço dificulta a inspeção profunda de pacotes.

Para equipes de segurança, isso representa um desafio adicional. Bloquear completamente serviços populares de nuvem pode ser inviável em ambientes corporativos. Assim, o ataque se camufla dentro do fluxo normal de trabalho digital.

O uso de plataformas legítimas como C2 também reforça uma tendência preocupante no cenário de ameaças avançadas persistentes. Atacantes buscam se misturar ao tráfego comum, reduzindo indicadores clássicos de comprometimento.

Quebrando o isolamento: como o THUMBSBD invade o air-gap

O aspecto mais crítico da campanha Ruby Jumper é a capacidade de atingir redes isoladas. Aqui entra em cena o módulo THUMBSBD, desenvolvido especificamente para operar em ambientes air-gapped.

A técnica é engenhosa e perigosa. Quando um dispositivo USB é conectado a um sistema já comprometido, o malware cria diretórios ocultos e arquivos disfarçados na unidade removível. Esses arquivos funcionam como contêineres para comandos e dados coletados.

Ao conectar o mesmo dispositivo USB em um computador pertencente a uma rede isolada, o módulo se ativa e executa rotinas adicionais. Ele pode coletar informações do ambiente air-gapped e armazená-las novamente na mídia removível.

Posteriormente, quando o USB retorna a uma máquina conectada à internet, o ciclo se completa. Os dados são exfiltrados por meio do RESTLEAF, utilizando novamente o Zoho WorkDrive como intermediário.

Esse modelo de ataque transforma o simples hábito de transferir arquivos via pendrive em um vetor crítico de risco. Em organizações que confiam no isolamento físico como principal barreira de segurança, a ameaça da ScarCruft malware USB expõe uma vulnerabilidade estrutural.

Vigilância total: o papel do FOOTWINE e BLUELIGHT

Além da infiltração e movimentação lateral, a campanha Ruby Jumper inclui módulos dedicados à espionagem intensiva. Entre eles estão VIRUSTASK, FOOTWINE e BLUELIGHT, cada um com funções específicas dentro da arquitetura maliciosa.

O módulo VIRUSTASK atua como um orquestrador de tarefas, garantindo persistência e execução programada de comandos recebidos via infraestrutura de comando e controle. Ele permite que os operadores ajustem dinamicamente o comportamento do malware conforme o ambiente comprometido.

Já o FOOTWINE é associado à coleta de informações sensíveis, podendo incluir captura de telas, registro de atividades do sistema e monitoramento de processos em execução. Em cenários mais críticos, ele pode preparar o terreno para módulos ainda mais intrusivos.

O BLUELIGHT, por sua vez, amplia a capacidade de vigilância. Entre as possíveis funções estão gravação de áudio por meio do microfone, captura de imagens via webcam e registro de teclas digitadas, caracterizando um completo keylogger.

A combinação desses módulos cria um ambiente de espionagem abrangente. O atacante não apenas obtém acesso, mas também visibilidade contínua sobre as operações internas da organização.

Para setores estratégicos, como defesa, energia e pesquisa tecnológica, isso representa um risco significativo de vazamento de propriedade intelectual e informações confidenciais.

Conclusão e lições de segurança

A campanha Ruby Jumper evidencia que o conceito de rede isolada precisa ser reavaliado. O isolamento físico continua sendo uma camada importante de proteção, mas não é infalível diante de adversários sofisticados como o ScarCruft.

O uso combinado de arquivo LNK, PowerShell, módulos como RESTLEAF, THUMBSBD, VIRUSTASK, FOOTWINE e BLUELIGHT, além da exploração de um serviço legítimo como o Zoho WorkDrive, demonstra um alto nível de planejamento e adaptação.

Para mitigar riscos associados ao cenário de ScarCruft malware USB, algumas medidas são fundamentais:

Implementar políticas rígidas de controle de dispositivos removíveis, com varredura automática e restrições de execução.

Monitorar atividades anômalas relacionadas a ferramentas legítimas como PowerShell, aplicando princípios de menor privilégio.

Adotar soluções de detecção e resposta a ameaças capazes de identificar comportamentos suspeitos, mesmo quando o tráfego envolve serviços de nuvem confiáveis.

Treinar usuários sobre os riscos de arquivos LNK e a importância de validar a origem de conteúdos recebidos.

No cenário atual, a segurança não pode depender de uma única camada. A campanha Ruby Jumper reforça que a defesa eficaz exige visibilidade, segmentação de rede, análise comportamental e vigilância contínua.

Para profissionais de TI e entusiastas de segurança, o caso é mais do que um alerta técnico. É uma prova de que adversários evoluem constantemente e que até mesmo ambientes considerados blindados podem se tornar alvos quando práticas básicas de controle não são rigorosamente aplicadas.