Resultados para: phishing

Mostrando 1212 resultados para sua busca

Vane Viper: A rede de malvertising por trás de 1 trilhão de ameaças

Descubra como uma complexa rede de adtech gera 1 trilhão de consultas DNS para espalhar malware e fraudes através de…

Check Point alerta para ‘epidemia’ de ataques a credenciais e propõe nova arquitetura de defesa para nuvem e SaaS

Combata a epidemia de abuso de credenciais com a Hybrid Mesh Architecture

Falhas críticas no Wondershare RepairIt expõem dados e IA

Uma análise profunda das vulnerabilidades críticas no RepairIt e o que elas nos dizem sobre os riscos crescentes na segurança…

Violação de dados na Boyd Gaming: Entenda o ataque e o impacto

A gigante de cassinos dos EUA, Boyd Gaming, sofreu um ataque cibernético que resultou na extração de dados de funcionários.

Segurança npm: GitHub anuncia 2FA obrigatório e Tokens seguros

Entenda as novas regras de 2FA, tokens e publicação confiável do GitHub para proteger seus pacotes no ecossistema npm.

Segurança no npm: GitHub anuncia 2FA obrigatório e tokens

Entenda as novas regras de 2FA e tokens do GitHub que serão obrigatórias para proteger seus projetos no npm.

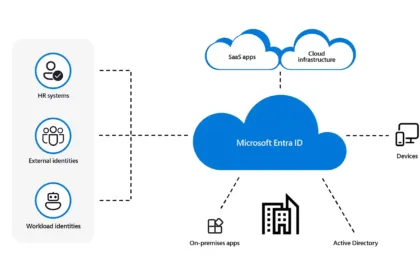

Falha crítica no Microsoft Entra ID corrigida (CVE-2025-55241)

Entenda a vulnerabilidade CVE-2025-55241 que expôs todos os locatários do serviço de identidade da Microsoft a um sequestro total.

CountLoader: O malware que alimenta o ransomware russo

Análise aprofundada do novo carregador de malware usado por gangues de ransomware russas como LockBit e Black Basta.

Hackers usam IA em ataques a hotéis no Brasil com Venom RAT

Entenda como o grupo TA558 está usando IA para gerar scripts maliciosos e roubar dados de cartões de crédito no…

Fim do suporte Office 2019 e 2016: O que fazer agora?

O suporte para as populares suítes de produtividade da Microsoft termina em breve. Saiba os riscos e descubra as melhores…

Ataque FileFix: O Golpe que usa imagens para roubar contas Meta

Entenda como criminosos estão usando o Explorador de Arquivos e imagens para roubar contas Meta e aprenda a se proteger…

FBI alerta sobre ataques ao Salesforce para roubo de dados

Entenda o alerta do FBI sobre como hackers estão usando táticas de engenharia social e tokens roubados para invadir o…